NetSarang软件中nssock2.dll模块被植入恶意代码技术分析与防护方案

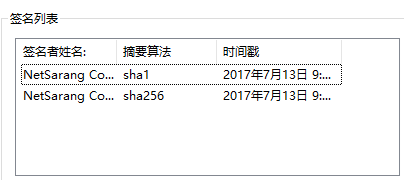

NetSarang是一家提供安全连接解决方案的公司,该公司的产品主要包括Xmanager, Xmanager 3D, Xshell, Xftp 和Xlpd。最近,官方在2017年7月18日发布的软件被发现有恶意后门代码,该恶意的后门代码存在于有合法签名的nssock2.dll模块中。从后门代码的分析来看,该代码是由于攻击者入侵的开发者的主机或者编译系统并向源码中插入后门导致的。该后门代码可导致用户远程登录的信息泄露,甚至可能远程执行代码。Virustotal在线检测情况: 由分析结果可以知道,nssock2.dll已经被多家杀毒软件识别为恶意的程序,相关地址: https://www.netsarang.com/news/security_exploit_in_july_18_2017_build.html https://www.virustotal.com/#/file/462a02a8094e833fd456baf0a6d4e18bb7dab1a9f74d5f163a8334921a4ffde8/detection

受影响的版本

- Xshell Build 1322

- Xshell Build 1325

- Xmanager Enterprise Build 1232

- Xmanager Build 1045

- Xmanager Build 1048

- Xftp Build 1218

- Xftp Build 1221

- Xlpd Build 1220

不受影响的版本

- Xmanager Enterprise Build 1236

- Xmanager Build 1049

- Xshell Build 1326

- Xftp Build 1222

- Xlpd Build 1224

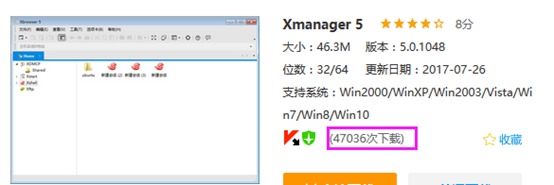

软件下载情况

存在后门的软件在国内的下载情况:

- Xmanager:

- Xshell:

技术分析

概述

NetSarang的主要软件版本中发现nssock2.dll模块的官方源码中被植入恶意后门代码。据悉,是黑客渗透到了开发的机器,然后在代码中加入了恶意的代码到官方的源代码中,以下为恶意代码分析。 参考:https://www.virustotal.com/#/user/jumze/comments

传播与感染

用户直接下载或软件捆绑下载。

样本分析

分析环境

| 系统 | Windows 7, 32bit |

| 使用工具 | ProcessMonitor, Xuetr, Wireshark, OllyDBG, IDA, CuteFTP |

TAC检测结果:  图 TAC检测结果

图 TAC检测结果

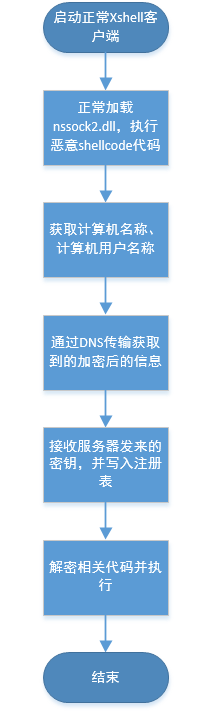

主要功能

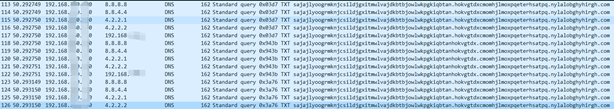

[1] 信息窃取:获取当前计算机名称和当前用户名称; [2] 远程控制:代码中已经实现,但由于服务器不存活,导致数据无法解密执行; [3] 网络行为:IP: 8.8.8.8、8.8.4.4、4.2.2.2、4.2.2.1、当前计算机设置的DNS服务器地址; 向dns服务器发送dns包。 HOST: nylalobghyhirgh.com; 样本将收集的信息上传到上述服务器;  该恶意后门植入nssock2.dll模块的源码中,是一段被加密的shellcode。

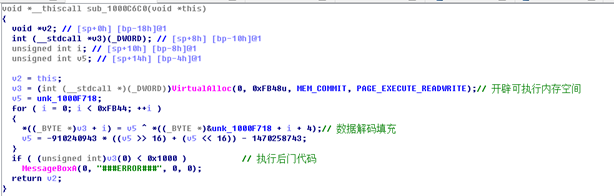

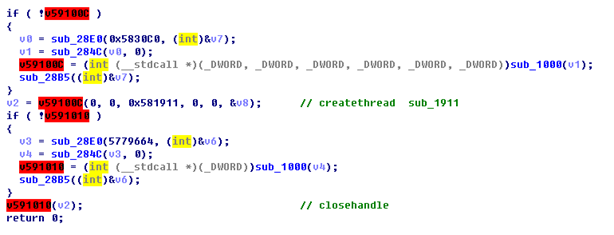

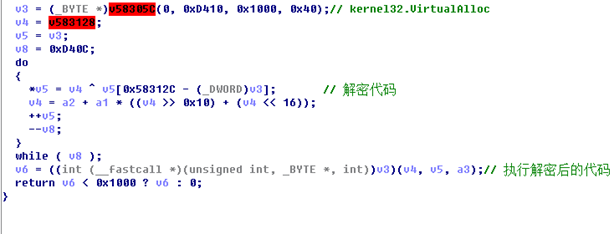

该恶意后门植入nssock2.dll模块的源码中,是一段被加密的shellcode。  这段shellcode被添加了一定量的花指令,刻意增加分析难度,去除花指令以后,可以发现其创建了一块内存区,解密代码并执行

这段shellcode被添加了一定量的花指令,刻意增加分析难度,去除花指令以后,可以发现其创建了一块内存区,解密代码并执行  新代码段中,样本创建了一个线程,之后就回到正常的程序流程中,使得用户很难发现自己所使用的产品中存在后门。

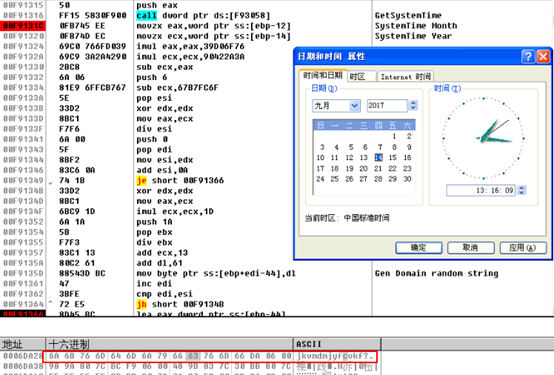

新代码段中,样本创建了一个线程,之后就回到正常的程序流程中,使得用户很难发现自己所使用的产品中存在后门。  在线程函数中,我们可以看到,样本在不断的获取系统时间,根据系统时间的不同,计算出不同的域名。下图为2017年9月生成的域名:

在线程函数中,我们可以看到,样本在不断的获取系统时间,根据系统时间的不同,计算出不同的域名。下图为2017年9月生成的域名:  我们通过修改系统时间获取到的域名情况如下:

我们通过修改系统时间获取到的域名情况如下:

| 时间 | 对应域名 |

| 2017-06 | vwrcbohspufip.com |

| 2017-07 | ribotqtonut.com |

| 2017-08 | nylalobghyhirgh.com |

| 2017-09 | jkvmdmjyfcvkf.com |

| 2017-10 | bafyvoruzgjitwr.com |

| 2017-11 | xmponmzmxkxkh.com |

| 2017-12 | tczafklirkl.com |

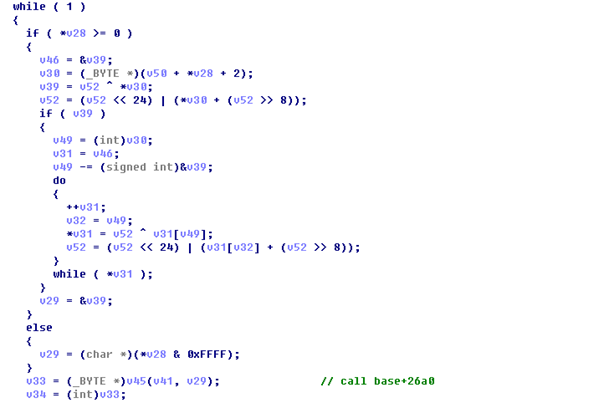

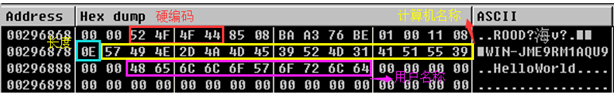

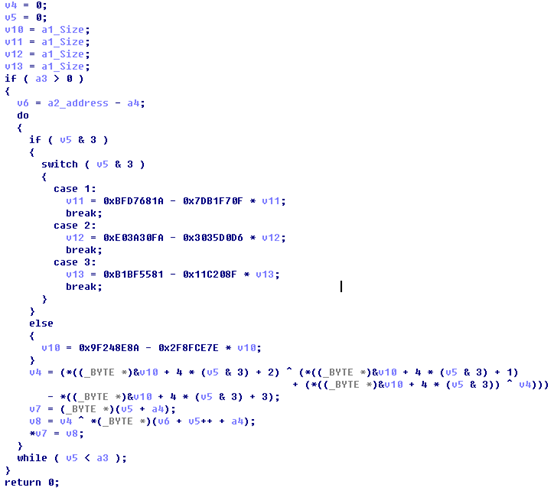

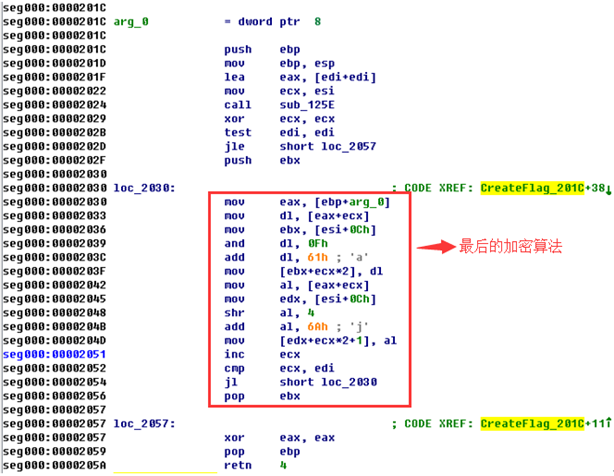

接着代码会获取当前计算机的名称和计算机用户名信息。  经过如下算法加密后(输入参数为a1,a2,a3,a4。a1=0,a3=0x2D(用户数据的长度),a2=存放用户数据的地址,a4=存放加密后的数据的地址):

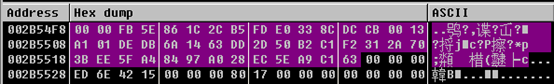

经过如下算法加密后(输入参数为a1,a2,a3,a4。a1=0,a3=0x2D(用户数据的长度),a2=存放用户数据的地址,a4=存放加密后的数据的地址):  结果如下:

结果如下:  然后再将结果进行加密

然后再将结果进行加密  得到最终加密结果并且发送dns解析请求,将加密后的数据缀在域名前发送给攻击者:

得到最终加密结果并且发送dns解析请求,将加密后的数据缀在域名前发送给攻击者:  通过此种方法进行发送,具有极高的隐蔽性。 我们还发现,在代码执行的过程当中,仍存在一段加密代码,需要从服务器端获取密钥来进行解密,当前情况下已无法进行解密。(密钥存储在a1,a2,调用时传入的参数为a3,同样是从服务器获取)

通过此种方法进行发送,具有极高的隐蔽性。 我们还发现,在代码执行的过程当中,仍存在一段加密代码,需要从服务器端获取密钥来进行解密,当前情况下已无法进行解密。(密钥存储在a1,a2,调用时传入的参数为a3,同样是从服务器获取)

网络行为

尝试对这几个地址进行连接8.8.8.8、8.8.4.4、4.2.2.2、4.2.2.1、当前环境下的DNS服务器地址。 根据时间不同,连接域名也不同。 如果连接域名成功,则将搜集到的信息发送出去,方式为通过DNS请求将数据重定向到攻击者自己的域名服务器。

启动方式

用户下载xshell并主动运行。

攻击定位

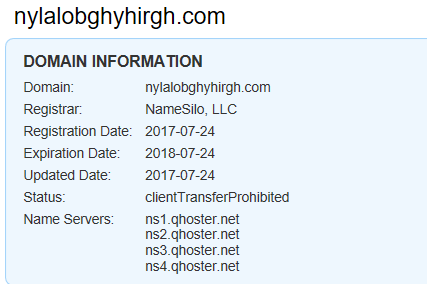

通过对该样本的网络行为进行简单的跟踪,发现报告中8月份的域名在whois中查询到的信息如下:

其他信息被申请者隐藏。

其他信息被申请者隐藏。

防护方案

用户自查

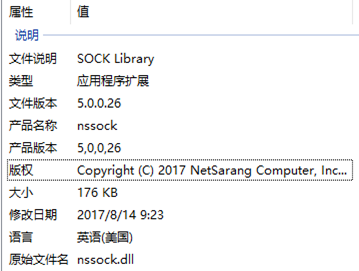

用户可通过查看nssock2.dll的版本来确定是否受此影响: 在软件安装目录下找到nssock2.dll文件,右键该文件查看属性,如果版本号为5.0.0.26则存在后门代码:

官方解决方案

- Xmanager Enterprise Build 1236

- Xmanager Build 1049,

- Xshell Build 1326

- Xftp Build 1222

- Xlpd Build 1224.

官方下载地址如下: https://www.netsarang.com/download/software.html

技术防护方案

产品类

- 如果您不清楚是否受此漏洞影响:

1、内网资产可以使用绿盟科技的远程安全评估系统(RSASV6)进行检测。 远程安全评估系统(RSAS V6) http://update.nsfocus.com/update/listRsas 2、绿盟威胁分析系统(TAC)可以进行检测。 http://update.nsfocus.com/update/listTac 通过上述链接,升级至最新版本即可进行检测!

- 使用绿盟科技防护类产品(IPS/IDS/NF)进行防护:

入侵防护系统(IPS) http://update.nsfocus.com/update/listIps 入侵检测系统(IDS) http://update.nsfocus.com/update/listIds 下一代防火墙系统(NF) http://update.nsfocus.com/update/listNf 通过上述链接,升级至最新版本即可进行防护!

服务类

绿盟科技提供专业的安全技术服务,全方位的保障客户应用系统安全,避免受此漏洞影响。

- 短期服务:我们可以提供应急服务,服务内容包括对客户应用系统有针对性的提供修复建议,保障客户系统的安全升级。

- 中长期服务:结合绿盟科技检测与防护产品,提供7*24的安全运营服务,在客户应用系统遭到安全威胁时第一时间通知客户,并定期进行安全检测,针对安全风险提供专业的解决方案。

声 明

本安全公告仅用来描述可能存在的安全问题,绿盟科技不为此安全公告提供任何保证或承诺。由于传播、利用此安全公告所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,绿盟科技以及安全公告作者不为此承担任何责任。绿盟科技拥有对此安全公告的修改和解释权。如欲转载或传播此安全公告,必须保证此安全公告的完整性,包括版权声明等全部内容。未经绿盟科技允许,不得任意修改或者增减此安全公告内容,不得以任何方式将其用于商业目的。

关于绿盟科技

北京神州绿盟信息安全科技股份有限公司(简称绿盟科技)成立于2000年4月,总部位于北京。在国内外设有30多个分支机构,为政府、运营商、金融、能源、互联网以及教育、医疗等行业用户,提供具有核心竞争力的安全产品及解决方案,帮助客户实现业务的安全顺畅运行。 基于多年的安全攻防研究,绿盟科技在网络及终端安全、互联网基础安全、合规及安全管理等领域,为客户提供入侵检测/防护、抗拒绝服务攻击、远程安全评估以及Web安全防护等产品以及专业安全服务。 北京神州绿盟信息安全科技股份有限公司于2014年1月29日起在深圳证券交易所创业板上市交易,股票简称:绿盟科技,股票代码:300369。 如果您需要了解更多内容,可以 加入QQ群:570982169 直接询问:010-68438880

查看原文:http://blog.nsfocus.net/nssock2-dll-module-malicious-code-analysis-report/

NetSarang软件中nssock2.dll模块被植入恶意代码技术分析与防护方案相关推荐

- 【威胁通告】netsarang公司软件中的nssock2.dll模块被植入恶意代码

综述 NetSarang是一家提供安全链接解决方案的公司,该公司的产品主要包括Xmanager, Xmanager 3D, Xshell, Xftp 和Xlpd.在最近的软件版本中发现nssock2. ...

- NetSarang的Xmanager和Xshell多种产品被植入后门 绿盟科技发布分析与防护方案

NetSarang的Xmanager和Xshell等远程连接产品在日常安全运维中使用量不小,但不幸的是,近日安全公司发现官方发布的软件版本中,nssock2.dll模块源码被植入后门.绿盟科技发布技术 ...

- 学习笔记之卸载远程目标进程中的DLL模块(转)

学习笔记之卸载远程目标进程中的DLL模块 (2007-07-23 23:51:02) 转载▼ 学习笔记之卸载远程目标进程中的DLL模块2007/7/23 1.首先得把DLL模块中的线程结束 使用Cre ...

- QuartusII开发软件中的宏模块

Quartus II开发软件中的宏模块--存储器宏模块 RAM宏模块 宏模块名称 功能描述 csdpram 参数化循环共享双端口RAM lpm_ram_dp 参数化双端口RAM lpm_ ...

- Quartus II开发软件中的宏模块 (转摘)

Quartus II开发软件中的宏模块 (转摘) RAM宏模块 宏模块名称 功能描述 csdpram 参数化循环共享双端口RAM lpm_ram_dp 参数化双端口RAM lpm_ram ...

- 【权威发布】360天眼实验室:Xshell被植入后门代码事件分析报告(完整版)

本文由 安全客 原创发布,如需转载请注明来源及本文地址. 本文地址:http://bobao.360.cn/learning/detail/4278.html 文档信息 事件概要 事件简述 近日,非常 ...

- 堪比“震网”:罗克韦尔PLC严重漏洞可导致攻击者在系统中植入恶意代码

聚焦源代码安全,网罗国内外最新资讯! 编译:代码卫士 罗克韦尔自动化公司的可编程逻辑控制器 (PLCs) 和工程工作站软件中存在两个新的安全漏洞(CVE-2022-1161 和 CVE-2022-1 ...

- 千万下载量开源软件托管给陌生人 植入恶意代码窃取用户密币

0x00 事件背景 2018年11月21日,名为 FallingSnow的用户在知名JavaScript应用库event-stream在github Issuse中发布了针对植入的恶意代码的疑问,表示 ...

- SySeVR中数据集漏洞类型以及对应漏洞代码位置分析

一.前言 最近看了几篇相关的论文,发现开源的数据集虽然大都来自SARD和NVD,但是每个数据集的组织形式和内容形式都不太一样,加上漏洞种类繁多,最近在复现提取漏洞标签算法时,不知道该如何去匹配到多种漏 ...

最新文章

- Boost:基于boost::asio的延迟udp服务器测试程序

- linux系统核心已存储,Linux系统 存储

- 简单nginx+tomca负载均衡

- Qt实现桌面右下角放置窗体

- reduce python3_python3中reduce函数的使用

- Postman的新手教学,一学就会!

- golang 所有进程休眠_Golang基础--常见坑

- 全球首例无人车撞人致死事故判决:Uber无罪,安全员要进一步调查

- DP--POJ1191 棋盘分割

- 数学分析:函数的可积条件

- 从头到尾彻底理解KMP(转载自July)

- 串口(RS - 232)

- bp是什么意思贷款利率,lpr+bp利率是什么意思

- 购买的腾讯云服务器一直被ddos恶意攻击怎么解决

- 【阅读笔记】Cost Volume Pyramid Based Depth Inference for Multi-View Stereo

- Comet OJ - 2019国庆欢乐赛 D1 入学考试 (简单版)

- 概率密度变换公式 雅可比矩阵_雅可比行列式【1】定义及一些推导

- C#Winform的DataGridView控件使用详解2—DataGridView表格样式设置及表格操作

- flash 第六章 课后练习

- linux下keytool生成证书_使用keytool 生成证书