计算机网络安全知识汇总

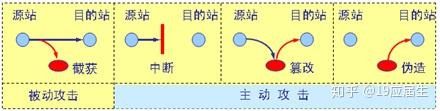

一、计算机网络面临的安全性威胁计算机网络上的通信面临以下的四种威胁:

截获——从网络上窃听他人的通信内容。

中断——有意中断他人在网络上的通信。

篡改——故意篡改网络上传送的报文。

伪造——伪造信息在网络上传送。截获信息的攻击称为被动攻击,而更改信息和拒绝用户使用资源的攻击称为主动攻击。

二、被动攻击和主动攻击被动攻击

攻击者只是观察和分析某一个协议数据单元 PDU 而不干扰信息流。

主动攻击

指攻击者对某个连接中通过的 PDU 进行各种处理,如:

- 更改报文流

- 拒绝报文服务

- 伪造连接初始化

三、计算机网络通信安全的目标

(1) 防止析出报文内容;

(2) 防止通信量分析;

(3) 检测更改报文流;

(4) 检测拒绝报文服务;

(5) 检测伪造初始化连接。

四、恶意程序(rogue program)

计算机病毒——会“传染”其他程序的程序,“传染”是通过修改其他程序来把自身或其变种复制进去完成的。

计算机蠕虫——通过网络的通信功能将自身从一个结点发送到另一个结点并启动运行的程序。

特洛伊木马——一种程序,它执行的功能超出所声称的功能。

逻辑炸弹——一种当运行环境满足某种特定条件时执行其他特殊功能的程序。

五、计算机网络安全的内容

保密性

安全协议的设计

访问控制

六、公钥密码体制

公钥密码体制使用不同的加密密钥与解密密钥,是一种“由已知加密密钥推导出解密密钥在计算上是不可行的”密码体制。

1、公钥和私钥:

- 在公钥密码体制中,加密密钥(即公钥) PK(Public Key) 是公开信息,而解密密钥(即私钥或秘钥) SK(Secret Key) 是需要保密的。

- 加密算法 E(Encrypt) 和解密算法 D 也都是公开的。

- 虽然秘钥 SK 是由公钥 PK 决定的,但却不能根据 PK 计算出 SK。

2、公钥算法的特点:

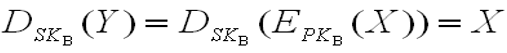

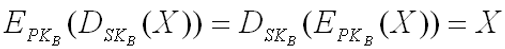

发送者 A 用 B 的公钥 PKB 对明文 X 加密(E 运算)后,在接收者 B 用自己的私钥 SKB 解密(D 运算),即可恢复出明文:

解密密钥是接收者专用秘钥,对其他人都保密。

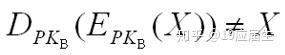

加密密钥是公开的,但不能用它来解密,即:

加密和解密的运算可以对调,即:

tips:

- 在计算机上可容易地产生成对的 PK 和 SK。

- 从已知的 PK 实际上不可能推导出 SK,即从 PK 到 SK 是“计算上不可能的”。

- 加密和解密算法都是公开的。

七、 数字签名1、数字签名必须保证以下三点:

(1) 报文鉴别——接收者能够核实发送者对报文的签名;

(2) 报文的完整性——发送者事后不能抵赖对报文的签名;

(3) 不可否认——接收者不能伪造对报文的签名。

现在已有多种实现各种数字签名的方法。但采用公钥算法更容易实现。

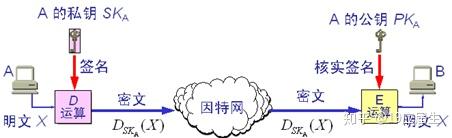

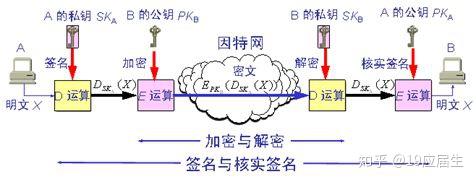

2、数字签名的实现 :

因为除 A 外没有别人能具有 A 的私钥,所以除 A 外没有别人能产生这个密文。因此 B 相信报文 X 是 A 签名发送的。

若 A 要抵赖曾发送报文给 B,B 可将明文和对应的密文出示给第三者。第三者很容易用 A 的公钥去证实 A 确实发送 X 给 B。

反之,若 B 将 X 伪造成 X‘,则 B 不能在第三者前出示对应的密文。这样就证明了 B 伪造了报文。

八、鉴别

在信息的安全领域中,对付被动攻击的重要措施是加密,而对付主动攻击中的篡改和伪造则要用鉴别(authentication) 。

报文鉴别使得通信的接收方能够验证所收到的报文(发送者和报文内容、发送时间、序列等)的真伪。

使用加密就可达到报文鉴别的目的。但在网络的应用中,许多报文并不需要加密。应当使接收者能用很简单的方法鉴别报文的真伪。

鉴别的手段

1 报文鉴别(使用报文摘要 MD (Message Digest)算法与数字签名相结合)

2 实体鉴别

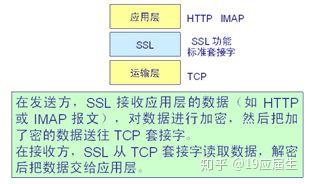

九、运输层安全协议1、安全套接层 SSL(Secure Socket Layer)

- SSL可对万维网客户与服务器之间传送的数据进行加密和鉴别。

- SSL 在双方的联络阶段协商将使用的加密算法和密钥,以及客户与服务器之间的鉴别。

- 在联络阶段完成之后,所有传送的数据都使用在联络阶段商定的会话密钥。

- SSL 不仅被所有常用的浏览器和万维网服务器所支持,而且也是运输层安全协议 TLS (Transport Layer Security)的基础。

1.1 SSL 的位置

1.2 SSL的三个功能:

(1) SSL 服务器鉴别 允许用户证实服务器的身份。具有 SS L 功能的浏览器维持一个表,上面有一些可信赖的认证中心 CA (Certificate Authority)和它们的公钥。

(2) 加密的 SSL 会话 客户和服务器交互的所有数据都在发送方加密,在接收方解密。

(3) SSL 客户鉴别 允许服务器证实客户的身份。

2、安全电子交易SET(Secure Electronic Transaction)

SET 的主要特点是:

(1) SET 是专为与支付有关的报文进行加密的。

(2) SET 协议涉及到三方,即顾客、商家和商业银行。所有在这三方之间交互的敏感信息都被加密。

(3) SET 要求这三方都有证书。在 SET 交易中,商家看不见顾客传送给商业银行的信用卡号码。

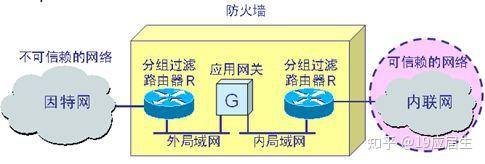

十、防火墙(firewall)

防火墙是由软件、硬件构成的系统,是一种特殊编程的路由器,用来在两个网络之间实施接入控制策略。接入控制策略是由使用防火墙的单位自行制订的,为的是可以最适合本单位的需要。

防火墙内的网络称为“可信赖的网络”(trusted network),而将外部的因特网称为“不可信赖的网络”(untrusted network)。

防火墙可用来解决内联网和外联网的安全问题。

防火墙在互连网络中的位置

1、防火墙的功能

防火墙的功能有两个:阻止和允许。

“阻止”就是阻止某种类型的通信量通过防火墙(从外部网络到内部网络,或反过来)。

“允许”的功能与“阻止”恰好相反。

防火墙必须能够识别通信量的各种类型。不过在大多数情况下防火墙的主要功能是“阻止”。

2、防火墙技术的分类

(1) 网络级防火墙——用来防止整个网络出现外来非法的入侵。属于这类的有分组过滤和授权服务器。前者检查所有流入本网络的信息,然后拒绝不符合事先制订好的一套准则的数据,而后者则是检查用户的登录是否合法。

(2) 应用级防火墙——从应用程序来进行接入控制。通常使用应用网关或代理服务器来区分各种应用。例如,可以只允许通过访问万维网的应用,而阻止 FTP 应用的通过。

原文链接:https://zhuanlan.zhihu.com/p/37214306

计算机网络安全知识汇总相关推荐

- 事业编考试计算机专业部分,事业单位考试计算机专业知识汇总-单选题.pdf

事业单位考试计算机专业知识汇总-单选题 事业单位考试计算机专业知识汇总-单选题(1) 1.世界上首先实现存储程序的电子数字计算机是____. A.ENIAC B.UNIVAC C.EDVAC D.ED ...

- 4.电子计算机的分类,公基计算机基础知识汇总40

公基计算机基础知识汇总40 (3页) 本资源提供全文预览,点击全文预览即可全文预览,如果喜欢文档就下载吧,查找使用更方便哦! 9.9 积分 3. 运算精度高电子计算机具有以往计算机无法比拟的计算精度, ...

- 高二上计算机知识点,高二会考计算机基础知识汇总.doc

高二会考计算机基础知识汇总.doc 计算机应用基础试卷结构与题型试题分为知识题和操作题两大类,其中知识题约占40,操作题约占60.试卷内容比例为计算机基础知识和操作系统及其应用约占30.文字编辑.电子 ...

- 中专计算机基础知识汇总,【职业中专计算机基础教育分析】 计算机基础知识...

摘要:职业教育是指培养面向具体的职业岗位(岗位群)所需职业能力人才的专业基础教育.而在职业教育中除了开设各专业所需的专业课程外,还要开设一些基础教育来充实学生的能力,为其就业打下坚实的基础.计算机基础 ...

- 会考计算机基础操作知识点总结,高二会考计算机基础知识汇总.doc

文档介绍: <计算机应用基础> 试卷结构与题型 试题分为知识题和操作题两大类,其中知识题约占40%,操作题约占60%.试卷内容比例为:计算机基础知识和操作系统及其应用约占30%.文字编辑. ...

- 网络安全知识汇总(一)

网络安全基础 一.计算机网络面临的安全性威胁计算机网络上的通信面临以下的四种威胁: 二.被动攻击和主动攻击被动攻击 三.计算机网络通信安全的目标 四.恶意程序(rogue program) 五.计算机 ...

- 计算机基础知识_计算机基础知识汇总

计算机专业的那六大件:组成原理,操作系统,数据库,编译原理,计算机网络,数据结构, 其次还得加上分布式的基础知识, 因为现在的系统都变成分布式的了.如果你是做应用层开发的,那几门课程中的有些内容和日常 ...

- 计算机基础学到了哪些知识,计算机基础知识汇总

计算机专业的那六大件:组成原理,操作系统,数据库,编译原理,计算机网络,数据结构, 其次还得加上分布式的基础知识, 因为现在的系统都变成分布式的了.如果你是做应用层开发的,那几门课程中的有些内容和日常 ...

- 关于计算机网络安全知识,关于电脑安全上网的10个基础常识

关于电脑安全上网的10个基础常识 发布时间:2014-07-17 16:29:16 作者:佚名 我要评论 随着网络的普及,我们的生活越来越方便,但是网络安全也成了很多人面临的一个问题 随着网络 ...

- 计算机网络安全知识征文,2018关于网络的作文50字篇网络安全教育听后感

2018关于网络的作文50字篇网络安全教育听后感 相关内容: 9月24日今天是我第一天上班,我实习的班级是小班,一共有31名小朋友.平时看的都是书上的理论,完全都是自己凭空想象,自己应该怎么扮演好一个 ...

最新文章

- BZOJ 2257: [Jsoi2009]瓶子和燃料【数论:裴蜀定理】

- 08 ORA系列:ORA-01861 文字与格式字符串不匹配

- linux c语言链表的简单应用之创建链表

- idea java cpu100_intellij idea cpu占用率太大太满 运行速度太慢 使了五个解决方法最终成功...

- AngularJS 的常用特性(二)

- 机器学习问题总结(02)

- 揭秘人工智能(系列):人工智能带来的网络安全威胁

- 利用Docker一键部署若依前后端分离项目详细教程

- 7、编译安装LAMP之apache与PHP整合

- 夹娃娃_夹娃娃的实用性方法 抓娃娃可以用什么技巧

- 忘记mysql管理密码怎么办?

- python error: no module named pylab的解决

- 威纶触摸屏与电脑连接_威纶通TK6070IP触摸屏下载线MT6071IE触摸屏编程线连接电脑USB线...

- jenkins插件镜像源

- (6)微信UI自动化-搜索指定联系人(C#)

- 《计算机操作系统》| 第一章 操作系统引论 知识梳理

- 10万+标注数据开放!驾驶员不良驾驶识别/电动车进电梯检测/渣土车车牌识别/反光衣识别等8大赛题详解来了!...

- 常见的几种html转pdf方法

- STM32学习笔记(5) 串口通讯-接收与发送

- 【JAVA Reference】Finalizer 剖析 (六)