Wow64(32位进程)注入DLL到64位进程

http://blog.poxiao.me/p/wow64-process-inject-dll-into-x64-process/#Wow64环境下32位进程注入64位进程

DLL注入

向其他进程注入DLL通常的做法是通过调用CreateRemoteThread这个API在目标进程内创建一个远程线程,用这个线程来调用LoadLibraryA或LoadLibraryW(下文统称LoadLibrary)以实现让目标进程加载指定的DLL文件。使用CreateRemoteThread创建一个远程线程需要传入一个线程过程函数的地址,并且这个函数地址是需要在目标进程中有效的。由于LoadLibrary是kernel32.dll的导出函数,所以对于运行在同一个系统上的同为32位的进程或同为64位的进程可以假定彼此进程内的LoadLibrary函数的地址是相同的。并且CreateRemoteThread的线程过程函数和LoadLibrary的参数个数相同,且参数都是指针,因此通常都是直接将LoadLibrary作为CreateRemoteThread的过程函数。然后使用VirtualAllocEx在目标进程中分配内存,使用WriteProcessMemory往这块内存中写入DLL文件路径,将这块内存的地址作为线程过程函数(LoadLibrary)的参数。

在64位的Windows操作系统上32位进程中的LoadLibrary函数地址与64位进程的函数地址不同,因此如果想对64位进程注入DLL,简单的做法就是使用64位进程来执行注入工作。但是如果能让32位进程注入DLL到64位进程显然更好。

在一番Google之后找到了这篇文章。这篇文章的作者研究出来一种在Wow64进程中执行x64代码的方法,并且将其封装成了这个库。

本文就是介绍如何使用这个库实现Wow64环境下32位进程向64位进程注入DLL。

Wow64环境下32位进程注入64位进程

32位进程难以注入DLL进64位进程是由于两个进程内LoadLibrary的地址不同,32位进程无法知道64位进程的LoadLibrary函数地址。使用wow64ext这个库在Wow64环境下可以让32位进程获取到64位的ntdll.dll的导出函数(得到的地址与64进程的地址是一样的)。

本文使用ntdll中的这3个未文档的函数来注入DLL。

1234567891011121314151617181920212223242526272829 |

NTSTATUSNTAPIRtlCreateUserThread( _In_ HANDLE processHandle, _In_ SECURITY_DESCRIPTOR* securityDescriptor, _In_ BOOLEAN createSuspended, _In_ ULONG stackZeroBits, _Inout_opt_ size_t* stackReserved, _Inout_opt_ size_t* stackCommit, _In_ const void* startAddress, _In_ void* startParameter, _Inout_ HANDLE* threadHandle, _Inout_opt_ CLIENT_ID* clientID ); NTSTATUSNTAPILdrLoadDll( _In_opt_ PWSTR SearchPath, _In_opt_ PULONG LoadFlags, _In_ PUNICODE_STRING Name, _Out_opt_ PVOID *BaseAddress ); VOIDNTAPIRtlExitUserThread( _In_ NTSTATUS Status ); |

使用RtlCreateUserThread创建远程线程,在远程线程中调用LdrLoadDll加载要注入的DLL文件,最后在远程线程中调用RtlExitUserThread退出线程。

为了在远程线程中调用两个函数(LdrLoadDll、RtlExitUserThread),需要将要执行的x64代码写入目标进程,然后让远程线程执行这段代码,在这之前需要了解一些预备知识。可以看MSDN中的这篇文章。通过这个篇文章我们知道了。

- 在调用约定上Windows在x64进行了统一,也就是说不管你有没有显式指定调用约定,指定了何种调用约定,最终编译后都使用

__fastcall这一种调用约定。 - 在参数传递上对于Integer类型(含指针)前4个参数通过

RCX、RDX、R8、R9寄存器传递,其他参数通过栈传递。

LdrLoadDll有4个参数都是指针,RtlExitUserThread只有1个参数是Integer类型。为这两个函数传递参数只通过寄存器就足够了。

当然我们不需要自己去写汇编代码再将汇编代码转成机器码,首先先写下面这样一段代码。

12345678910 |

typedef unsigned long long DWORD64;

typedef DWORD64 (*Func4_Type)(DWORD64, DWORD64, DWORD64, DWORD64);typedef DWORD64 (*Func1_Type)(DWORD64);

void ThreadProc(void*){ ((Func4_Type)(0x1234567890123456))(0x1111111111111111, 0x2222222222222222, 0x3333333333333333, 0x4444444444444444); ((Func1_Type)(0x6543210987654321))(0x5555555555555555);}

|

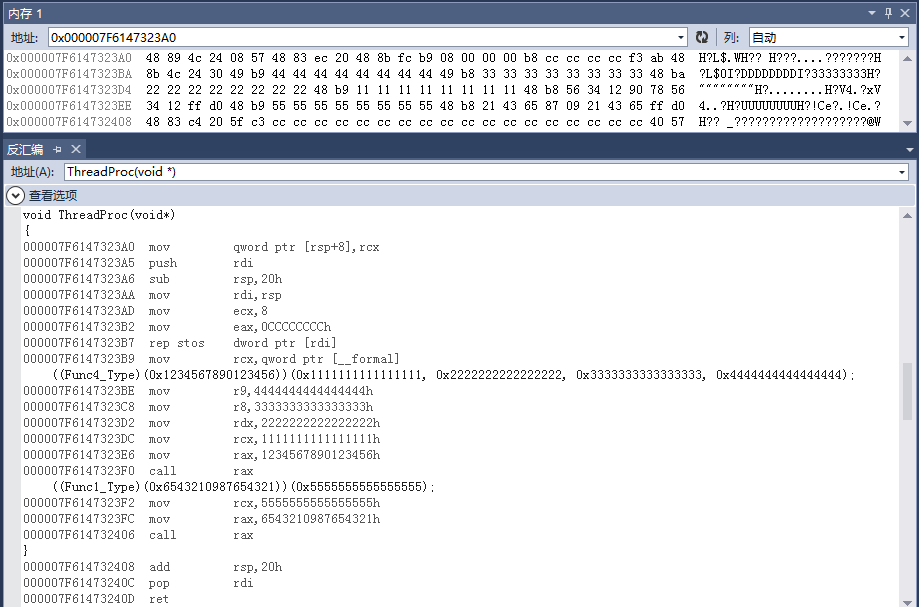

然后使用VC编译器将其编译成x64的代码,再反汇编它。

VS2013 Debug 反汇编的结果

VS2013 Debug 反汇编的结果

跟据内存地址,容易得到下面的机器码与汇编代码的对应关系。

1 |

0x48 0x89 0x4c 0x24 0x08 mov qword ptr [rsp+8],rcx 0x57 push rdi 0x48 0x83 0xec 0x20 sub rsp,20h 0x48 0x8b 0xfc mov rdi,rsp 0xb9 0x08 0x00 0x00 0x00 mov ecx,8 0xb8 0xcc 0xcc 0xcc 0xcc mov eac,0CCCCCCCCh 0xf3 0xab rep stos dword ptr [rdi] 0x48 0x8b 0x4c 0x24 0x30 mov rcx,qword ptr [__formal] 0x49 0xb9 0x44 0x44 0x44 0x44 0x44 0x44 0x44 0x44 mov r9,4444444444444444h 0x49 0xb8 0x33 0x33 0x33 0x33 0x33 0x33 0x33 0x33 mov r8,3333333333333333h 0x48 0xba 0x22 0x22 0x22 0x22 0x22 0x22 0x22 0x22 mov rdx,2222222222222222h 0x48 0xb9 0x11 0x11 0x11 0x11 0x11 0x11 0x11 0x11 mov rcx,1111111111111111h 0x48 0xb8 0x56 0x34 0x12 0x90 0x78 0x56 0x34 0x12 mov rax,1234567890123456h 0xff 0xd0 call rax 0x48 0xb9 0x55 0x55 0x55 0x55 0x55 0x55 0x55 0x55 mov rcx,5555555555555555h 0x48 0xb8 0x21 0x43 0x65 0x87 0x09 0x21 0x43 0x65 mov rax,6543210987654321h 0xff 0xd0 call rax |

只要在运行的时候根据获取到的函数地址和参数地址替换对应机器码然后将机器码写入目标进程,创建线程执行这段代码就能够实现Wow64进程注入DLL到64位进程了。

完整的实现代码如下(VS2012编译通过,Windows 8 x64测试注入成功)。

123456789101112131415161718192021222324252627282930313233343536373839404142434445464748495051525354555657585960616263646566676869707172737475767778798081828384858687888990919293949596979899100101102103104105106107108109110111112113114115116117118119120121122123124125126127128129130131132133134135136137 |

#include <memory>#include <string>#include <Windows.h>

#include "wow64ext.h"

enum class InjectResult { OK, Error_OpenProcess, Error_VirtualAllocEx, Error_GetProcAddress, Error_WriteProcessMemory, Error_CreateRemoteThread};

template<typename Res, typename Deleter>class ScopeResource { Res res; Deleter deleter; ScopeResource(const ScopeResource&) {}public: Res get() const { return this->res; } ScopeResource(Res res, Deleter deleter) : res(res), deleter(deleter) {} ~ScopeResource() { this->deleter(this->res); }};

InjectResult Wow64InjectWin64(DWORD dwProcessId, const std::wstring& filename){ DWORD dwDesiredAccess = PROCESS_CREATE_THREAD | PROCESS_QUERY_INFORMATION | PROCESS_VM_OPERATION | PROCESS_VM_WRITE | PROCESS_VM_READ; auto closeProcessHandle = [](HANDLE hProcess) { if(hProcess != NULL) CloseHandle(hProcess); }; ScopeResource<HANDLE, decltype(closeProcessHandle)> targetProcessHandle(OpenProcess(dwDesiredAccess, FALSE, dwProcessId), closeProcessHandle); if(targetProcessHandle.get() == NULL) { return InjectResult::Error_OpenProcess; } unsigned char injectCode[] = { 0x48, 0x89, 0x4c, 0x24, 0x08, // mov qword ptr [rsp+8],rcx 0x57, // push rdi 0x48, 0x83, 0xec, 0x20, // sub rsp,20h 0x48, 0x8b, 0xfc, // mov rdi,rsp 0xb9, 0x08, 0x00, 0x00, 0x00, // mov ecx,8 0xb8, 0xcc, 0xcc, 0xcc, 0xcc, // mov eac,0CCCCCCCCh 0xf3, 0xab, // rep stos dword ptr [rdi] 0x48, 0x8b, 0x4c, 0x24, 0x30, // mov rcx,qword ptr [__formal] 0x49, 0xb9, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, // mov r9,0 0x49, 0xb8, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, // mov r8,0 0x48, 0xba, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, // mov rdx,0 0x48, 0xb9, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, // mov rcx,0 0x48, 0xb8, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, // mov rax,0 0xff, 0xd0, // call rax 0x48, 0xb9, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, // mov rcx,0 0x48, 0xb8, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, 0x00, // mov rax,0 0xff, 0xd0 // call rax };

size_t parametersMemSize = sizeof(DWORD64) + sizeof(_UNICODE_STRING_T<DWORD64>) + (filename.size() + 1) * sizeof(wchar_t); auto freeInjectCodeMem = [&targetProcessHandle, &injectCode](DWORD64 address) { if(address != 0) VirtualFreeEx64(targetProcessHandle.get(), address, sizeof(injectCode), MEM_COMMIT | MEM_RESERVE); }; ScopeResource<DWORD64, decltype(freeInjectCodeMem)> injectCodeMem(VirtualAllocEx64(targetProcessHandle.get(), NULL, sizeof(injectCode), MEM_COMMIT | MEM_RESERVE, PAGE_EXECUTE_READWRITE), freeInjectCodeMem); auto freeParametersMem = [&targetProcessHandle, parametersMemSize](DWORD64 address) { if(address != 0) VirtualFreeEx64(targetProcessHandle.get(), address, parametersMemSize, MEM_COMMIT | MEM_RESERVE); }; ScopeResource<DWORD64, decltype(freeParametersMem)> parametersMem(VirtualAllocEx64(targetProcessHandle.get(), NULL, parametersMemSize, MEM_COMMIT | MEM_RESERVE, PAGE_READWRITE), freeParametersMem); if (injectCodeMem.get() == 0 || parametersMem.get() == 0) { return InjectResult::Error_VirtualAllocEx; } DWORD64 ntdll64 = GetModuleHandle64(L"ntdll.dll"); DWORD64 ntdll_LdrLoadDll = GetProcAddress64(ntdll64, "LdrLoadDll"); DWORD64 ntdll_RtlExitUserThread = GetProcAddress64(ntdll64, "RtlExitUserThread"); DWORD64 ntdll_RtlCreateUserThread = GetProcAddress64(ntdll64, "RtlCreateUserThread"); if(ntdll_LdrLoadDll == 0 || ntdll_RtlExitUserThread == 0 || ntdll_RtlCreateUserThread == 0) { return InjectResult::Error_GetProcAddress; } std::unique_ptr<unsigned char[]> parameters(new unsigned char[parametersMemSize]); std::memset(parameters.get(), 0, parametersMemSize); _UNICODE_STRING_T<DWORD64>* upath = reinterpret_cast<_UNICODE_STRING_T<DWORD64>*>(parameters.get() + sizeof(DWORD64)); upath->Length = filename.size() * sizeof(wchar_t); upath->MaximumLength = (filename.size() + 1) * sizeof(wchar_t); wchar_t* path = reinterpret_cast<wchar_t*>(parameters.get() + sizeof(DWORD64) + sizeof(_UNICODE_STRING_T<DWORD64>)); std::copy(filename.begin(), filename.end(), path); upath->Buffer = parametersMem.get() + sizeof(DWORD64) + sizeof(_UNICODE_STRING_T<DWORD64>);

union { DWORD64 from; unsigned char to[8]; } cvt;

// r9 cvt.from = parametersMem.get(); std::memcpy(injectCode + 32, cvt.to, sizeof(cvt.to));

// r8 cvt.from = parametersMem.get() + sizeof(DWORD64); std::memcpy(injectCode + 42, cvt.to, sizeof(cvt.to));

// rax = LdrLoadDll cvt.from = ntdll_LdrLoadDll; std::memcpy(injectCode + 72, cvt.to, sizeof(cvt.to));

// rax = RtlExitUserThread cvt.from = ntdll_RtlExitUserThread; std::memcpy(injectCode + 94, cvt.to, sizeof(cvt.to));

if(FALSE == WriteProcessMemory64(targetProcessHandle.get(), injectCodeMem.get(), injectCode, sizeof(injectCode), NULL) || FALSE == WriteProcessMemory64(targetProcessHandle.get(), parametersMem.get(), parameters.get(), parametersMemSize, NULL)) { return InjectResult::Error_WriteProcessMemory; }

DWORD64 hRemoteThread = 0; struct { DWORD64 UniqueProcess; DWORD64 UniqueThread; } client_id;

X64Call(ntdll_RtlCreateUserThread, 10, (DWORD64)targetProcessHandle.get(), // ProcessHandle (DWORD64)NULL, // SecurityDescriptor (DWORD64)FALSE, // CreateSuspended (DWORD64)0, // StackZeroBits (DWORD64)NULL, // StackReserved (DWORD64)NULL, // StackCommit injectCodeMem.get(), // StartAddress (DWORD64)NULL, // StartParameter (DWORD64)&hRemoteThread, // ThreadHandle (DWORD64)&client_id); // ClientID if(hRemoteThread != 0) { CloseHandle((HANDLE)hRemoteThread); return InjectResult::OK; } return InjectResult::Error_CreateRemoteThread;}

|

这段代码在创建远程线程成功即认为注入成功,为了更加准确的判断是否注入成功可以在注入的机器码增加额外的代码来判断是否注入成功。

Wow64(32位进程)注入DLL到64位进程相关推荐

- 32位程序注入64位DLL到64位进程

向其他进程注入DLL通常的做法是通过调用CreateRemoteThread这个API在目标进程内创建一个远程线程,用这个线程来调用LoadLibraryA或LoadLibraryW(下文统称Load ...

- 32位dll转64位工具_如何在64位系统中运行32位或16位程序

由于CPU和系统架构的更新,现行主流的Windows系统已经是64位.然而许多人还恋恋不舍的一些老游戏或老程序已经没有了更新.在64位的系统上运行这些程序,往往会出现运行故障.如何才能解决这个烦心事? ...

- X64位内存注入DLL技术(可躲避检测DLL,破解盗用DLL)

说到易语言对64位进程注入dll方面, 虽然我们Game-EC模块里面已经有对64位程序进行注入dll的功能了,最近研究开发了另外一种对64位程序进程进行注入dll的功能,今天给大家带来的是最近开发的 ...

- 易语言之X64位内存注入DLL技术

说到易语言对64位进程注入dll方面, 虽然我们Game-EC模块里面已经有对64位程序进行注入dll的功能了,最近研究开发了另外一种对64位程序进程进行注入dll的功能,今天给大家带来的是最近开发的 ...

- 64位Windows系统注册表的 32 位注册表项和64 位注册表项

64 位版本 Windows 中的注册表分为 32 位注册表项和 64 位注册表项.许多 32 位注册表项与其相应的 64 位注册表项同名,反之亦然. 64 位版本 Windows 包含的默认 64 ...

- 在32位WINDOWS系统上开发64位应用程序

在32位WINDOWS系统上开发64位应用程序 创建 2011-9-2 有些时候需要开发WINDOWS 64位应用程序,但不想安装64位操作系统,所以需要在32位系统下开发64位应用.其步骤并不复杂. ...

- openstack安装系列问题:window7 64位安装的virtualBox 只能选择32位的系统安装不能选择64位的系统安装...

个人原创,转载请注明作者,出处,否则依法追究法律责任 2017-10-03-12:22:22 现象:window7 64位安装的virtualBox 只能选择32位的系统安装不能选择64位的系统安装 ...

- [思考]-32位的应用程序和64位的应用程序有什么区别

文章目录 1.32位的应用程序和64位的应用程序有什么区别 2.在aarch64的linux os中,是否同时支持运行32位app和64位app ★★★ 链接 : 个人博客导读首页-点击此处 ★★★ ...

- Windows中32位(x86)和64位(x64)解释

Windows XP.Windows Vista.Windows Server 2008,以及处于测试阶段的Windows 7,都有32位(x86)和64位(x64)两种版本.面对两种版本光盘镜像下载 ...

最新文章

- 【图像处理opencv】_简单绘图

- 福利派送!6 月份赠书活动开始啦!

- MySQL中left join、right join与inner join的区别

- Taro+react开发(79):taro生命周期setstate异步

- python保存和加载数组

- 信息检索方法笔记(知识点和一些链接)

- 可任意自定义的UITableViewCell(转)

- Illustrator 教程,如何在 Ai 中创建一个新文档?

- Mac OS 加入域

- python plt引用_先引用matplotlib.pyplot再引用tensorflow报错问题

- cada0图纸框_求标准CAD图纸(A0、A1、A2、A3、A4)图框(外框、内框)、标题栏及明细栏大小样式字体是多大?...

- 如何制作 Sketch 插件

- Unity 攻击范围检测

- 不用任何软件,批量转化图片格式

- 利用OBS和手机摄像头录课(录屏/录像)时的方法与参数设置

- cadence学习笔记 从ultra librarain网站下载封装并生成封装文件

- OA项目总结(附程序源码)

- C语言线程lock与unlock,谈谈线程同步Lock和unLock

- 终于有了任何程序员都能快速编写文档的工具!

- 利用GAE+WallProxy-plugins搭建个人代理服务器