Wireshark系列之5 显示过滤器

对于我们个人用户,显示过滤器相比捕获过滤器要更为常用。显示过滤器主要适用于单机环境流量不大的情况。对于***者而言,往往不知道需要什么样的数据包,只能在抓包审计之后再确定,因而也通常选用显示过滤器。

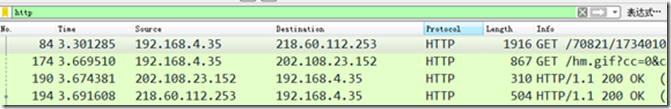

当停止捕获数据之后,在数据包列表上面的过滤框中输入过滤表达式,就可以只显示我们需要的数据包。比如输入表达式“http”,就只显示采用http协议的数据包,点击过滤框右侧的×,可以去掉过滤规则,重新显示所有数据包。

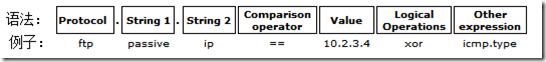

(1)语法规则

显示过滤器的语法规则:

在显示过滤器所采用的过滤表达式中,经常要用到各种比较运算符,主要有:

|

比较运算符 |

说明 |

|

== |

等于 |

|

!= |

不等于 |

|

> |

大于 |

|

< |

小于 |

|

>= |

大于等于 |

|

<= |

小于等于 |

应用示例:

|

ip.addr == 192.168.0.1 //筛选出含有IP地址192.168.0.1的包 ip.src == 192.168.0.1 //筛选出源地址为192.168.0.1的包 ip.dst == 192.168.0.1 //筛选出目的地址为192.168.0.1的包 frame.len<=128 //只显示长度小于128字节的包 tcp.port == 80 //只显示含有80端口的包 tcp.dstport == 25 //只显示目的TCP端口号为25的包 tcp.port > 1024 //只显示端口号大于1024的包 |

显示过滤器中的逻辑运算符:

|

逻辑运算 |

逻辑运算符 |

|

与 |

and、&& |

|

或 |

or、|| |

|

非 |

!、not |

应用示例:

|

http //只显示采用http协议的包 http or arp //只显示采用http或arp协议的包 snmp || dns || icmp //显示采用SNMP或DNS或ICMP协议的包 not arp //不显示采用arp协议的包 !tcp //不显示采用tcp协议的包 !(ip.addr == 192.168.0.1) //排除含有IP地址192.168.0.1的包 |

注意,如果过滤器的语法是正确的,表达式的背景呈绿色。如果呈红色,则说明表达式有误。

(2)自动添加过滤表达式

有些过滤表达式的写法是比较复杂的,下面介绍一种相对简单的方法,可以自动添加过滤表达式。

首先清除之前的过滤结果,显示完整的数据包。

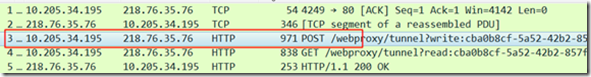

然后选择一条我们希望在过滤后能保留下来的数据包,比如要过滤出所有HTTP协议中以POST方式发送的数据包,我们先手动找到这样的一个数据包,比如在第3个包的Info中出现了POST信息。

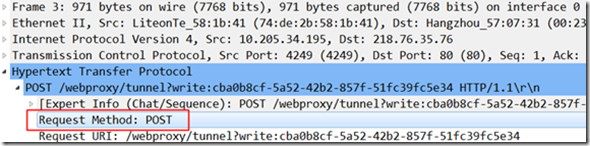

选定3号包,查看该数据包的详细信息。在应用层Hypertext Transfer Protocol中的POST部分再次展开后可以看到Request Method:POST。

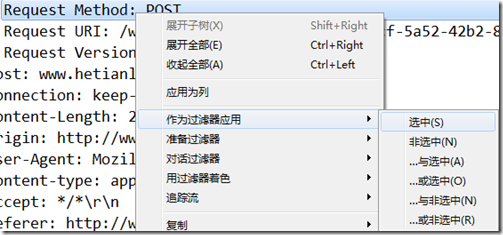

在Request Method:POST上点击右键,选择“作为过滤器应用/选中”。

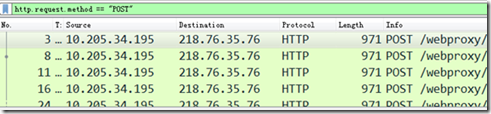

此时就可以发现,过滤器中已经填写上了对应的过滤规则。同时显示也变成了对应的过滤规则下的数据包。

如果我们想要找方法为GET的包,直接将POST改成GET即可。

使用这种方式,难度在于需要事先找到一条含有自己想要的过滤信息的数据包。相比较而言这种方式更加适于初学者,简单易行,而且时间久了,会慢慢的熟悉常见的过滤语句,直到最终直接输入。

(3)保存过滤后的数据包

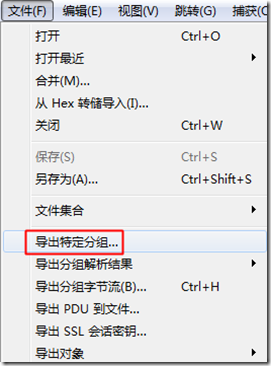

我们可以将过滤后的数据包保存下来以备以后随时使用,比如我们要保存http.request.method == "POST"的数据包,在文件菜单中选择“导出特定分组”。

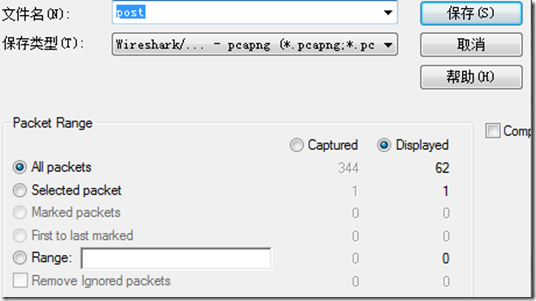

选择之后,可以看到保存的方式有多种。可以保存所有的数据包(Captured),也可以只保存过滤后的数据包(Displayed)。下方的数据显示,在所有的344条数据包中,有62条为满足我们过滤条件的数据包。一般情况下都是选择Displayed。

Wireshark系列之5 显示过滤器相关推荐

- Wireshark使用指南之显示过滤器

Wireshark使用指南之显示过滤器 一.协议过滤器 arp:显示所有ARP流量,包括免费ARP,ARP请求和ARP应答. ip ipv6 tcp 二.应用过滤器 bootp:显示所有DHCP流量( ...

- Wireshark网络分析实战笔记(二)显示过滤器

转自:彬彬在线 显示过滤表达式中操作符: == eq 等于 != ne 不等于 > gt 高于 < lt 低于 >= ge 不高于 <= le 不低于 contains 包 ...

- Wireshark捕获过滤器和显示过滤器

wireshark过滤器分为两种,显示过滤器和捕获过滤器.显示过滤器指的是针对已经捕获的报文,使用过滤器语法过滤出符合规则的报文.捕获过滤器指的是提前设置好过滤规则,只捕获符合过滤规则的报文.显示过滤 ...

- Wireshark使用(捕获过滤器、显示过滤器、TCP交互抓包示例、抓取本地回环数据包等)

1.捕获过滤器规则 1.1 作用 捕获过滤器在开始捕捉之前设置,用于从源头控制被过滤的包内容,仅符合规则的包会被捕获并记录进捕获日志文件. 1.2 语法规则 字段:[Protocol][Direc ...

- Wireshark学习十:应用Wireshark显示过滤器分析特定数据流(下)

转载请在文首保留原文出处:EMC中文支持论坛https://community.emc.com/go/chinese 介绍 掌握显示过滤器对于网络分析者来说是一项必备的技能.这是一项大海捞针的技巧. ...

- Wireshark的捕捉过滤器和显示过滤器

Wireshark两种过滤器使用的语法是完全不同的.我们将在接下来的几页中对它们进行介绍: 1. 捕捉过滤器 捕捉过滤器的语法与其它使用Lipcap(Linux)或者Winpcap(Windows)库 ...

- wireshark 捕捉过滤器和显示过滤器的区别 及各自的用法

同:捕捉过滤器和显示过滤器同样面临首要的问题是选择,选择捕捉或显示那些数据. 异: 捕捉过滤器 (此过滤器不需要比较运算符,查询关键字请全部小写) 捕捉过滤器是数据经过的第一层过滤器,它用于控制捕捉数 ...

- 抓包工具Wireshark使用教程:抓包、捕获/显示过滤器、表达式、追踪流

Wireshark是一款非常流行的网络抓包分析软件,功能十分强大.可以截取各种网络封包,显示网络封包的详细信息.wireshark是非常流行的网络封包分析软件,功能十分强大.使用wireshark的人 ...

- 【转】Wireshark网络抓包(二)——过滤器

转自:https://www.cnblogs.com/strick/p/6261915.html 一.捕获过滤器 选中捕获选项后,就会弹出下面这个框,在红色输入框中就可以编写过滤规则. 1)捕获单个I ...

- Wireshark系列之6 数据流追踪

转自:http://blog.51cto.com/yttitan/1738099 以下内容主要是引用自合天网安中的一个实验案例:黑客A通过ARP欺骗,使用Wireshark获取了整个局域网内的网络流量 ...

最新文章

- python试卷(有答案版本、个人答案不是官方答案)_python试卷(有答案版本,个人答案不是官方答案).doc...

- C/C++ static和const关键字的作用

- aop面向切面编程到底是干嘛的?

- openfeign使用_Feign使用基于配置服务发现

- 第5章 Python 数字图像处理(DIP) - 图像复原与重建12 - 空间滤波 - 使用频率域滤波降低周期噪声 - 陷波滤波、最优陷波滤波

- python3转码python2_python2写的代码移植到python3后无法转码成中文文本,请大神指教,谢谢~...

- springboot 上传图片大小_springboot 文件上传大小配置的方法

- redis 关系数据库怎么转换 和_redis高并发处理介绍

- python数据类型总结

- ctf 监听端口_从一道ctf题目学到的绕过长度执行命令姿势 - 华域联盟|chu

- Linux系统安装配置curl

- Hadoop开发环境

- TranslateMessage 和 DispatchMessage

- 流媒体 直播细节优化

- discuz仿163k_Discuz模板-仿163k地方门户系统整站源码带数据

- 值得借鉴:耗时两个月的求职经历

- 【密码科普】第7期 - 凯撒密码与密码机

- 【图像修复】基于matlab损坏图像修复【含Matlab源码 731期】

- linux下面安装和配置nginx

- 关于spring security没有调用UserDetailsService接口实现类的解决办法