[Kali_Nethunter] Kali 推出Android端渗透测试系统Nethunter

<script>alert("Hello, This is Lee Blog, Welcome!")</script>

我们倾注了很大的精力开发了一款测试软件隐私和安全的工具,叫做Kali Linux。它是基于Debian操作系统并由Offensive Security公司策划和研发的,综合了渗透测试和网络监控工具的功能。

今天Kali开发团队和Offensive Security公司发布了一个运行在Google Nexus设备上的一个新的Kali项目,叫做NetHunter,增加了浏览器驱动设备,它可以在无线网络或者无人看守的计算机上通过USB连接启动攻击。

NetHunter还处在早期阶段,但已经包含了无线网络攻击,BadUSB中间人攻击实现——将通过USB连接PC的手机伪装成网络适配器监视所有网络流量,对PC发动键盘攻击,提升Windows PC权限,等等。

在电话采访时,Ars,Offensive Security的首席培训师和开发人员Mati Aharoni表示NetHunter除了可以在Nexus系列中运行外,它还可被编译运行在Android设备上,“我们选择Nexus设备的部分原因是因为我们可以从谷歌那里得到特定的内核源代码”。公司开发者Mati Aharoni表示,NetHunter能编译运行在非Nexus设备上,目前支持的设备包括Nexus 5、Nexus 7 (2012和2013版),以及Nexus 10。

利用这些资源,比如支持Wi-Fi和USB设备的底层代码的连接功能,使得NetHunte的一些功能得以应用。“有些功能不能在其他的设备上使用,因为它们都是依赖内核的,” Aharoni说。“例如,无线网络注入不能运行,键盘和BadUSB攻击也不能运行。”

NetHunter和Pwnie Express’ PwnPad、PwnPhone使用相同的平台,却和Pwnie基本上没有任何的共同点。

虽然目前NetHunter的许多功能是通过本地服务器Apache驱动的Web界面访问实现的,但是Aharoni说,Web界面只是使用这一工具的界面,从长远来看我们还需开发一个更为合适的安卓App。

官方下载地址

http://nethunter.com/download/

http://www.offensive-security.com/kali-linux-nethunter-download/

支持的设备列表

The Kali NetHunter image is currently compatible with the following Nexus devices:

- Nexus 4 (GSM) - “mako” - EXPERIMENTAL SUPPORT

- Nexus 5 (GSM/LTE) - “hammerhead”

- Nexus 7 [2012] (Wi-Fi) - “nakasi”

- Nexus 7 [2012] (Mobile) - “nakasig”

- Nexus 7 [2013] (Wi-Fi) - “razor”

- Nexus 7 [2013] (Mobile) - “razorg”

- Nexus 10 - “mantaray”

Lock Screen

And its a phone!

NetHunter Web Panel

Kali Menu

NetHunter Bad USB

WiFite

NetHunter Home Screen

Full Kali Desktop via VNC

Armitage on NetHunter

Metasploit Professional  Y-Cable OTG / Charging Support

Y-Cable OTG / Charging Support

安装过程

1、官网环境要求:n5 n7 n10 android 4.4

2、实验设备:

- N7 android 4.4.4

- N7 android 4.4.3

- N5 nadroid 4.4.2

3、开发者模式+usb调试+解锁+root(一般刷过机的这些肯定都搞定了)

5、安装busybox + TWRP

6、开启MTP,卡刷包导入sdcard中,完成后关闭MTP(也可以不用MTP直接adb pull进去)

7、使用TWRP进入recovery(reboot recovery),安装rom,等待半小时就OK了。

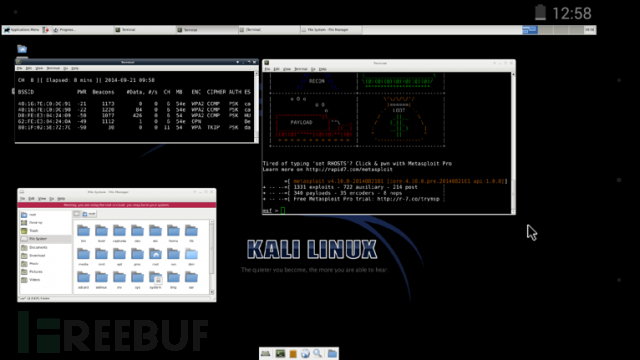

先来张帅气的桌面

BadUSB MITM Attack

恶意USB中间人攻击:将装有nethunter的设备接入受害者电脑,执行此攻击可以劫持受害者流量。

tcpdump监听(默认tcpdump是被精简了的,需要自己上传一个。或者进入kali shell)执行tcpdump -i rndis0 icmp

受害者PC在攻击开始之前的网关

受害者PC在攻击开始之后的网关

因为出现双网关现在所以并未像官网演示的那样流量直接走向恶意网关(10.0.0.1)而是依旧走的之前的网关(192.168.1.1)故劫持失败。在删除之前的网管后才生效。本帽觉得可以结合下文的HID Keyboard Attack先设置一个定时脚本执行对路由表的操作(删除原网关)。

HID Keyboard Attack

键盘劫持攻击:将智能设备伪造成功输入设备比如键盘输入恶意指令。比如添加管理员,反弹shell...

下面的添加管理员的演示,因为只是伪装键盘所以锁屏下是无法进行的。

还要配置payload和监听懒得弄了。

其他功能

功能菜单

Mana伪造ap,dnsmasq,hostap,wifite(网卡原因,有关无线的实验未成功,感觉得有sim卡才行)

总结

nethunter整体感觉比较鸡肋瑞士军刀言过其,刷着玩玩还可以,真指望他干些啥有价值的事情利用场景还是非常局限的。实在没啥好说的了,折腾了一段时间把经验和感想写出来分享给大家总比那些完全没有思考和实践仅从官网翻译几句话盗几张图来得有价值

转载于:https://www.cnblogs.com/webapplee/p/4094854.html

[Kali_Nethunter] Kali 推出Android端渗透测试系统Nethunter相关推荐

- 渗透测试 ( 2 ) --- 渗透测试系统、靶机、GoogleHacking、kali工具

操作系统:https://zhuanlan.zhihu.com/p/162865015 1.基于 Windows.Linux.Android 的渗透测试系统 1.1 基于 Linux 的系统 Kali ...

- 【APP渗透测试】 Android APP渗透测试技术实施以及工具使用(客户端服务端)

文章目录 前言 一.安全威胁分析 二.主要风险项 三.Android测试思维导图 四.反编译工具 五.Android客户端 漏洞一.Jnaus漏洞 漏洞二.数据备份配置风险漏洞 漏洞三.Activit ...

- Android端手机测试体系

以上转自http://www.51testing.com/html/57/n-1466657.html到家,看到群里的朋友在讨论怎么来测android端的手机测试,那么我在这里想引经据典一下,接下来这 ...

- 2021-12-09 使用kali生成木马,渗透Windows系统

本文章仅供学习和参考! 欢迎交流~ 目录 一.实验题目:使用kali生成木马,渗透Windows系统 二.实验内容: 使用kali中的Metasploit生成木马,控制Windows系统 三.实验环境 ...

- 使用docker快速搭建Permeate渗透测试系统实践

一.背景 笔者最近在做一场Web安全培训,其中需要搭建一套安全测试环境:在挑选渗透测试系统的时候发现permeate渗透测试系统比较满足需求,便选择了此系统:为了简化这个步骤,笔者将系统直接封装到了d ...

- android app 渗透测试,android app渗透测试方法大全.pdf

Android APP 渗透测试方法大全 by backlion 一.Android APP 渗透测试方法 1.测试环境 SDK : J a JDK , Android SDK. 工具: 7zip, ...

- Android手机渗透测试神器 zANTI(汉化版)

zANTI是一款Android平台下的渗透测试工具,支持嗅探已连接的网络,支持中间人攻击测试.端口扫描.cookie获取.路由安全测试等操作.这款工具非常强大,从2.0开始,所有高级功能全部开放.根据 ...

- 网安学习|Kali安全渗透测试系统网络安全从业者必备

欢迎关注「全栈工程师修炼指南」 点击

- 网络实用技术基础模拟测试2_网络安全工程师教你:Kali Linux之Metasploit渗透测试基础(五)...

本分享仅做学习交流,请自觉遵守法律法规! 搜索:Kali与编程,学习更多网络攻防干货! 下篇文章将在明天下午五点发布,敬请关注! 一.背景介绍 Metasploit就是一个漏洞框架.它的全称叫做 ...

- android app渗透测试-Activity、Service

Android App中可能出现的安全漏洞的类型: 协议--通信协议(本地.网络),协议大部分是由C/C++实现,存在以下安全问题:通信数据引发的逻辑漏洞:通信数据引发的缓冲区溢出等可能导致远程代码执 ...

最新文章

- android端使用http2.0,android Retrofit2+okHttp3使用总结

- SQL Server中遍历表中记录的方法

- 评价指标:目标检测的评价指标 - mAP

- VTK:几何对象之Frustum

- 遭遇DBD::mysql::dr::imp_data_size unexpectedly

- Redis LRU 淘汰原理

- 华为估值知多少?倪光南:位居世界第一应该没问题

- 用python分析《三国演义》中的社交网络

- S7-200与配备CU240BE-2的G120变频器进行USS通信的具体方法和步骤

- 操作系统笔记(1.5w字耐心整理)

- 方正高拍仪文件上传到服务器,高拍仪拍摄文件后如何进行文字识别?本地文件能否导入高拍仪进行识别?...

- 电源系统该如何选择电容大小及数量

- node+express 搭建商城项目(2-建立 Mysql链接 完成注册账号接口)

- jmp怎么做合并的箱线图_如何在JMP中给箱线图(Box Plot)快速着色

- 崔云php_崔云恒新书《我的家乡我的亲》将出版

- Astra奥比中光相机驱动SDK,导库

- java8 多条件过滤、去重

- DOM的绑定事件事件

- 工业机器视觉基础—工业相机镜头篇

- oracle数据库时,Oracle数据库夏令时问题解答