安全提示:勒索病毒漏洞与CPU漏洞务必小心

近段时间来,国内一些信息安全团队陆续发出安全警报,称国内勒索病毒疫情非常严峻,政府、企业和个人用户都在被***之列,而系统漏洞是勒索软件***的主要入口。老友科技这里提醒广大计算机用户,对于关键系统漏洞必须及时打上补丁,并做相关的检查。本文说明2个高危系统漏洞的处理方法。

1. 永恒之蓝(Eternalblue)勒索病毒漏洞

永恒之蓝是指2017年5月12日起,全球范围内爆发的基于Windows网络共享协议进行***传播的蠕虫恶意代码,不法分子通过改造之前泄露的NSA***武器库中“永恒之蓝”***程序发起的网络***事件。英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

永恒之蓝(Eternalblue)漏洞的案例

- 福建某上市公司的服务器被勒索病毒Ransom/Bunnyde***,导致该企业核心的ERP(财务系统)数据库被加密

- 某个人网站运营者的电脑感染了勒索病毒,导致其网站大部分数据被加密,迫不得已暂时关停了网站

- 某高校学生电脑连接学校网络时,被通过校园网主机系统漏洞进入的勒索病毒感染,包括毕业论文在内的所有文件被加密

永恒之蓝(Eternalblue)漏洞的解决方案

微软已于2017年3月14日发布MS17-010补丁,修复了“永恒之蓝”***的系统漏洞

方法1:手动修复

- 下载并安装Windows安全更新KB4012212(仅安全更新)或者KB4012215(月度汇总)(仅针对于Windows 7和Winsows Server 2008 R2 系统)

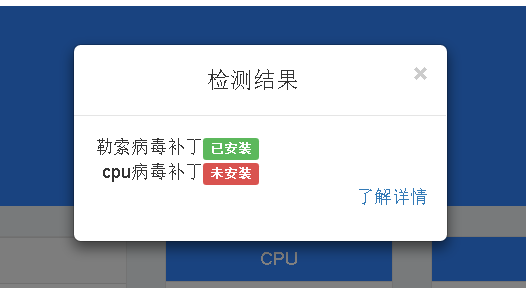

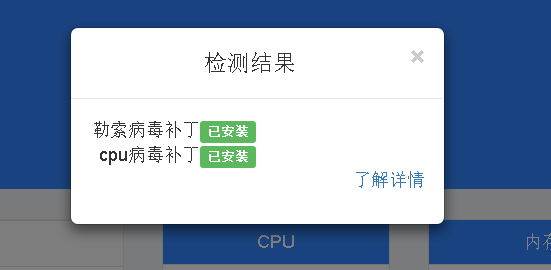

- 打上补丁之后,可以使用老友科技推出的免费工具 网蛙桌面小程序 检查系统免疫情况

方法2: 可安装360安全卫士中的NSA免疫工具。

安装方法:点选“功能大全”->“数据安全”->“NSA免疫工具”->点击“添加”按钮即可。

2. CPU高危漏洞

发生背景

- 2018.1.3 国外安全研究员公开熔断(Meltdown)和幽灵(Spectre)CPU漏洞。

- 2018.1.3 微软发布CPU漏洞的安全更新补丁KB4056897

- 2018.2.13 微软发布包含修复CPU漏洞功能的2月安全补丁KB4074587

- 微软2018年1月和2月的Windows7 x64 和 Windows Server 2008 R2安全补丁中被发现存在严重漏洞(Total Meltdown),补丁中错误地将PML4权限设定成用户级,导致任意用户态进程可对系统内核进行任意读写。

漏洞概述

- 熔断(Meltdown):越权恶意数据缓存加载(CVE-2017-5754)

- 幽灵(Spectre):绕过边界检查(CVE-2017-5753)和分支目标注入(CVE-201-5715)

- 裂谷(TotalMeltdown):国外安全研究人员在微软2018年1月和2月的Windows7 x64和Windows Server 2008 R2安全更新中发现了一个致命错误,微软开发人员错误将只限内核访问的PML4(Page Map Level 4)页表设置为用户态可访问,导致任意进程可以对内核进行任意读写

CPU漏洞的影响

- 独立式服务器:进程可能访问到其他进程的内存空间,低权限用户可能访问到本地操作系统底层的信息,内核空间。

- 云计算服务器:通过漏洞访问其他租户的内存数据,导致其他云租户的敏感信。

- 个人电脑/智能手机/智能终端设备:通过浏览器访问恶意网站,导致受害者的账号、密码、邮箱、cookie等信息泄漏。

- ***者可该漏洞对系统内核进行任意读写来完全控制受害者机器

CPU漏洞的解决方案

方法1:手动修复

- 下载并安装Windows更新KB4093108(仅安全更新)或者KB4093118(月度汇总)(仅针对于Windows 7和Winsows Server 2008 R2 系统)

- 打上补丁之后,可以使用老友科技推出的免费工具 网蛙桌面小程序 检查系统免疫情况

方法2: 安装“裂谷(TotalMeltdown)”漏洞检测工具

下载裂谷专用工具下载地址

相关产品

- 网蛙桌面小程序

查看文章原文,请访问福建老友官网 安全提示:勒索病毒漏洞与CPU漏洞务必小心

转载于:https://blog.51cto.com/13531288/2113416

安全提示:勒索病毒漏洞与CPU漏洞务必小心相关推荐

- Crysis勒索病毒中毒经历及漏洞查堵[勒索邮箱openpgp@foxmail.com]

Crysis 勒索病毒中毒经历及漏洞查堵[勒索邮箱openpgp@foxmail.com] 发现中毒 出现空白快捷方式图标 文件后缀改变 确认中毒 处理病毒 断网 排查病毒 定位病毒 查堵漏洞 确定时 ...

- [系统安全] 二十六.WannaCry勒索病毒分析 (2)MS17-010漏洞利用及蠕虫解析

您可能之前看到过我写的类似文章,为什么还要重复撰写呢?只是想更好地帮助初学者了解病毒逆向分析和系统安全,更加成体系且不破坏之前的系列.因此,我重新开设了这个专栏,准备系统整理和深入学习系统安全.逆向分 ...

- 网络安全应急响应----5、勒索病毒应急响应

文章目录 一.勒索病毒简介 二.常见勒索病毒 三.勒索病毒常见利用漏洞 四.勒索病毒的解密 4.1.常见的可解密勒索家族类型 4.2.处理勒索病毒常用工具 五.勒索病毒的攻击 5.1.勒索病毒的攻击方 ...

- 应急指南|新一轮勒索病毒来袭,小白用户看这里

6月27日晚上9点多,雷锋网发现,欧洲遭到新一轮的未知病毒的冲击,英国.乌克兰.俄罗斯等都受到了不同程度的影响.据悉,该病毒和勒索软件很类似,都是远程锁定设备,然后索要赎金. 经确认,该病毒名为 Pe ...

- 网络安全之勒索病毒应急响应方案

处置方法: 当确认服务器已经被感染勒索病毒后,应立即隔离被感染主机,隔离主要包括物理隔离和访问控制两种手段,物理隔离主要为断网或断电:访问控制主要是指对访问网络资源的权限进行严格的认证和控制. 1. ...

- 勒索病毒资料(腾讯管家整理)

目录 一.勒索病毒概述 二.勒索病毒发展史 三.勒索病毒感染数据 四.活跃勒索病毒家族 五.主要攻击特征 六.重点勒索事件回顾 七.勒索病毒未来趋势 八.勒索病毒应急处置手册 2017年5月12日,全 ...

- Petya勒索病毒及防范

昨天,欧洲大部分国家遭受新一轮超强病毒,与之前的永恒之蓝有的一比,该病毒名为 Petya(后被卡巴斯基反转,认为应叫"ExPetr"),釆用(CVE-2017-0199)RTF漏洞 ...

- 如何删除勒索病毒,勒索病毒威胁的运作方式,如何恢复勒索病毒加密文件

勒索软件可以作为恶意软件,阻止受害者访问计算机并要求支付赎金.赎金和官方理由,为什么受害者应该支付,取决于病毒的类型.有些版本声称应该付款以避免惩罚政府机构(通常是FBI或当地机构),其他人则告知这是 ...

- 勒索病毒如何防治?看阿里云双拳出击不留隐患

简介: 阿里云与合作伙伴Commvault联合发布勒索病毒防治解决方案,从公共云.混合云等场景入手,提供完善的解决方案 在众多的数据安全工作中,勒索病毒的防治是近几年备受关注的领域.从互联网诞生伊始, ...

- 勒索病毒的发展史及解密办法

勒索病毒就像是游走在互联网里的有害细胞,形式多变且难以捉摸.而它的蔓延,给企业和个人都带来了严重的安全威胁. 所以,今天鹅师傅就来扒一扒关于勒索病毒的那些事以及普通人应该如何有效"自救&qu ...

最新文章

- 华为今年不会发布鸿蒙系统的手机,华为:今年不会推出鸿蒙系统手机 将坚守安卓生态...

- 使用Jenkins持续集成Vue项目配置Sonar任务

- Angularjs中文教程

- JVM 内存初学 (堆(heap)、栈(stack)和方法区(method) )(转发)

- sql 命令使用简单记录

- Docker Compose 项目

- 面向对象的javascript-引用、作用域、闭包、上下文--(1)

- mongodb java驱动_Java操作MongoDB之mongodb-driver(一)

- Q96:PT(3.1):基本的基于噪声的纹理(Basic Noise-Based Textures)

- 转,jQuery入门[4]-链式代码

- android ResideMenu使用

- 单LED单端输出充电仓配合TWS耳机芯片QCC3020使用

- [Swift]判断字符串是否为空

- 硬盘分区故障修复全攻略

- 吉林大学计算机学院控制与应用实验室,2019计算机考研吉林大学国家物联网虚拟仿真实验教学中心简...

- 微商新手如何选产品?史上最详细操作指南!

- C语言期中考试答案——题目+答案·北民大

- php 速卖通产品采集,AliExpress(速卖通)关键词搜索结果采集 - 八爪鱼采集器

- 雪上加霜!吴秀波在《雪豹》中被除名

- 一个纸杯子的测试用例