Let's Encrypt证书生成,certbot-auto 生成ssl通用证书 配置https 自动续期

Let’s Encrypt是一个 CA 机构,但这个 CA 机构是免费的!!!签发证书不需要任何费用, 为了实现通配符证书,Let’s Encrypt 对 ACME 协议的实现进行了升级,只有 v2 协议才能支持通配符证书。

https://certbot.eff.org/ 证书生成工具, 我们可以通过网站选择对应的系统软件来生成。

我们通过certbot-auto自动生成工具来操作。

下载

wget https://dl.eff.org/certbot-auto

chmod +x certbot-auto生成证书

./certbot-auto certonly --email 450370050@qq.com -d *.xxxx.com --manual --preferred-challenges dns --server https://acme-v02.api.letsencrypt.org/directorycertonly 表示安装模式,Certbot 有安装模式和验证模式两种类型的插件。

–manual 表示手动安装插件,Certbot 有很多插件,不同的插件都可以申请证书,用户可以根据需要自行选择

-d 为那些主机申请证书,如果是通配符,输入 *.xxxx.com (可以替换为你自己的域名)

–preferred-challenges dns,使用 DNS 方式校验域名所有权

–server,Let’s Encrypt ACME v2 版本使用的服务器不同于 v1 版本,需要显示指定。

操作交互流程

是否同意 Let’s Encrypt 协议要求

询问是否对域名和机器(IP)进行绑定

域名验证 dns解析增加TXT配置

注:最后一步需要dns配置成功生效后再继续

出现TXT验证时先配置dns的txt解析并验证txt解析生效

dig -t txt _acme-challenge.xxxx.com @8.8.8.8

创建成功 /etc/letsencrypt/live/xxxx.com/下会生成4个文件,请勿更改ssl文件位置,这样可以减少自动续期时的操作

cert.pem - Apache服务器端证书

chain.pem - Apache根证书和中继证书

fullchain.pem - Nginx所需要ssl_certificate文件

privkey.pem - 安全证书KEY文件

Nginx环境,就只需要用到fullchain.pem和privkey.pem两个证书文件测试证书

openssl x509 -in /etc/letsencrypt/live/xxxx.com/fullchain.pem -noout -text

nginx 配置

增加443端口监听

listen 443 ssl;增加ssl配置

ssl_protocols TLSv1 TLSv1.1 TLSv1.2;

ssl_ciphers EECDH+CHACHA20:EECDH+CHACHA20-draft:EECDH+AES128:RSA+AES128:EECDH+AES256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5;

ssl_session_cache builtin:1000 shared:SSL:10m;

resolver 8.8.8.8 8.8.4.4 valid=300s;

resolver_timeout 5s;

ssl_prefer_server_ciphers on;

ssl_certificate /etc/letsencrypt/live/xxxx.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/xxxx.com/privkey.pem;

ssl_session_timeout 5m;

ssl_session_tickets on;

ssl_stapling on;

ssl_stapling_verify on;http强制跳转https

server{listen 80 ;server_name www.xxxx.com;rewrite ^(.*)$ https://$host$1 permanent; }nginx重新加载配置

service nginx reload验证

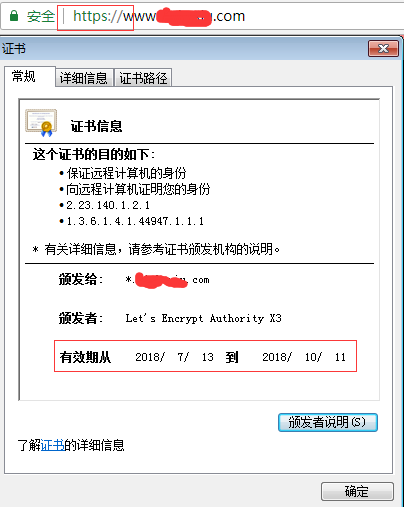

我们可以看到https已经生效,有效期3个月

续期

因为有效期只有3个月我们需要自动续期来延长有效期。

通配证书只能通过dns的方式验证域名归属,我们需要通过脚本自动完成验证 –manual-auth-hook 设定验证脚本,否则无法自动更新

./certbot-auto renew --cert-name xiekaxiu.com --manual-auth-hook /home/certbot-sh/au.sh --dry-run重要提示:为避免遇到操作次数的限制,加入 dry-run 参数,可以避免操作限制,等执行无误后,再进行真实的renew 操作。

au.sh写的是什么呢?

au.sh

au.sh是运行更改dns配置的php文件的一个shell脚本。

#!/usr/bin/bash

# PHP 脚本位置

PHPPROGRAM="/home/certbot-sh"# 要配置的域名

DOMAIN="xxxx.com"

# 脚本路径

PATH="/home/certbot-sh"# 要为那个 DNS RR 添加 TXT 记录

CREATE_DOMAIN="_acme-challenge"# $CERTBOT_VALIDATION 是 Certbot 的内置变量,代表需要为 DNS TXT 记录设置的值

echo $PATH"/alydns.php"# 调用 PHP 脚本,自动设置 DNS TXT 记录。

/usr/bin/php $PATH"/alydns.php" $DOMAIN $CREATE_DOMAIN $CERTBOT_VALIDATION >/var/log/certdebug.log# DNS TXT 记录刷新时间

/usr/bin/sleep 30alydns.php

alydns是通过阿里云的接口动态修改dns设置的接口请求文件

<?phpdate_default_timezone_set("GMT");//这两个值需要去阿里云申请

define("accessKeyId", "xxxx");

define("accessSecrec", "xxxx");//manager domain

$obj = new AliDns(accessKeyId, accessSecrec, $argv[1]);

$data = $obj->DescribeDomainRecords();

$data = $data["DomainRecords"]["Record"];

if (is_array($data)) {foreach ($data as $v) {if ($v["RR"] == $argv[2]) {$obj->DeleteDomainRecord($v["RecordId"]);}}

} print_r($obj->AddDomainRecord("TXT", $argv[2],$argv[3]));class AliDns {private $accessKeyId = null;private $accessSecrec = null;private $DomainName = null;public function __construct($accessKeyId, $accessSecrec, $domain) {$this->accessKeyId = $accessKeyId;$this->accessSecrec = $accessSecrec;$this->DomainName = $domain;}public function DescribeDomainRecords() {$requestParams = array("Action" => "DescribeDomainRecords");$val = $this->send($requestParams);return $this->out($val);}public function UpdateDomainRecord($id, $type, $rr,$value){$requestParams = array("Action" => "UpdateDomainRecord","RecordId" => $id,"RR" => $rr,"Type" => $type,"Value" => $value,);$val = $this->send($requestParams);return $this->out($val);}public function DeleteDomainRecord($id) {$requestParams = array("Action" => "DeleteDomainRecord","RecordId" => $id,);$val = $this->send($requestParams);return $this->out($val);}public function AddDomainRecord($type, $rr, $value) {$requestParams = array("Action" => "AddDomainRecord","RR" => $rr,"Type" => $type,"Value" => $value,);$val = $this->send($requestParams);return $this->out($val);}private function send($requestParams) {$publicParams = array("DomainName" => $this->DomainName,"Format" => "JSON","Version" => "2015-01-09","AccessKeyId" => $this->accessKeyId,"Timestamp" => date("Y-m-d\TH:i:s\Z"),"SignatureMethod" => "HMAC-SHA1","SignatureVersion" => "1.0","SignatureNonce" => substr(md5(rand(1, 99999999)), rand(1, 9), 14),);$params = array_merge($publicParams, $requestParams);print_r($params);$params['Signature'] = $this->sign($params, $this->accessSecrec);$uri = http_build_query($params);$url = 'http://alidns.aliyuncs.com/?'.$uri;return $this->curl($url);}private function sign($params, $accessSecrec, $method = "GET") {ksort($params);$stringToSign = strtoupper($method).'&'.$this->percentEncode('/').'&';$tmp = "";foreach($params as $key => $val){$tmp .= '&'.$this->percentEncode($key).'='.$this->percentEncode($val);}$tmp = trim($tmp, '&');$stringToSign = $stringToSign.$this->percentEncode($tmp);$key = $accessSecrec.'&';$hmac = hash_hmac("sha1", $stringToSign, $key, true);return base64_encode($hmac);}private function percentEncode($value = null){$en = urlencode($value);$en = str_replace("+", "%20", $en);$en = str_replace("*", "%2A", $en);$en = str_replace("%7E", "~", $en);return $en;}private function curl($url) {$ch = curl_init();curl_setopt($ch, CURLOPT_URL, $url );curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1 );$result = curl_exec ($ch);curl_close($ch);return $result;}private function out($msg) {return json_decode($msg, true);}

}以上代码来自https://github.com/ywdblog/certbot-letencrypt-wildcardcertificates-alydns-au修改得到。

有了这两个脚本,我们就可以通过crontab 每月定时执行一次续期,并重新加载nginx配置。续期命令检测到续期时间小于30天时,会重新请求生成新证书

Let's Encrypt证书生成,certbot-auto 生成ssl通用证书 配置https 自动续期相关推荐

- VeriSign扩展验证EV SSL证书–128位支持型SSL服务器证书(VeriSign Secure Site with EV)

VeriSign扩展验证EV SSL证书–128位支持型SSL服务器证书(VeriSign Secure Site with EV) • 全球最为知名的SSL证书品牌 • 40/56/128/256 ...

- VeriSign扩展验证EV SSL证书——128位强制型SSL服务器证书(VeriSign Secure Site Pro with EV)...

VeriSign扩展验证EV SSL证书--128位强制型SSL服务器证书(VeriSign Secure Site Pro with EV) • 全球最为知名的SSL证书品牌 • SGC128位强制 ...

- soapui 证书_SoapUI入门之附件上传和配置Https请求

已经欠了一堆的作业了,吼吼~ 拖延症是个大bug,废话不多说,马上进入咱们SoapUI的学习中来吧~ 现在开始我们的SoapUI集成测试学习之道: 一.如何使用SoapUI进行附件上传 做人还是不能这 ...

- tomact配置好ssl证书后访问不到tomact_服务器上配置HTTPS的操作方法!

数据信息安全得到更多人的重视,尤其在网站传输敏感数据时,更应该保证信息的安全性.而如今保护数据最有效的方式之一,就是启用HTTPS.这种新型加密模式的安全度高,黑客很难从中拦截到数据. 服务器上配置H ...

- win10无法检验服务器出示的ssl证书,win10系统网站启用ssL安全证书的操作方法

win10系统网站启用ssL安全证书的操作方法? 很多win10用户在使用电脑的时候,会发现win10系统网站启用ssL安全证书的的现象,根据小编的调查并不是所有的朋友都知道win10系统网站启用ss ...

- SSL安全证书生成及概念解释

SSL安全证书-概念解析 一.关于证书 数字证书是一种认证机制.简单点说,它代表了一种由权威机构颁发授权的安全标志. 由来 在以前,传统网站采用HTTP协议进行数据传输,所有的数据几乎都用的明文,很容 ...

- HTTPS 简介及使用官方工具 Certbot 配置 SSL 安全证书详细教程

Homepage » 教程 » HTTPS 简介及使用官方工具 Certbot 配置 Let's Encrypt SSL 安全证书详细教程 HTTPS 简介及使用官方工具 Certbot 配置 Let ...

- 使用certbot为你的网站免费上https

关于作者 程序开发人员,不拘泥于语言与技术,目前主要从事PHP和前端开发,使用Laravel和VueJs,App端使用Apicloud/Cordova混合式开发.合适和够用是永不停息的追求. 个人网站 ...

- 我的世界java平台缺少证书_tomcat配置https以及配置完成后提示服务器缺少中间证书(已解决)...

tomcat配置https 准备工作 下载好证书文件,下载的时候可以选择为tomcat文件.我这下载下来是压缩包.解压后就是下图的样子. 以.key结尾的文件是证书的key 以.pem结尾的文件是证书 ...

最新文章

- HDU2648(map的应用)

- 2020人工神经网络第一次作业-参考答案第四部分

- centos 6.8 php mysql_Centos 6.8编译安装LNMP环境(Nginx+MySQL+PHP)教程

- centos7 系统缓存清理

- php运行条件,PHP配置环境要求 php运行的先决条件

- echart 折线从左到右动画效果_echarts之自动切换折线图

- MD5 算法描述及实现

- 解决Oracle的http://localhost:1158/em页面打不开的问题

- 操作系统知识--线程

- 监控视频异常检测数据集整理

- Python-copy()与deepcopy()之间的主要区别

- 第三部分 Makefile 的工程组织

- 渗透测试专业人员使用的11种工具

- 华南理工大学 电力电子技术(王兆安) 期末复习笔记1 第二章第九章

- po+selenium+unittest自动化测试项目实战

- 在 Intel NUC8i7HVK 上安装CentOS7

- 7年弹指一挥间:iOS演进史

- manjaro命令和linux命令不一样,Manjaro: 一种不同的野兽

- 未来公园怎么能少了广场舞?

- Client does not support authentication protocol requested by server; consider upgrading MySQL client