Kubernetes集群监控方案

本文介绍在k8s集群中使用node-exporter、prometheus、grafana对集群进行监控。

其实现原理有点类似ELK、EFK组合。node-exporter组件负责收集节点上的metrics监控数据,并将数据推送给prometheus, prometheus负责存储这些数据,grafana将这些数据通过网页以图形的形式展现给用户。

在开始之前有必要了解下Prometheus是什么?

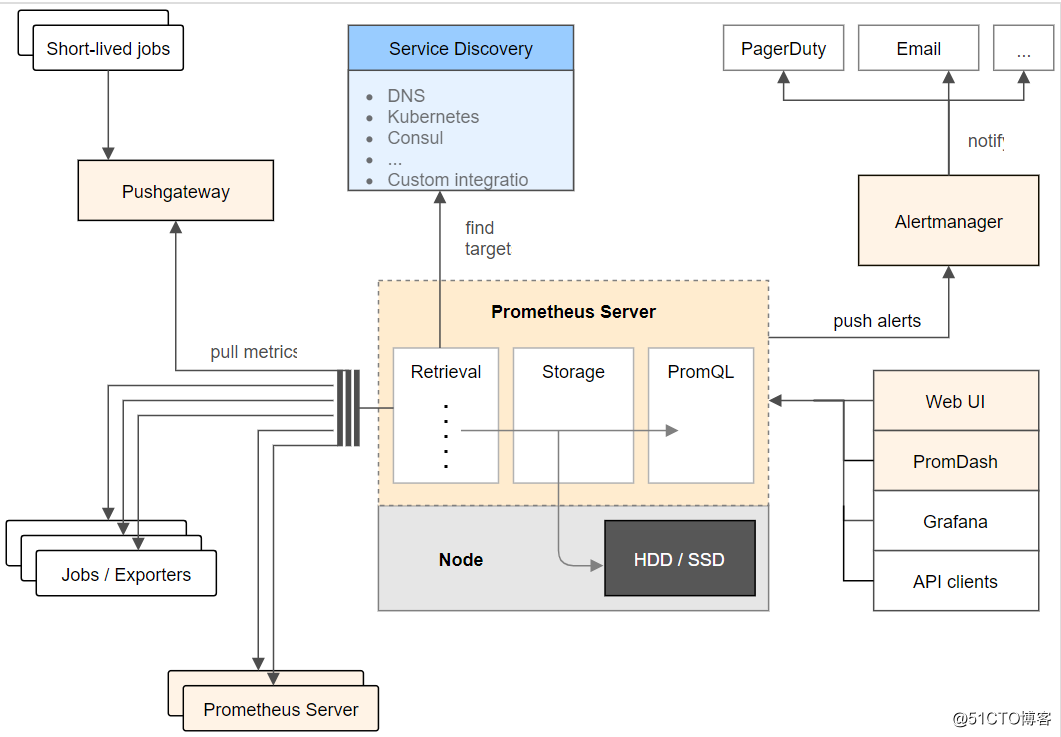

Prometheus (中文名:普罗米修斯)是由 SoundCloud 开发的开源监控报警系统和时序列数据库(TSDB).自2012年起,许多公司及组织已经采用 Prometheus,并且该项目有着非常活跃的开发者和用户社区.现在已经成为一个独立的开源项目。Prometheus 在2016加入 CNCF ( Cloud Native Computing Foundation ), 作为在 kubernetes 之后的第二个由基金会主持的项目。 Prometheus 的实现参考了Google内部的监控实现,与源自Google的Kubernetes结合起来非常合适。另外相比influxdb的方案,性能更加突出,而且还内置了报警功能。它针对大规模的集群环境设计了拉取式的数据采集方式,只需要在应用里面实现一个metrics接口,然后把这个接口告诉Prometheus就可以完成数据采集了,下图为prometheus的架构图。

Prometheus的特点:

1、多维数据模型(时序列数据由metric名和一组key/value组成)

2、在多维度上灵活的查询语言(PromQl)

3、不依赖分布式存储,单主节点工作.

4、通过基于HTTP的pull方式采集时序数据

5、可以通过中间网关进行时序列数据推送(pushing)

6、目标服务器可以通过发现服务或者静态配置实现

7、多种可视化和仪表盘支持

prometheus 相关组件,Prometheus生态系统由多个组件组成,其中许多是可选的:

1、Prometheus 主服务,用来抓取和存储时序数据

2、client library 用来构造应用或 exporter 代码 (go,java,python,ruby)

3、push 网关可用来支持短连接任务

4、可视化的dashboard (两种选择,promdash 和 grafana.目前主流选择是 grafana.)

4、一些特殊需求的数据出口(用于HAProxy, StatsD, Graphite等服务)

5、实验性的报警管理端(alartmanager,单独进行报警汇总,分发,屏蔽等 )

promethues 的各个组件基本都是用 golang 编写,对编译和部署十分友好.并且没有特殊依赖.基本都是独立工作。

上述文字来自网络!

现在我们正式开始部署工作。

一、环境介绍

操作系统环境:centos linux 7.2 64bit

K8S软件版本: 1.9.0(采用kubeadm方式部署)

Master节点IP: 192.168.115.5/24

Node节点IP: 192.168.115.6/24

二、在k8s集群的所有节点上下载所需要的image

# docker pull prom/node-exporter

# docker pull prom/prometheus:v2.0.0

# docker pull grafana/grafana:4.2.0三、采用daemonset方式部署node-exporter组件

# cat node-exporter.yaml

---

apiVersion: extensions/v1beta1

kind: DaemonSet

metadata:name: node-exporternamespace: kube-systemlabels:k8s-app: node-exporter

spec:template:metadata:labels:k8s-app: node-exporterspec:containers:- image: prom/node-exportername: node-exporterports:- containerPort: 9100protocol: TCPname: http

---

apiVersion: v1

kind: Service

metadata:labels:k8s-app: node-exportername: node-exporternamespace: kube-system

spec:ports:- name: httpport: 9100nodePort: 31672protocol: TCPtype: NodePortselector:k8s-app: node-exporter通过上述文件创建pod和service

# kubectl create -f node-exporter.yaml 四、部署prometheus组件

1、rbac文件

# cat rbac-setup.yaml

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRole

metadata:name: prometheus

rules:

- apiGroups: [""]resources:- nodes- nodes/proxy- services- endpoints- podsverbs: ["get", "list", "watch"]

- apiGroups:- extensionsresources:- ingressesverbs: ["get", "list", "watch"]

- nonResourceURLs: ["/metrics"]verbs: ["get"]

---

apiVersion: v1

kind: ServiceAccount

metadata:name: prometheusnamespace: kube-system

---

apiVersion: rbac.authorization.k8s.io/v1

kind: ClusterRoleBinding

metadata:name: prometheus

roleRef:apiGroup: rbac.authorization.k8s.iokind: ClusterRolename: prometheus

subjects:

- kind: ServiceAccountname: prometheusnamespace: kube-system2、以configmap的形式管理prometheus组件的配置文件

# cat configmap.yaml

apiVersion: v1

kind: ConfigMap

metadata:name: prometheus-confignamespace: kube-system

data:prometheus.yml: |global:scrape_interval: 15sevaluation_interval: 15sscrape_configs:- job_name: 'kubernetes-apiservers'kubernetes_sd_configs:- role: endpointsscheme: httpstls_config:ca_file: /var/run/secrets/kubernetes.io/serviceaccount/ca.crtbearer_token_file: /var/run/secrets/kubernetes.io/serviceaccount/tokenrelabel_configs:- source_labels: [__meta_kubernetes_namespace, __meta_kubernetes_service_name, __meta_kubernetes_endpoint_port_name]action: keepregex: default;kubernetes;https- job_name: 'kubernetes-nodes'kubernetes_sd_configs:- role: nodescheme: httpstls_config:ca_file: /var/run/secrets/kubernetes.io/serviceaccount/ca.crtbearer_token_file: /var/run/secrets/kubernetes.io/serviceaccount/tokenrelabel_configs:- action: labelmapregex: __meta_kubernetes_node_label_(.+)- target_label: __address__replacement: kubernetes.default.svc:443- source_labels: [__meta_kubernetes_node_name]regex: (.+)target_label: __metrics_path__replacement: /api/v1/nodes/${1}/proxy/metrics- job_name: 'kubernetes-cadvisor'kubernetes_sd_configs:- role: nodescheme: httpstls_config:ca_file: /var/run/secrets/kubernetes.io/serviceaccount/ca.crtbearer_token_file: /var/run/secrets/kubernetes.io/serviceaccount/tokenrelabel_configs:- action: labelmapregex: __meta_kubernetes_node_label_(.+)- target_label: __address__replacement: kubernetes.default.svc:443- source_labels: [__meta_kubernetes_node_name]regex: (.+)target_label: __metrics_path__replacement: /api/v1/nodes/${1}/proxy/metrics/cadvisor- job_name: 'kubernetes-service-endpoints'kubernetes_sd_configs:- role: endpointsrelabel_configs:- source_labels: [__meta_kubernetes_service_annotation_prometheus_io_scrape]action: keepregex: true- source_labels: [__meta_kubernetes_service_annotation_prometheus_io_scheme]action: replacetarget_label: __scheme__regex: (https?)- source_labels: [__meta_kubernetes_service_annotation_prometheus_io_path]action: replacetarget_label: __metrics_path__regex: (.+)- source_labels: [__address__, __meta_kubernetes_service_annotation_prometheus_io_port]action: replacetarget_label: __address__regex: ([^:]+)(?::\d+)?;(\d+)replacement: $1:$2- action: labelmapregex: __meta_kubernetes_service_label_(.+)- source_labels: [__meta_kubernetes_namespace]action: replacetarget_label: kubernetes_namespace- source_labels: [__meta_kubernetes_service_name]action: replacetarget_label: kubernetes_name- job_name: 'kubernetes-services'kubernetes_sd_configs:- role: servicemetrics_path: /probeparams:module: [http_2xx]relabel_configs:- source_labels: [__meta_kubernetes_service_annotation_prometheus_io_probe]action: keepregex: true- source_labels: [__address__]target_label: __param_target- target_label: __address__replacement: blackbox-exporter.example.com:9115- source_labels: [__param_target]target_label: instance- action: labelmapregex: __meta_kubernetes_service_label_(.+)- source_labels: [__meta_kubernetes_namespace]target_label: kubernetes_namespace- source_labels: [__meta_kubernetes_service_name]target_label: kubernetes_name- job_name: 'kubernetes-ingresses'kubernetes_sd_configs:- role: ingressrelabel_configs:- source_labels: [__meta_kubernetes_ingress_annotation_prometheus_io_probe]action: keepregex: true- source_labels: [__meta_kubernetes_ingress_scheme,__address__,__meta_kubernetes_ingress_path]regex: (.+);(.+);(.+)replacement: ${1}://${2}${3}target_label: __param_target- target_label: __address__replacement: blackbox-exporter.example.com:9115- source_labels: [__param_target]target_label: instance- action: labelmapregex: __meta_kubernetes_ingress_label_(.+)- source_labels: [__meta_kubernetes_namespace]target_label: kubernetes_namespace- source_labels: [__meta_kubernetes_ingress_name]target_label: kubernetes_name- job_name: 'kubernetes-pods'kubernetes_sd_configs:- role: podrelabel_configs:- source_labels: [__meta_kubernetes_pod_annotation_prometheus_io_scrape]action: keepregex: true- source_labels: [__meta_kubernetes_pod_annotation_prometheus_io_path]action: replacetarget_label: __metrics_path__regex: (.+)- source_labels: [__address__, __meta_kubernetes_pod_annotation_prometheus_io_port]action: replaceregex: ([^:]+)(?::\d+)?;(\d+)replacement: $1:$2target_label: __address__- action: labelmapregex: __meta_kubernetes_pod_label_(.+)- source_labels: [__meta_kubernetes_namespace]action: replacetarget_label: kubernetes_namespace- source_labels: [__meta_kubernetes_pod_name]action: replacetarget_label: kubernetes_pod_name3、Prometheus deployment 文件

# cat prometheus.deploy.yml

---

apiVersion: apps/v1beta2

kind: Deployment

metadata:labels:name: prometheus-deploymentname: prometheusnamespace: kube-system

spec:replicas: 1selector:matchLabels:app: prometheustemplate:metadata:labels:app: prometheusspec:containers:- image: prom/prometheus:v2.0.0name: prometheuscommand:- "/bin/prometheus"args:- "--config.file=/etc/prometheus/prometheus.yml"- "--storage.tsdb.path=/prometheus"- "--storage.tsdb.retention=24h"ports:- containerPort: 9090protocol: TCPvolumeMounts:- mountPath: "/prometheus"name: data- mountPath: "/etc/prometheus"name: config-volumeresources:requests:cpu: 100mmemory: 100Milimits:cpu: 500mmemory: 2500MiserviceAccountName: prometheus volumes:- name: dataemptyDir: {}- name: config-volumeconfigMap:name: prometheus-config 4、Prometheus service文件

# cat prometheus.svc.yml

---

kind: Service

apiVersion: v1

metadata:labels:app: prometheusname: prometheusnamespace: kube-system

spec:type: NodePortports:- port: 9090targetPort: 9090nodePort: 30003selector:app: prometheus5、通过上述yaml文件创建相应的对象

# kubectl create -f rbac-setup.yaml

# kubectl create -f configmap.yaml

# kubectl create -f prometheus.deploy.yml

# kubectl create -f prometheus.svc.yml

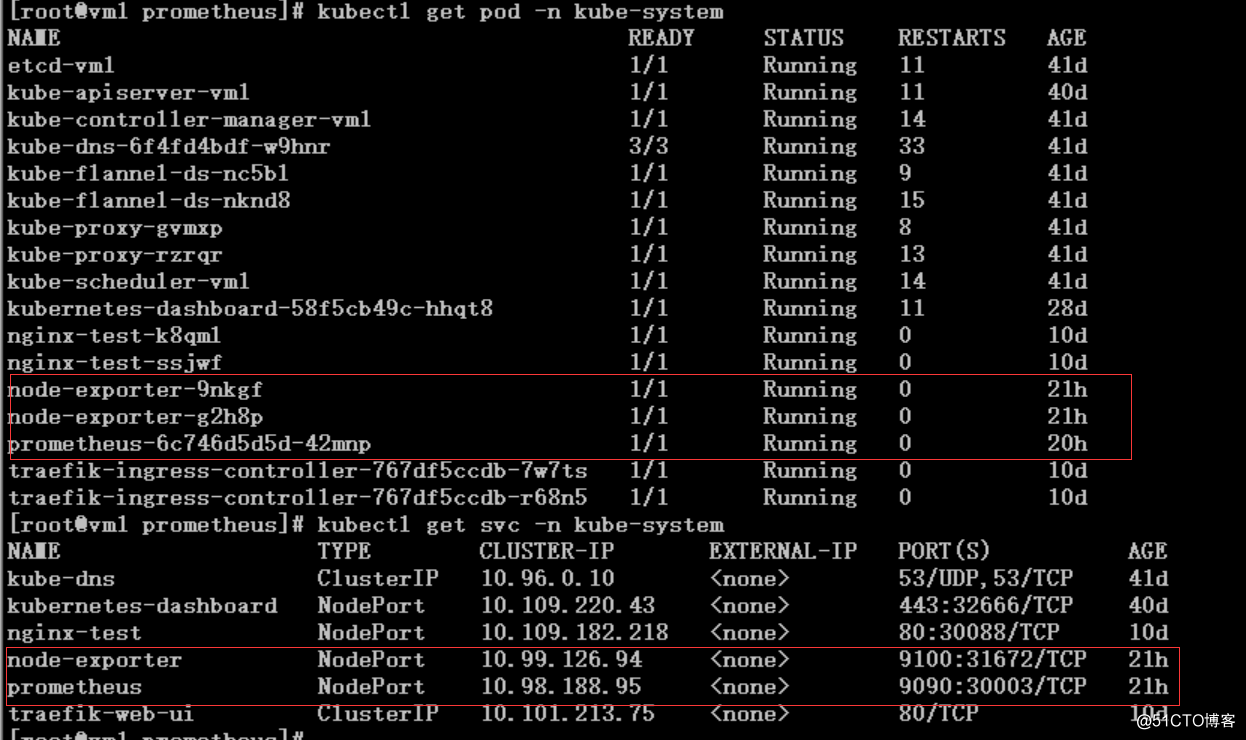

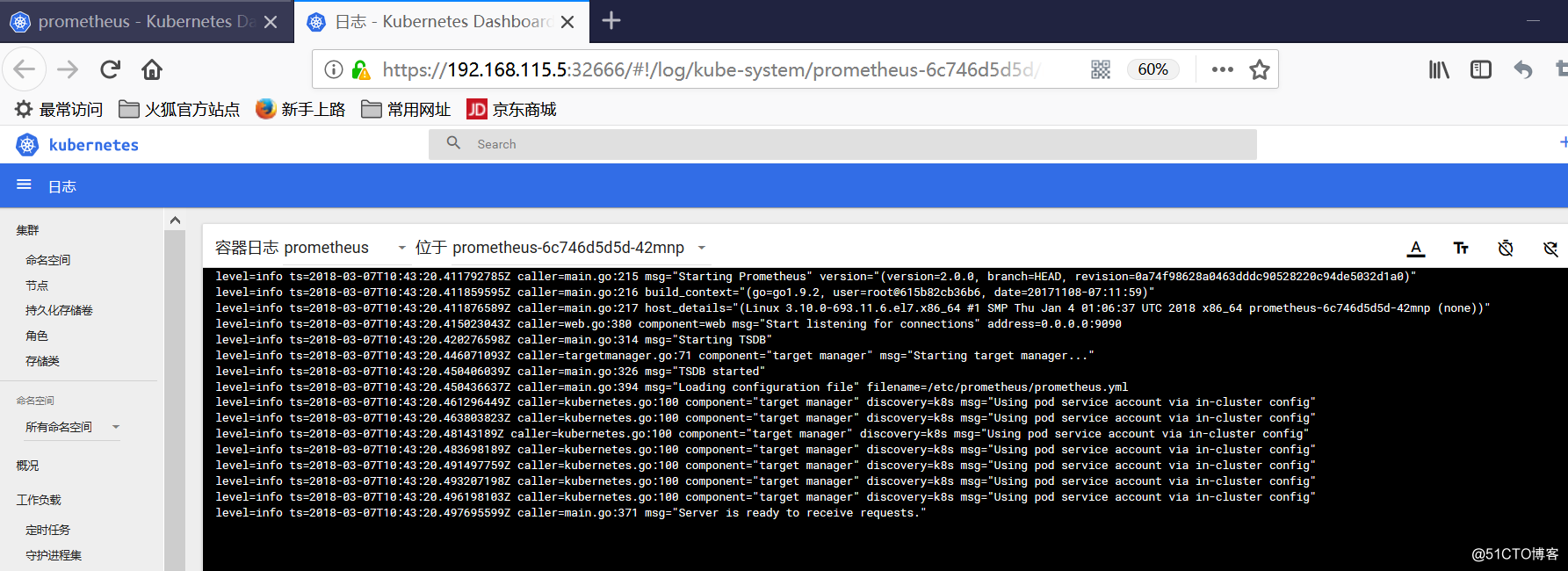

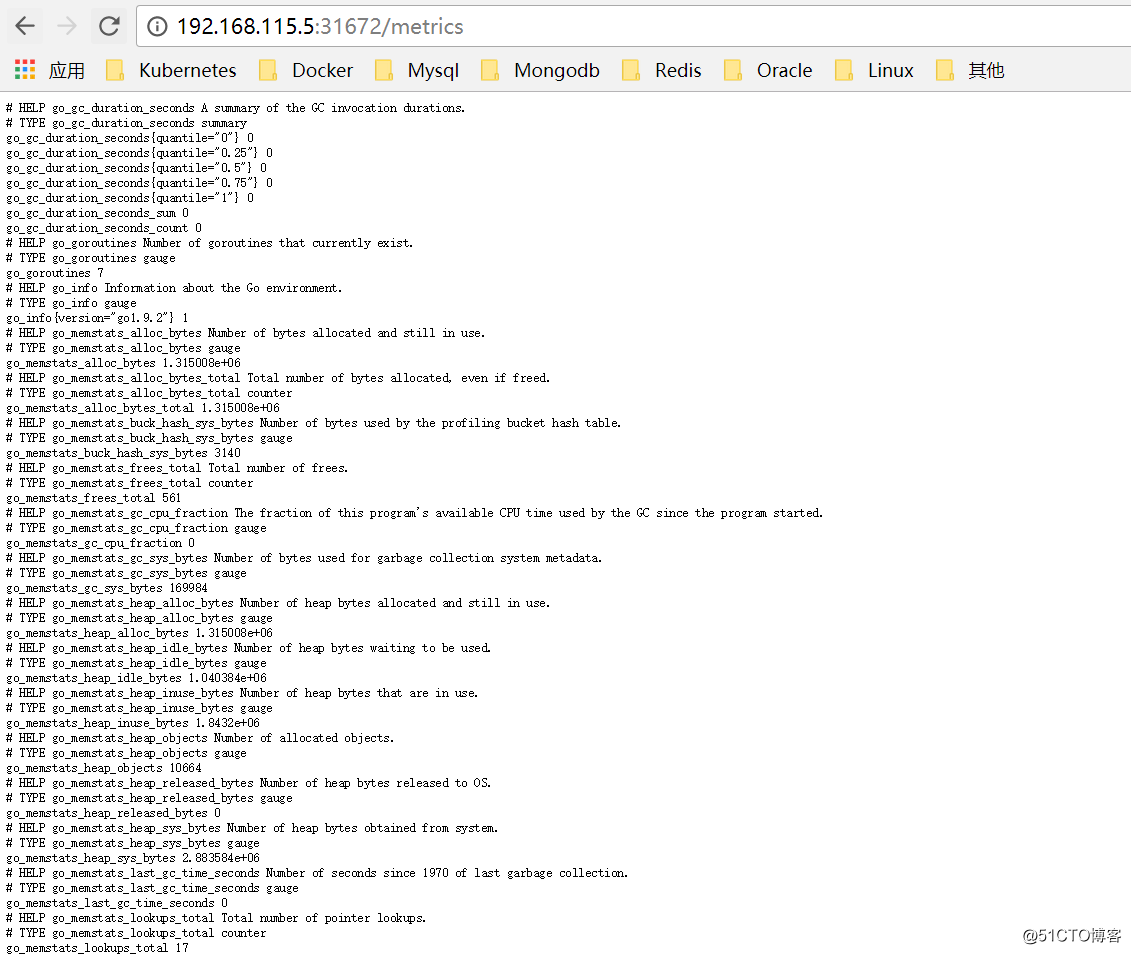

Node-exporter对应的nodeport端口为31672,通过访问http://192.168.115.5:31672/metrics 可以看到对应的metrics

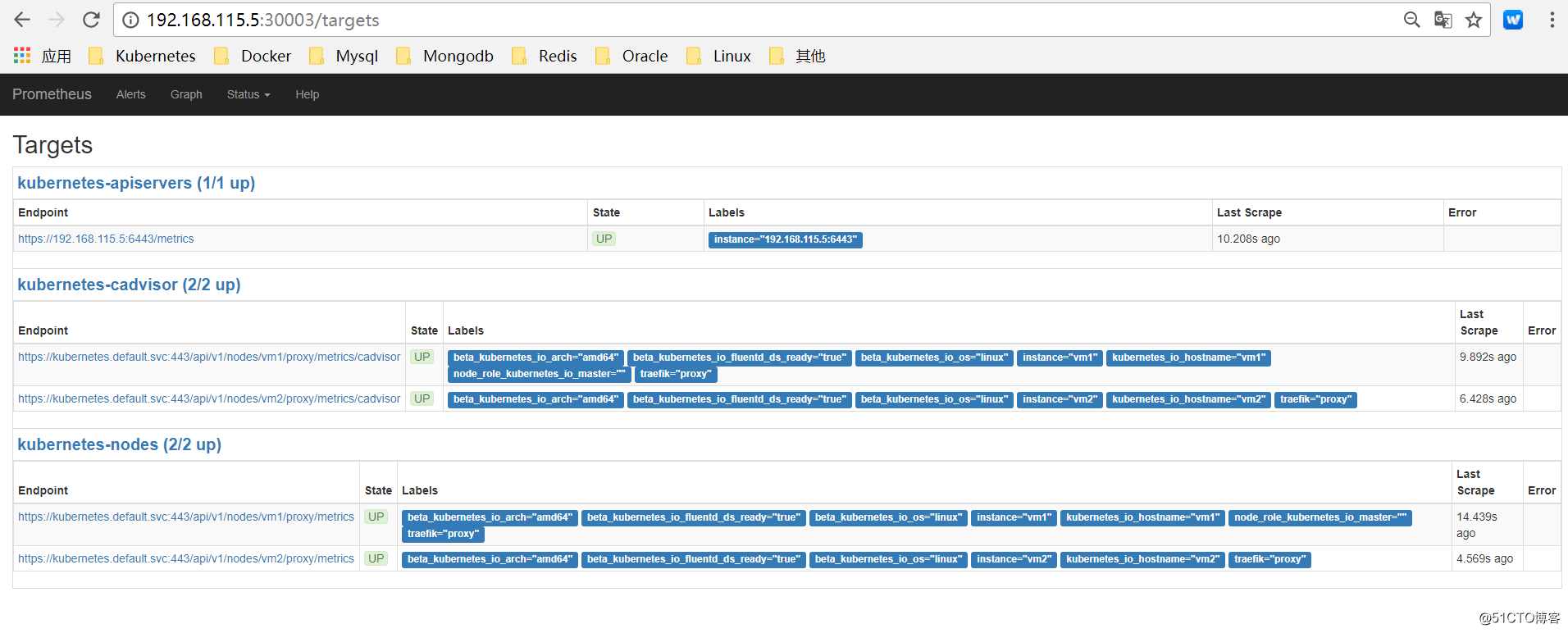

prometheus对应的nodeport端口为30003,通过访问http://192.168.115.5:30003/target 可以看到prometheus已经成功连接上了k8s的apiserver

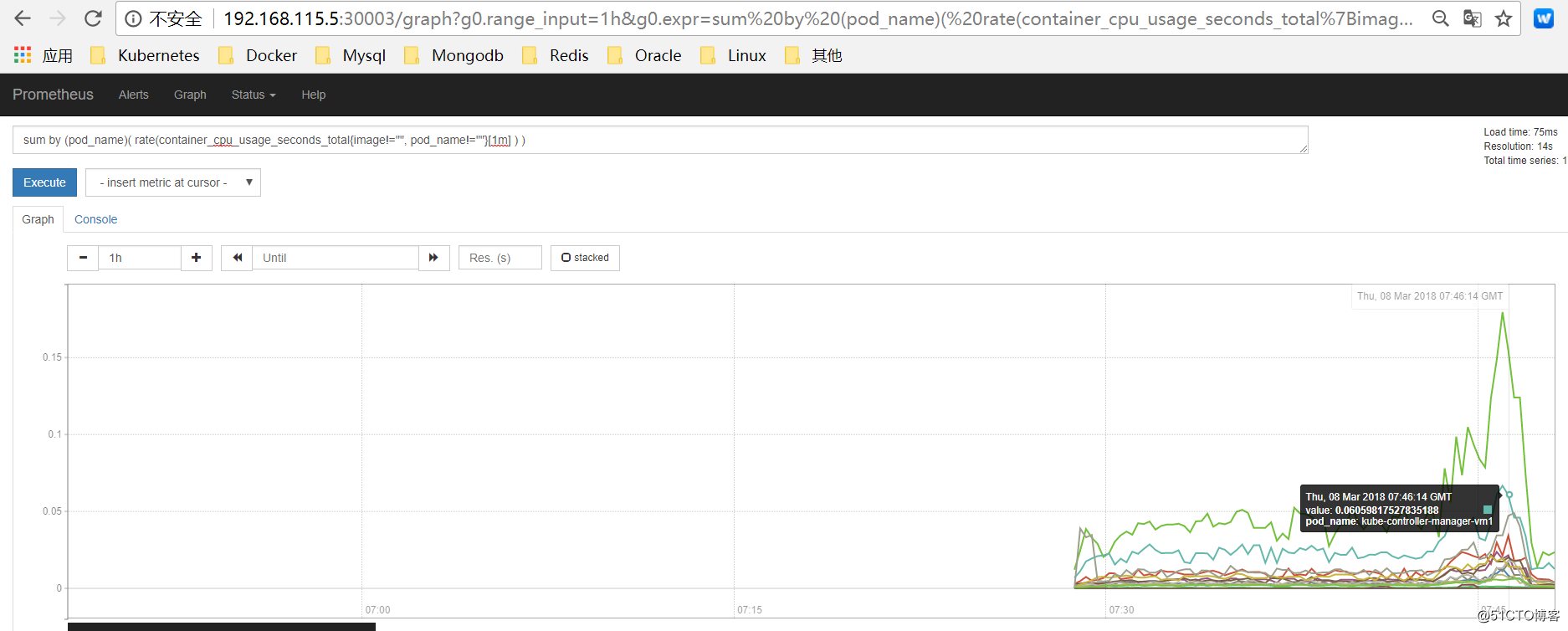

可以在prometheus的WEB界面上提供了基本的查询K8S集群中每个POD的CPU使用情况,查询条件如下:

sum by (pod_name)( rate(container_cpu_usage_seconds_total{image!="", pod_name!=""}[1m] ) )

上述的查询有出现数据,说明node-exporter往prometheus中写入数据正常,接下来我们就可以部署grafana组件,实现更友好的webui展示数据了。

五、部署grafana组件

1、grafana deployment配置文件

# cat grafana-deploy.yaml

apiVersion: extensions/v1beta1

kind: Deployment

metadata:name: grafana-corenamespace: kube-systemlabels:app: grafanacomponent: core

spec:replicas: 1template:metadata:labels:app: grafanacomponent: corespec:containers:- image: grafana/grafana:4.2.0name: grafana-coreimagePullPolicy: IfNotPresent# env:resources:# keep request = limit to keep this container in guaranteed classlimits:cpu: 100mmemory: 100Mirequests:cpu: 100mmemory: 100Mienv:# The following env variables set up basic auth twith the default admin user and admin password.- name: GF_AUTH_BASIC_ENABLEDvalue: "true"- name: GF_AUTH_ANONYMOUS_ENABLEDvalue: "false"# - name: GF_AUTH_ANONYMOUS_ORG_ROLE# value: Admin# does not really work, because of template variables in exported dashboards:# - name: GF_DASHBOARDS_JSON_ENABLED# value: "true"readinessProbe:httpGet:path: /loginport: 3000# initialDelaySeconds: 30# timeoutSeconds: 1volumeMounts:- name: grafana-persistent-storagemountPath: /varvolumes:- name: grafana-persistent-storageemptyDir: {}2、grafana service配置文件

# cat grafana-svc.yaml

apiVersion: v1

kind: Service

metadata:name: grafananamespace: kube-systemlabels:app: grafanacomponent: core

spec:type: NodePortports:- port: 3000selector:app: grafana

component: core3、grafana ingress配置文件

# cat grafana-ing.yaml

apiVersion: extensions/v1beta1

kind: Ingress

metadata:name: grafananamespace: kube-system

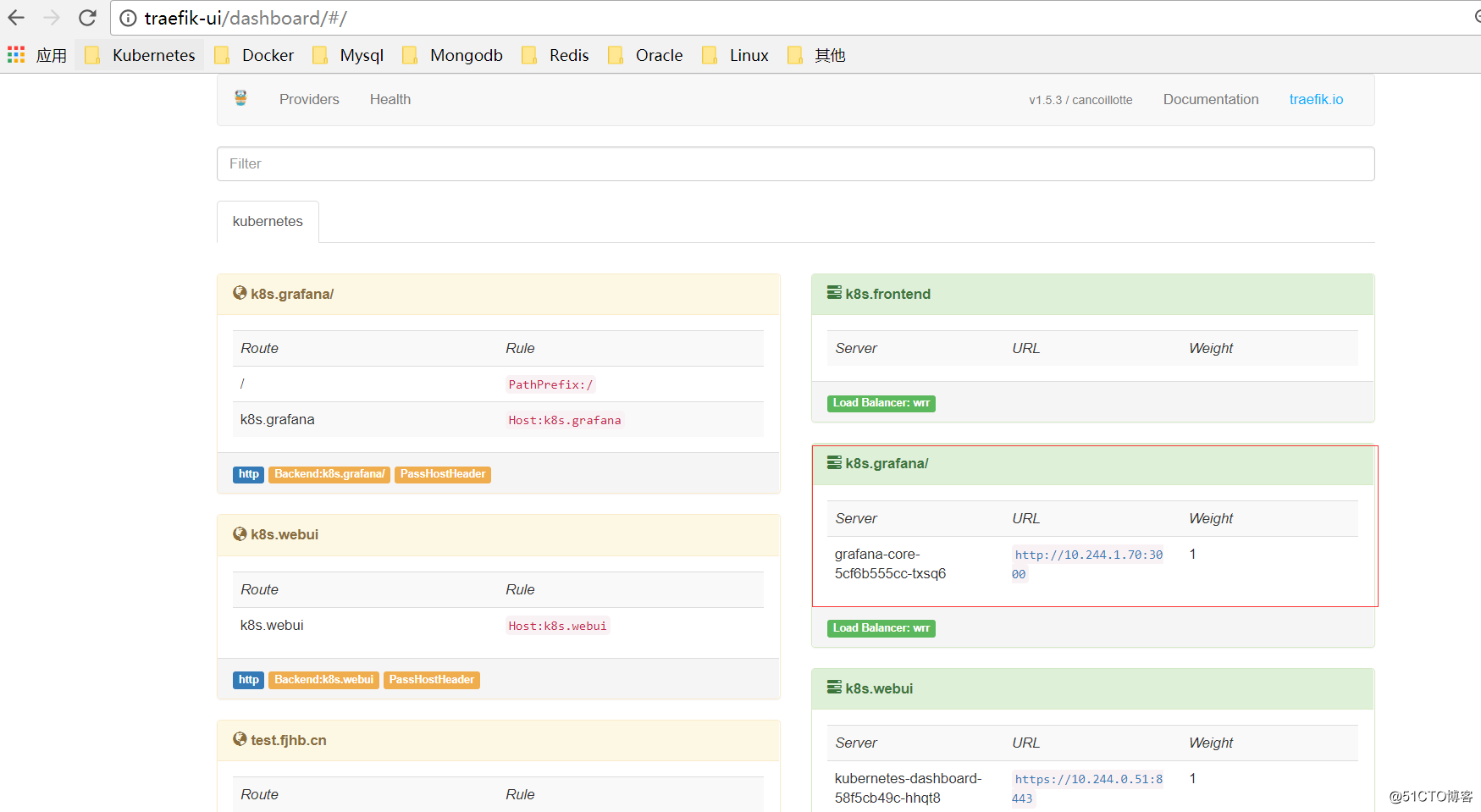

spec:rules:- host: k8s.grafanahttp:paths:- path: /backend:serviceName: grafanaservicePort: 3000通过访问traefik的webui可以看到k8s.grafana服务发布成功

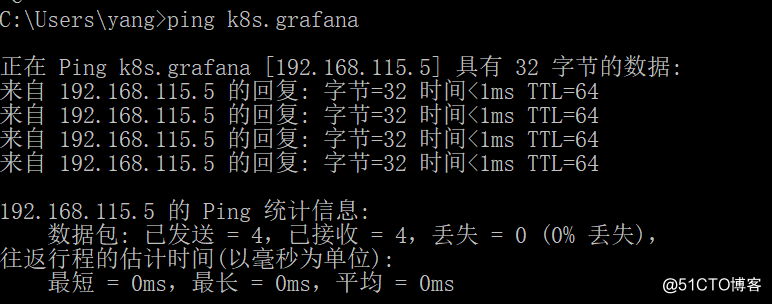

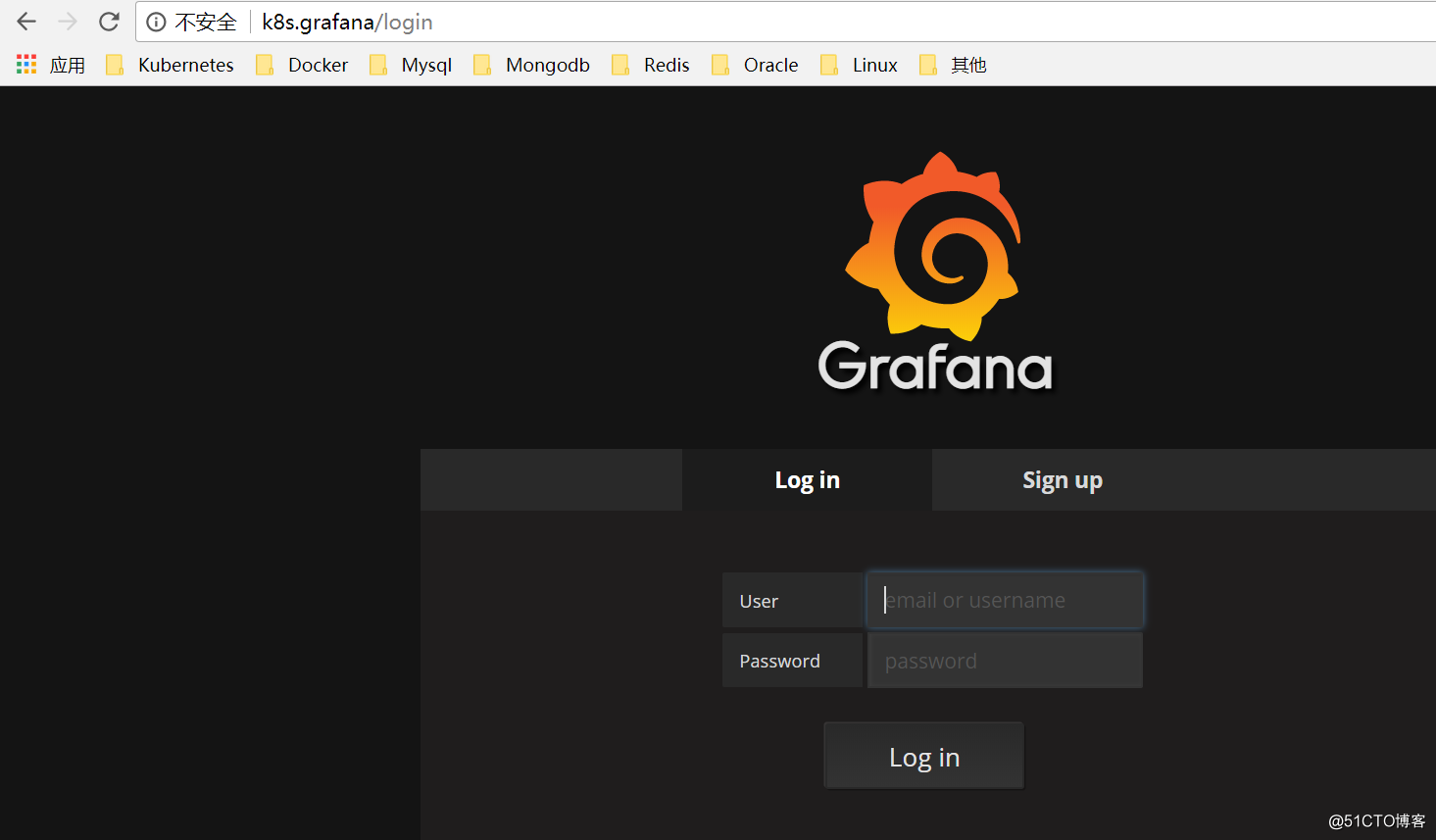

修改hosts解析,访问测试

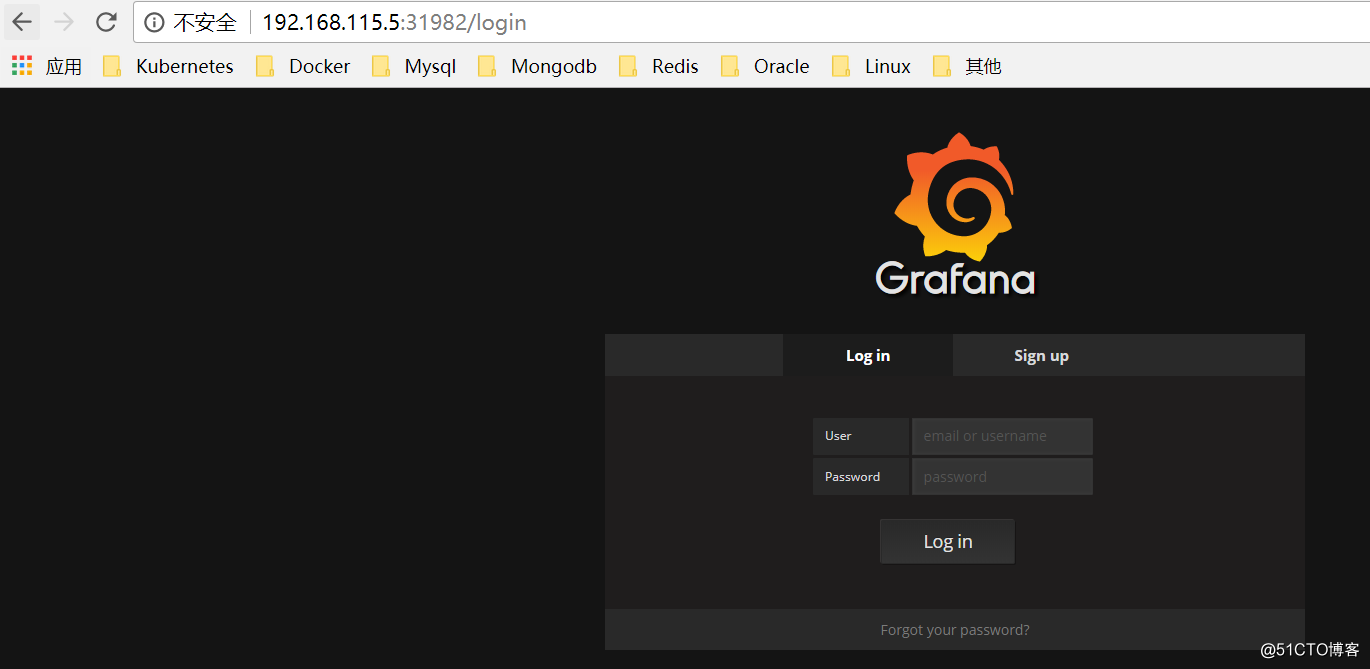

也可以直接访问nodeport端口

默认用户名和密码都是admin

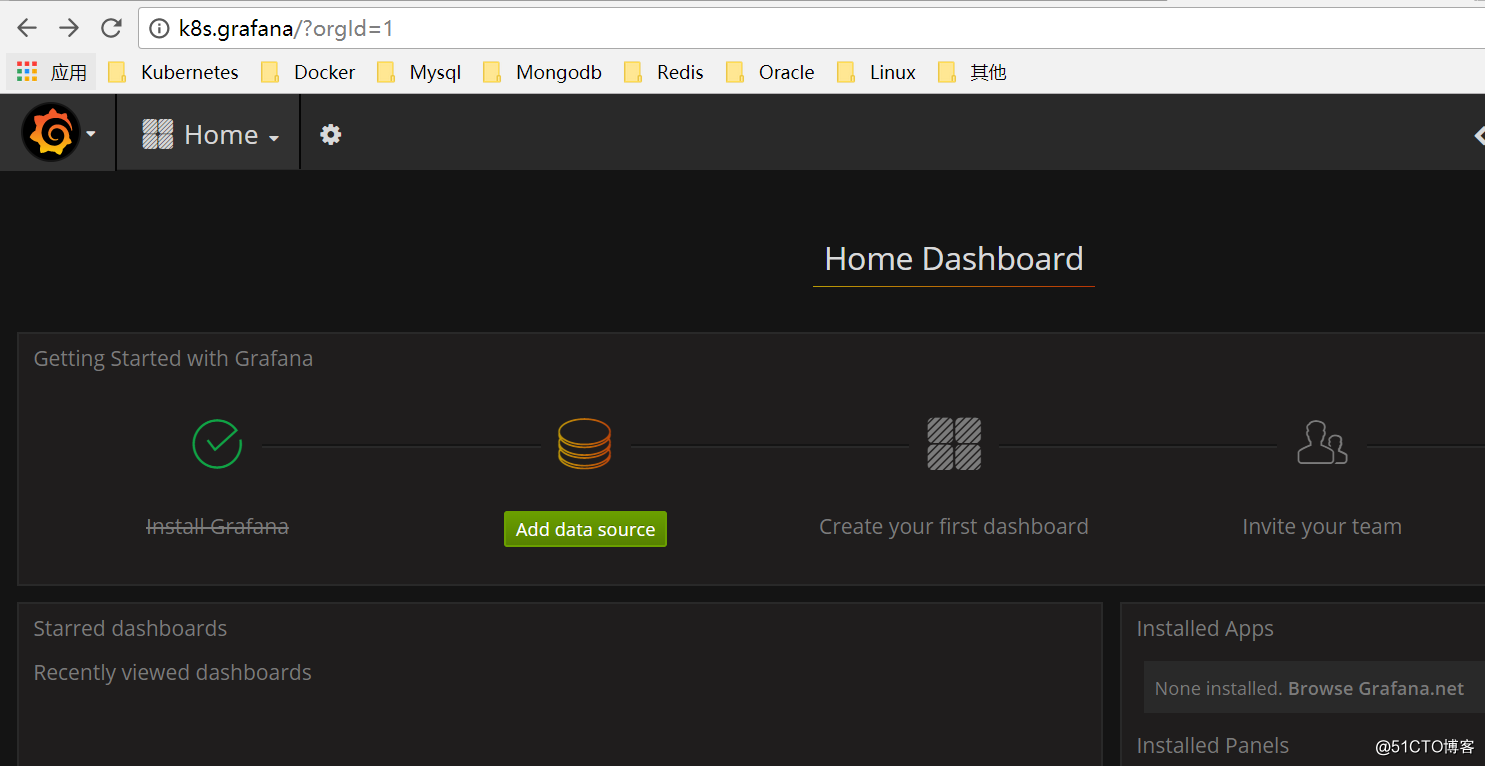

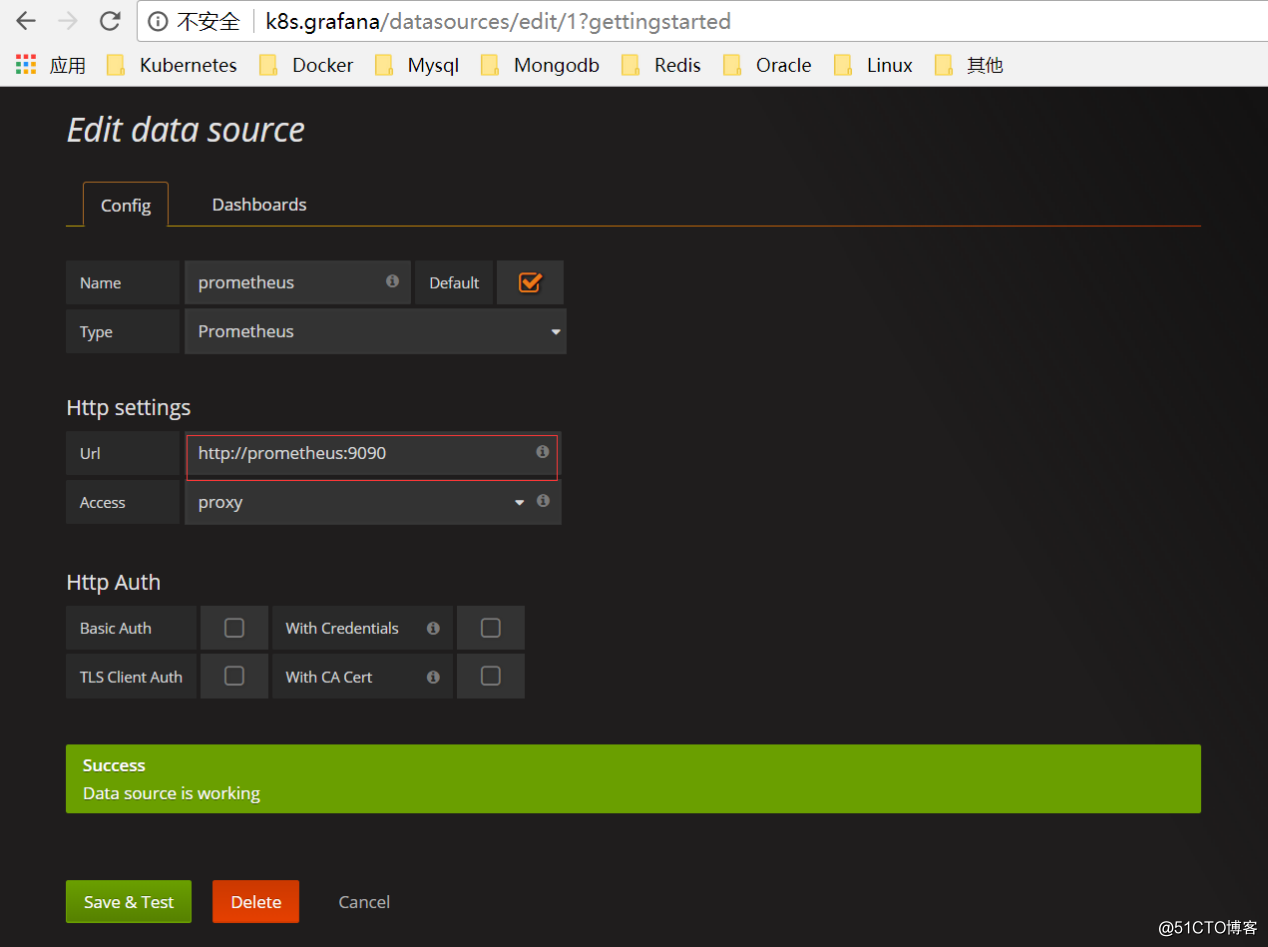

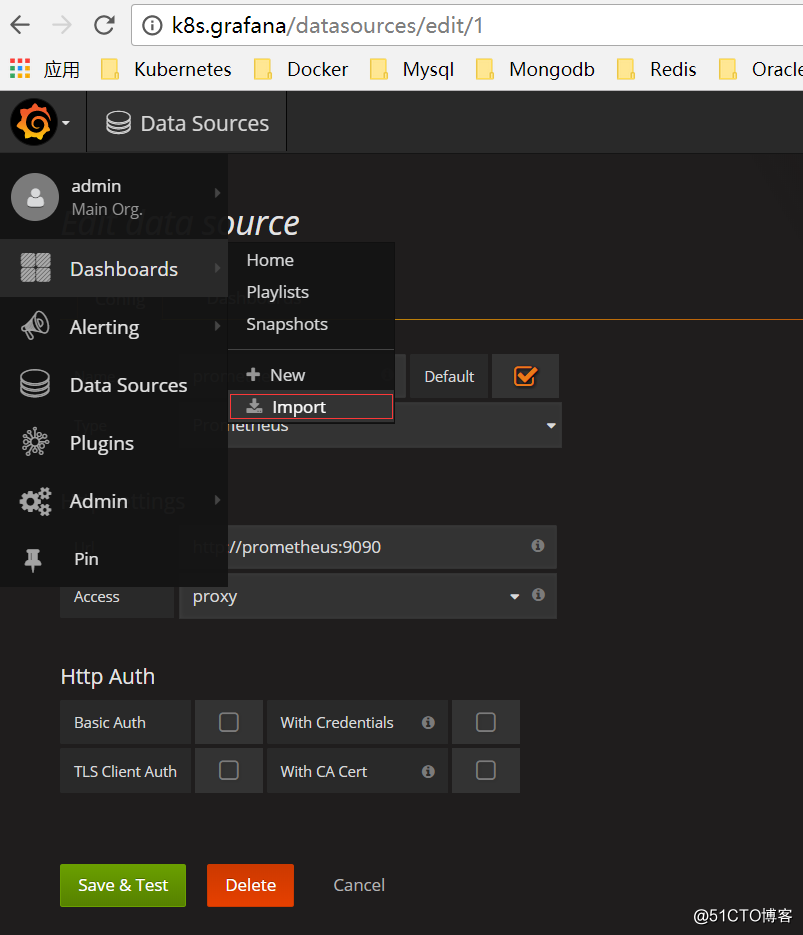

配置数据源为prometheus

导入面板,可以直接输入模板编号315在线导入,或者下载好对应的json模板文件本地导入,面板模板下载地址https://grafana.com/dashboards/315

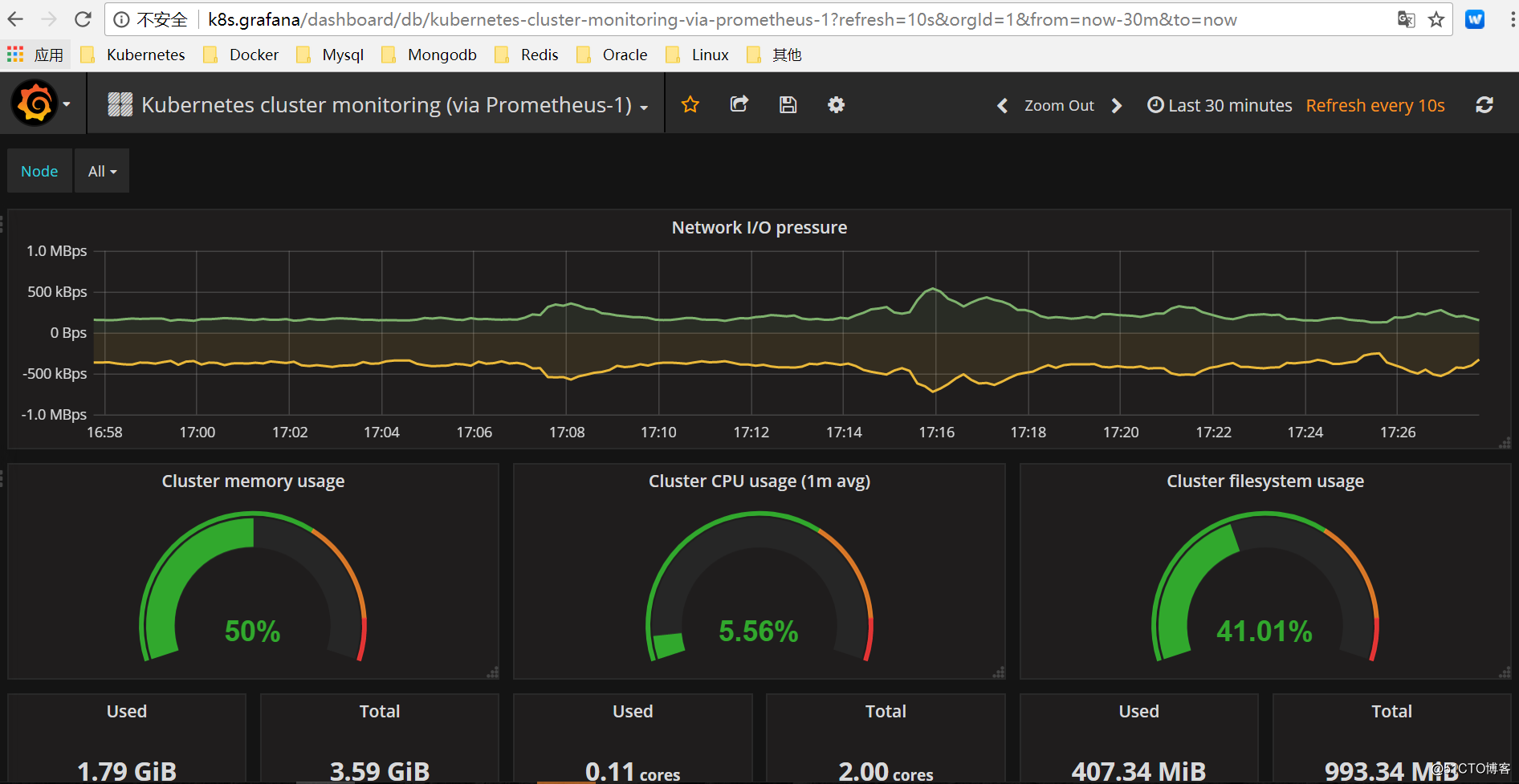

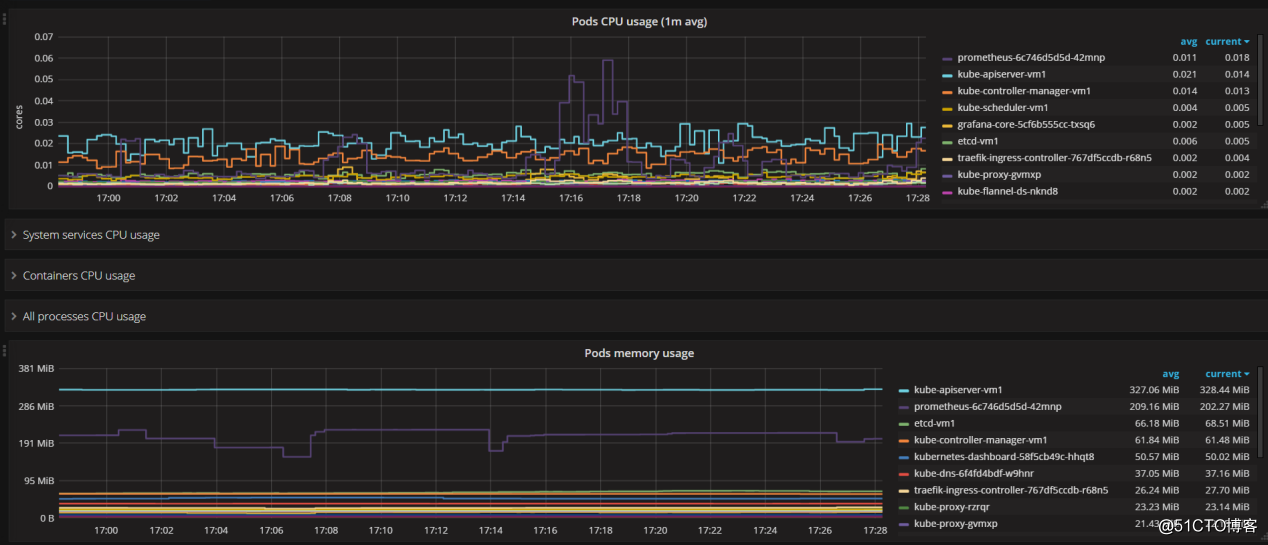

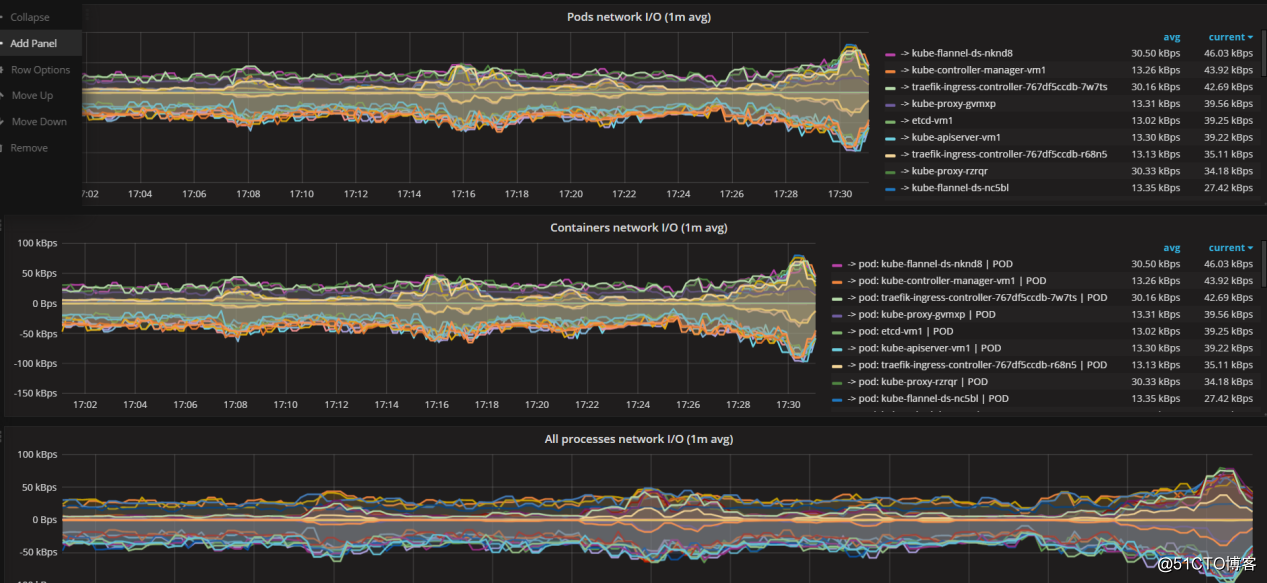

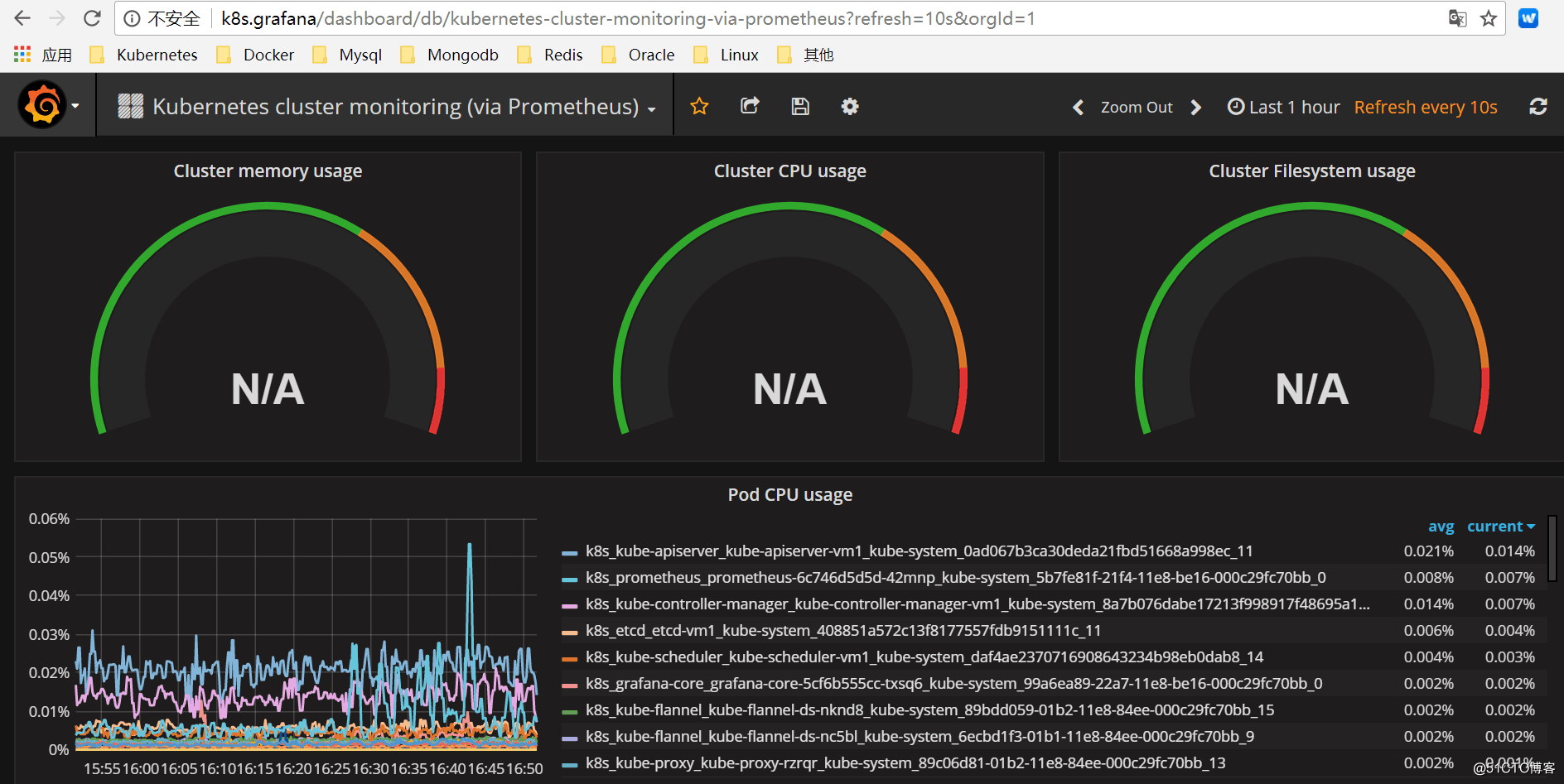

导入面板之后就可以看到对应的监控数据了。

这里要说明一下,在测试过程中,导入编号为162的模板,发现只有部分数据,且pod的名称显示不友好。模板地址https://grafana.com/dashboards/162,详见下图。

六、后记

这里存在一些问题后续要继续研究解决。

1、prometheus的数据存储采用emptydir。如果Pod被删除,或者Pod发生迁移,emptyDir也会被删除,并且永久丢失。后续可以在K8S集群外部再配置一个Prometheus系统来永久保存监控数据, 两个prometheus系统之间通过配置job自动进行数据拉取。

2、Grafana的配置数据存储采用emptydir。如果Pod被删除,或者Pod发生迁移,emptyDir也会被删除,并且永久丢失。我们也可以选择将grafana配置在k8s外部,数据源选择K8S集群外部的prometheus即可。

3、关于监控项的报警(alertmanager)尚未配置。

参考文档,感谢作者分享!

https://www.kubernetes.org.cn/3418.html

https://blog.qikqiak.com/post/kubernetes-monitor-prometheus-grafana/

https://github.com/giantswarm/kubernetes-prometheus/tree/master/manifests

https://segmentfault.com/a/1190000013245394

Kubernetes集群监控方案相关推荐

- docker swarm集群监控方案cAdvisor+InfluxDB+Grafana实战

docker swarm集群的监控方案很多,cAdvisor+InfluxDB+Grafana方案功能强大灵活.最重要的是这个方案开源.免费.易用,是不花钱版监控方案.参考文档:https://bot ...

- 主流K8S集群监控方案

Prometheus 什么是Prometheus Prometheus是一套开源的监控系统.报警.时间序列的集合,最初由SoundCloud开发,后来随着越来越多公司的使用,于是便独立成开源项目.自此 ...

- Kubernetes集群监控解决方案kube-prometheus-stack(prometheus-operator)helm安装

写在前面 学习K8s监控涉及到 网上的教程大都不全或者有些旧,所以整理分享给小伙伴. 博文内容为 K8s集群通过helm方式创建kube-prometheus-stack监控平台教程 折腾了一晚上,搞 ...

- 使用极狐GitLab CI/CD部署应用到Kubernetes集群的方案

最近业余时间调研了一下在极狐GitLab CI/CD中部署应用到Kubernetes的方案.这是一个老生常谈的话题,很多粉丝和读者问我如何部署应用到K8s中.其实思路是很清晰的,只是其中又很多点大家可 ...

- 使用FIT2CLOUD在青云QingCloud快速部署和管理Kubernetes集群

一.Kubernetes概述 Kubernetes是Google一直在推进的容器调度和管理系统,是Google内部使用的容器管理系统Borg的开源版本.它可以实现对Docker容器的部署,配置,伸缩和 ...

- Redis集群监控方法

1. 技术领域 提供一种Redis集群中各Redis节点的监控处理方法,能够采集Redis节点的资源信息.性能指标数据,集群内多个Redis节点服务运行状态监控.实现告警监控信息.资源和性能指标 ...

- 巧用 K3s 和 Traefik 快速搭建本地 Kubernetes 集群

公众号关注 「奇妙的 Linux 世界」 设为「星标」,每天带你玩转 Linux ! 完整的 Kubernetes 集群往往非常复杂,需要较高的资源,往往我们在开发期间需要一个完整的 Kubernet ...

- 三种监控 Kubernetes 集群证书过期方案

公众号关注 「奇妙的 Linux 世界」 设为「星标」,每天带你玩转 Linux ! 前言 Kubernetes 中大量用到了证书, 比如 ca证书.以及 kubelet.apiserver.prox ...

- Kubernetes 集群和应用监控方案的设计与实践

Kubernetes 监控 当你的应用部署到 Kubenetes 后,你很难看到容器内部发生了什么,一旦容器死掉,里面的数据可能就永远无法恢复,甚至无法查看日志以定位问题所在,何况一个应用可能存在很多 ...

最新文章

- java datetime int_关于jodatime:Java中DateTime对象之间的小数天数

- 在ubuntu下使用Eclipse搭建Hadoop开发环境

- 写给期待年薪百万的IT同学

- 一个wepy开发微信小程序时图片在真机上不显示的问题

- 麦克纳姆轮全向移动机器人速度分解

- OCI runtime create failed: container_linux.go:370: starting container process caused: process_linux.

- 总结一下SubSonic使用技巧

- STM32实现四驱小车(二)通信任务——遥控器SBUS通信

- 税务会计实务【17】

- ASP多媒体视频教程

- cmake: 使用jom实现msvc工程并发编译提高速度(-j)

- Good Luck in CET-4 Everybody! HDU - 1847 (巴氏博弈)

- dede栏目文章数与实际数不符

- HSV肤色侦测法去除背景

- C#,数值计算,矩阵的乔莱斯基分解(Cholesky decomposition)算法与源代码

- Confluence 6 创建你的个人空间

- 什么是系统漏洞,该如何处理?

- 全媒体运营师胡耀文教你:教你从0到1,搭建直播电商的直播间模块

- 企业该如何选择积分兑换商城系统

- HDMI接口的计算机外接DP接口的显示器

热门文章

- centos uwsgi配置_centos下配置nginx+uwsgi运行py以及静态文件的加载

- oracle votedisk 参数,11g r2 rac votedisk 及 ocr 磁盘破坏后,基于ocr备份的恢复步骤

- java集合代码_Java-集合(示例代码)

- php 判断上传的是否是图片,php图片上传检测是否为真实图片格式

- 在TEASOFT中如何设置出镜摄像头?

- 为什么智能车竞赛没有清华学生参加比赛呢?

- 深度跑车 - DeepRacer

- zabbix nginx php postgresql,debian10安装zabbix4.2+nginx+postgresql

- java有点_JAVA 有点儿冷

- 华硕k555l拆光驱_2L大小的迷你电脑用起来有什么区别?华硕VC66