在对抗网络威胁时,数据保护是企业首要任务

尽管网络攻击威胁非常明显,但调查显示,企业对于企业的保护现状和战略性威胁缓解措施的看法不一,暴露出企业对于现有威胁和新兴威胁的防御存在不足和漏洞。今天,所有的企业都面临某种形式的网络攻击威胁。过去12个月内,43%的企业由于遭遇安全入侵事故而造成数据丢失。大型企业中,有五分之一(20%)表示他们在这一期间遭受过四起甚至更多数据泄露事故。

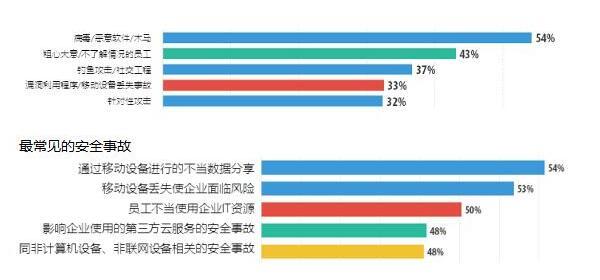

卡巴斯基实验室的2016年全球调查侧重比较企业对于安全威胁的看法和企业遭遇网络安全事故的现实,揭示出常见的恶意软件和垃圾邮件威胁之外的潜在安全漏洞。调查中,主要的新型威胁都在企业安全调查中进行了体现:32%的企业遭遇过至少一次针对性攻击,20%的企业遭遇过同勒索软件有关的安全事故。调查还揭示出另外一种严重威胁,即企业员工的粗心大意导致的安全事故。这种原因导致的安全事故占近一半(43%)。

但是,当问及企业自己最薄弱之处在哪里时,又出现了不同的挑战。企业认为,前三位最难应对的威胁包括:通过移动设备进行的不当数据共享(54%);硬件设备丢失,导致敏感信息泄露(53%);以及企业员工不当使用企业IT资源(50%)。这些威胁还伴随着更多的新兴挑战,例如第三方云服务安全、物联网威胁以及IT基础设施外包安全问题等。洞察和现实之间的差距暗示着企业所采取的安全策略要不仅先于预防,而是应当拓展到更多环境和技术。

卡巴斯基实验室企业业务副总裁Veniamin Levtsov评论说:“调查结果指出,企业在应对复杂性不断增长的网络威胁时,需要采取不同的手段。企业面临的困难不一定来自攻击的复杂性,但是不断增长的攻击层面要求企业采取更为多样的保护手段。这种情况让企业的IT安全部门变得更为复杂,需要锁定的企业薄弱点变得更多。”

“有些威胁如员工的粗心大意以及不当内容分享导致的数据泄露很难预防,即使利用算法技术也很难消除这种威胁。这使得目前的网络威胁环境显示变得更严峻,企业要做的不仅仅是拦截“恶意软件”。所以,真正有效的策略需要结合多种安全技术,同时需要对外部威胁和网络威胁情报进行分析,不断监控,同时采用最佳的事故响应机制。”

要阅读“企业对于IT安全的洞察:面临不可避免的安全入侵”报告全文,请访问卡巴斯基实验室网站。

在对抗网络威胁时,数据保护是企业首要任务相关推荐

- 运维人员 | 需要了解的数据中心的网络威胁

网络威胁对于数据中心来说是一个不幸的现实,这些数据中心在防止违规事件方面面临许多挑战.近年来,这种风险一直在增加,超过40%的受访者在Carbonite公司进行的调查报告中表示,所面临的黑客.勒索软件 ...

- 网络威胁分析师必须具备的十种能力

网络威胁并非一成不变,新型威胁攻击层出不穷,破坏性也越来越大,具体包括社会工程攻击.恶意软件.分布式拒绝服务(DDoS)攻击.高级持续性威胁(APT).木马.内容擦除攻击和数据销毁等.据思科公司预测, ...

- 赛门铁克发布第21期《互联网安全威胁报告》 揭示当前更为严峻的网络威胁现状...

赛门铁克公司近日发布第 21 期<互联网安全威胁报告>,揭示当前网络罪犯的组织化转型--通过采取企业实践并建立专业的犯罪业务来提高对企业和消费者的攻击效率.全新的专业性网络攻击正在覆盖整个 ...

- 企业发现数据泄露威胁时如何应对

By Jeffrey - 资深IT经理人,IT运营和安全顾问,历任多家知名跨国企业包括麦肯锡大中华区.通用电气公司.壳牌石油.英美烟草等公司IT总经理 疫情的爆发使得很多企业采用远程办公或者混合办公模 ...

- 企业网络推广时网站获取排名离不开企业网络推广文章内容的更新

搜索引擎在抓取网站排名时,网站内容价值性的体现瞬间放大,与此同时,网站内容更新频率也是不容小觑的.对于企业网站运营优化期间,不同类型的企业网站可以选择不同的内容更新频率,那么怎样针对企业网站制定合理的 ...

- 网络间谍成今年全球企业最大威胁

网络安全公司趋势科技最新研究表明,全球20%的企业将网络间谍列为其商业面临的最严重威胁,26%的企业正努力跟上快速变化的威胁格局.2016年,美国有1/5的企业曾遭受过网络间谍相关的攻击. 趋势科技通 ...

- 网络安全(一):常见的网络威胁及防范

10 月 12 日,2021 国家网络安全宣传周上,由工业和信息化部人才交流中心和网络安全产业发展中心牵头,安恒信息等企业参与编撰的<网络安全产业人才发展报告>白皮书显示,我国网络安全产业 ...

- 【青松资讯】2018年金融行业网络威胁报告

*本报告共计8938字,阅读完毕大约需要22分钟. 2018金融威胁新鲜事 众所周知,网络犯罪的两大主因是政治和金钱,因此金融界一直是全球网络罪犯的一大收入来源.虽然政府和各类组织一直在寻求保护金融服 ...

- 密歇根大学28页最新《GANs生成式对抗网络综述:算法、理论与应用》最新论文,带你全面了解GAN技术趋势...

来源:专知 [导读]生成式对抗网络(Generative Adversarial Networks,GANs)作为近年来的研究热点之一,受到了广泛关注,每年在机器学习.计算机视觉.自然语言处理.语音识 ...

最新文章

- Spring中的Bean的生命周期

- ITK:沿所选方向累积图像的像素

- linux最简单搭建邮件服务器

- 【原创 深度学习与TensorFlow 动手实践系列 - 2】第二课:传统神经网络

- qt使用样式表来设置不规则按钮

- 页面滚动事件无效小记

- [数据库]SQL Server 用户NT AUTHORITY\IUSR 登录失败

- eclipse + JBoss 5 + EJB3开发指南(3):使用Session Bean的本地接口

- 批量获得oracle存储过程等

- 周日慕田峪生鱼片之旅,失败的第一次出台

- Visual C++ 2008入门经典 第二十一章更新数据源

- 操作系统概念学习笔记 10 CPU调度

- React Native For Android 架构初探

- 51nod1113-----矩阵快速幂

- inquirer:命令行中与用户进行交互的js库

- 聚类和分类的最基本区别。

- 查计算机硬盘序列号6,Win7电脑查看硬盘序列号的方法

- Python爬取百度翻译-可以选择语言

- 安卓开发环境使用 Lombok

- 概率论的学习和整理10:古典概型 和 二项分布(N重伯努利试验)

热门文章

- 京东发布农民丰收节交易会大数据 互联网谋定现代农业

- java报错 pom.xml第一行报org.apache.maven.archiver.MavenArchiver.getManifest(org.apache.maven.project......

- Git中.gitignore文件的使用

- MySQL也有潜规则 – Select 语句不加 Order By 如何排序?

- 虚拟机windows xp 下安装配置mysql cluster 7.3.2

- QQ超市模拟排配2D版1.13 (XNA4.0) (修正双格货架移动的一个bug和3-5地图)

- 付费会员制,如何赋能产品?

- 18个最新的极简主义风格网站

- 命令行下从bak文件恢复sqlserver数据库方法

- Selenium2+python自动化43-判断title(title_is)