微信惊现任意代码执行漏洞 360手机卫士提供自检方案

吓得我赶紧打开微信更了个新。。不过啊, 这个漏洞应该更早之前发现的吧

------------------------------------------------------------------------------------------------------------------------------------------------------------

近日,360手机卫士阿尔法团队(Alpha Team)独家发现微信远程任意代码执行漏洞,将其命名为badkernel。360手机卫士阿尔法团队发现,通过此漏洞攻击者可获取微信的完全控制权,危及用户朋友圈、好友信息、聊天记录甚至是微信钱包,可使上亿微信用户受到影响,危害巨大。目前,阿尔法团队的相关研究人员已经将此漏洞报告给腾讯应急响应中心并提供了修复建议。

图1: 360手机卫士独家发现微信重大漏洞 或影响数亿用户

360手机卫士阿尔法团队研究发现,利用badkernel漏洞可以进行准蠕虫式的传播,单个用户微信中招后可通过发送朋友圈和群链接传播;还可获取用户的隐私信息,包括通讯录、短信、进行录音、录像等;同时可能造成用户的财产损失,通过记录微信支付密码,进行自动转账和发红包的行为。

图2: 360手机卫士团队第一时间向腾讯提交漏洞分析并提供修复建议

并且,用户在使用微信进行扫一扫功能、扫描二维码功能、点击朋友圈链接、点击微信群中的链接等日常使用场景时最易受到攻击。用户一个再平常不过的动作都可能致使其微信权限被利用,产生隐私泄露、财产损失等威胁。 据360手机卫士阿尔法团队透露,badkernel漏洞位于微信使用的x5内核中,x5内核是经过腾讯定制过的chrome浏览器内核,所以使用了x5内核的应用都可能都受到此漏洞的影响。360手机卫士阿尔法团队从x5的官网上(x5.tencent.com)发现,微信、手机QQ、QQ空间、京东、58同城、搜狐视频、新浪新闻等应用都使用了x5内核。 其中,由于微信已经成为手机用户最为常用的APP,各手机厂商也愿意向微信开放授权,大部分的权限管理软件也不会对微信的权限使用做提示,因此对于微信用户来说,该漏洞危害巨大。在发现漏洞的第一时间,360手机卫士阿尔法团队已经将此漏洞提交给腾讯应急响应中心并提供了修复建议,腾讯已经内部修复此漏洞并开始向用户推送更新。

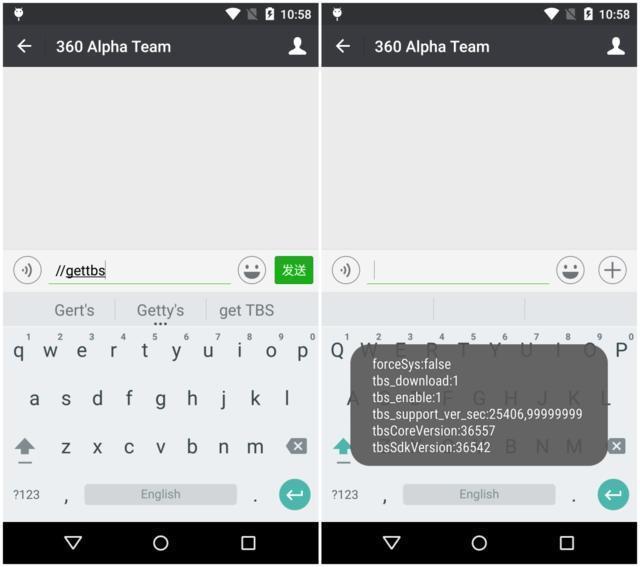

图3: 360手机卫士提供漏洞检测方式

360手机卫士阿尔法团队第一时间为用户提供了检测方式,用户可通过在任意聊天对话框中输入“//gettbs”可判定是否已经收到此漏洞的更新。如果tbsCoreVersion大于036555则说明该漏洞已经修复,用户无需担心,否则则说明微信受该漏洞影响。

在此,360手机卫士提醒用户,在耐心等待更新的同时请紧遵三个不要,不要随便扫描二维码,不要随意点击朋友圈链接,不要随意点击微信群内的链接,以防微信被远程控制。可以通过360手机卫士安全扫码检验二维码安全,同时还可抵御利用此漏洞恶意程序的攻击。

360手机卫士阿尔法团队(Alpha Team)隶属于360手机卫士事业部,为360手机卫士提供安全研究支持和成果转化,致力于Android系统漏洞以及移动浏览器漏洞的挖掘与利用。阿尔法团队近两年来因发现20多个漏洞而多次获得Google公开致谢。

来源:头条号

链接:http://toutiao.com/i6321623123984646658/

著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

微信惊现任意代码执行漏洞 360手机卫士提供自检方案相关推荐

- Apple任意代码执行漏洞

报告编号:B6-2021-072701 报告来源:360CERT 报告作者:360CERT 更新日期:2021-07-27 0x01 漏洞简述 2021年07月27日,360CERT监测发现Apple ...

- 绿盟科技网络安全威胁周报2017.22 关注Juniper Junos Space任意代码执行漏洞CVE-2017-2306...

绿盟科技发布了本周安全通告,周报编号NSFOCUS-17-22,绿盟科技漏洞库本周新增13条,其中高危0条.本次周报建议大家关注 Juniper Networks Junos Space任意代码执行漏 ...

- Foxit PDF Reader/Editor 任意代码执行漏洞

漏洞描述 Foxit PDF Reader是中国福昕(Foxit)公司的一款PDF阅读器. Foxit PDF Reader/Editor 受影响版本中在对javascript对象执行操作之前未验证对 ...

- HP officejet、PageWide打印机任意代码执行漏洞cve-2017-2741 Tenable发布漏洞检测插件...

打印机无处不在.在企业,在家里,在学校,但你在做网络安全评估的时候是否考虑过他们?你上一次更新打印机固件是什么时候?您是否知道您的打印机有公共漏洞?Tenable安全公司进行了研究,并发布了漏洞检测 ...

- php 168任意代码执行漏洞之php的Complex (curly) syntax

今天了解了php 168的任意代码执行漏洞,Poc: http://192.168.6.128/pentest/cms/php168/member/post.php ?only=1 &show ...

- thinkphp日志泄漏漏洞_ThinkPHP框架任意代码执行漏洞的利用及其修复方法

ThinkPHP是国内著名的开源的PHP框架,是为了简化企业级应用开发和敏捷WEB应用开发而诞生的.最早诞生于2006年初,原名FCS,2007年元旦正式更名为ThinkPHP,并且遵循Apache2 ...

- 基于qtc++设计文本编辑器的代码_文本编辑器Vim/Neovim被曝任意代码执行漏洞,Notepad:兄弟等你好久了...

犹记前些日子,微软的记事本文本编辑器爆出了本地代码执行漏洞. Google Project Zero研究员Tavis Ormandy宣布在微软的记事本文本编辑器中发现代码执行漏洞. 可以看见,他在no ...

- 记一次海洋cms任意代码执行漏洞拿shell(url一句话)

实验环境:海洋CMS6.54(后续版本已该洞已补) 1.后台登录尝试 这个站点是个测试站,站里没什么数据. 进入admin.php,是带验证码的后台登录系统,没有验证码的可以用bp爆破.有验证码的也有 ...

- Apache Log4j任意代码执行漏洞安全风险通告第三次更新

奇安信CERT 致力于第一时间为企业级用户提供安全风险通告和有效解决方案. 风险通告 近日,奇安信CERT监测到Apache Log4j存在任意代码执行漏洞.经过分析,该组件存在Java JNDI注入 ...

最新文章

- 代码之美——Doom3源代码赏析2

- 移动安全问题不可掉以轻心,Check Point剖析近日移动安全问题

- php 下划线转大写开头,使用PHP把下划线分隔命名的字符串 转换成驼峰式命名方式 , 把下划线后面的第一个字母变成大写...

- ASCII HEX BIN DIG进制转换工具页

- 如何在推送后压缩git中的提交?

- 【Qt】 Qt中实时更新UI程序示例

- 全国计算机等级考试题库二级C操作题100套(第27套)

- 打印n×n数字方阵python_2020华为春招amp;#8211;N阶方阵旋转(python) - 易采站长站

- centos下升级g++版本

- 推荐系统相关资源搜集

- Java EE重命名为Jakarta EE:Java EE Guardians与Oracle的分歧

- ZeroMQ使用教程

- New Adventure----GUI Design Studio

- C语言:基本语法汇总

- eclipse中svn从分支合并到主干及冲突解决

- 【计算机组成原理】定点乘法运算之补码一位乘法(Booth算法)(对初学者的步骤详解)

- window重命名图片不带括号

- excel宏教程_Excel做的带动态备忘录的2020年日历,简单到没朋友!

- 一套键鼠同时控制三台电脑?罗技无线键鼠为办公效率加速

- Windows7驱动调试小Tips