关于WannaCry勒索病毒 你需要知道的8个问题

近日来,WannaCry勒索病毒席卷全球,超过150个国家至少30万名用户中招,造成损失达80亿美元(约合人民币550亿元)。

目前,多名网络安全专家指出,目前病毒事态只是由于多种原因而稍显缓和,但许多网络用户特别是中国用户仍面临风险关口。

知名杀毒软件俄罗斯卡巴斯基实验室也表示,如果电脑已经中招,就只有一种方法——重装系统,但加密的文件将会丢失。

面对这突如其来的病毒攻击,作为普遍网民的我们该怎么处置,保护个人财产安全?网易云安全(易盾)实验室就此整理了八大问题,分析了这个蠕虫的前世今生,并提出了几项有效的应对措施。

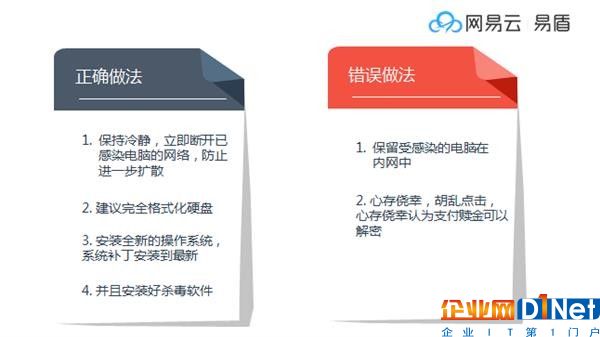

问题一:已经感染病毒的如何降低影响?

如果你的电脑被勒索病毒感染,或者你的朋友中招,向你求助,那我们该怎么处理将影响降到最低呢?

首先,这是一款勒索蠕虫,蠕虫病毒的特点是会通过网络进行自动复制和传播,就像电影《釜山行》中,被僵尸噬咬过的人也会变成僵尸去传染给更多的人。

所以第一步需要做的就是断开网络,防止自己的电脑去感染更多的电脑。

其次,建议中招用户将硬盘进行格式化处理,彻底消除硬盘上蠕虫病毒,就像一次彻底的细胞切除手术。

然后,再重新安装系统,并安装相应的系统补丁。

最后,还需要安装杀毒软件,并把杀毒软件的病毒库更新到最新版本。

目前,许多人最常犯的错误就是心存侥幸,将受到感染的电脑继续连接到网络里,做各种尝试操作,亦或是认为支付赎金可以解密。其实该勒索蠕虫会对电脑中的文档进行RSA加密。这种加密方式的特点是,只要加密密钥足够长,普通电脑需要数十万年才能够破解,等于说个人几乎是不可能破解的。所以一旦电脑中毒,基本没有挽回余地。

问题二:未中毒者如何排除风险?

如果你是幸运儿,并未在此次攻击中受影响,那么也请别做一个普通的吃瓜群众,只要你使用的是Windows系统,很久不曾更新补丁,就仍有很大的中毒风险。建议通过“三步法”提前排除这个风险:

第一步:关网络。该勒索蠕虫需要通过网络传播,关闭网络也就切断了病毒的传播途径。针对普通的台式机,最直接的方式就是拔掉网线;如果家里使用的是笔记本电脑,可以关闭本机的无线网卡;家中如果使用了无线路由器的,也可以关闭无线路由器;最后,还可以通过在已开机的PC中禁用网络的方法进行关闭。个人可以根据自己的实际情况,选择对应的方式来进行断网操作。

第二步:关端口。该勒索蠕虫是通过扫描电脑上的TCP 445端口(Server MessageBlock/SMB)进行攻击的,所以关闭445端口也就关闭了勒索蠕虫的攻击大门。该动作分为以下几步:

a. 打开控制面板-系统与安全-Windows防火墙,点击左侧启动或关闭Windows防火墙

b. 选择启动防火墙,并点击确定

c. 点击高级设置

d. 点击入站规则,新建规则,以445端口为例

e. 选择端口、下一步

f. 选择特定本地端口,输入445,下一步

g. 选择阻止连接,下一步

h. 配置文件,全选,下一步

i. 名称,可以任意输入,完成即可

第三步:打补丁。前两步属于指标不治本的方式,只是临时阻止了勒索蠕虫的攻击,如果要治本还需要及时利用官方的系统补丁堵上系统漏洞。早在今年3月份,微软就提供了该漏洞的补丁,建议用户开启系统自动更新,并检测更新进行安装。如果自动更新失败,也可以手动从微软的官方网站下载补丁进行安装。补丁下载地址为:https://technet.microsoft.com/zh-cn/library/security/ms17-010.aspx 。

问题三:手机会不会中毒?

保证了电脑万无一失,那么我们使用频率更高的手机会不会面临风险呢?

手机不会受该勒索蠕虫影响。该勒索蠕虫利用的是Windows系统漏洞,受影响的系统是从Windows 2000到Windows10,以及Windows Server 2000到Windows Server 2016的各个版本。而目前手机的操作系统则是iOS、Android、Winphone等,并不属于Windows,所以不受该勒索蠕虫的影响。

问题四:为什么此次勒索病毒传播如此迅速?

要了解这个原因,我们还得从勒索蠕虫的原理说起。

首先,WannaCry蠕虫利用的漏洞非常普遍,绝大部分的个人PC机仍然使用微软的Windows操作系统,而Windows系统默认打开了445端口,并且大量的Windows用户没有定期更新补丁的习惯,这给蠕虫的传播提供了大量宿主。其次,传统的勒索软件需要靠“骗”,也就是说需要哄骗受害者主动点击某个附件、某个网址等等。而此次蠕虫病毒可以进行自我传播和自动复制,也就是可以进行主动的探测和传播。这个从“被动”到“主动”的转化,造成了传播速度上质的差异。

其次,WannaCry勒索病毒传播利用了一个特殊的漏洞工具,叫“永恒之蓝”,听起来像是某颗名贵钻石的名字。这个漏洞工具来源于美国国家安全局(NSA)的网络武器库。今年4月14日,一个名为“影子中间人”的黑客组织曾经进入美国国家安全局网络,曝光了该局一批档案文件,同时公开了该局旗下的“方程式黑客组织”使用的部分网络武器。据报道,这批网络武器中就包括可以远程攻破全球约70% 视窗系统(Windows)机器的漏洞利用工具(即“永恒之蓝”)。经紧急验证这些工具真实有效。当时,该事件引起了安全圈子的轰动。尽管微软早就对该漏洞发布了补丁,但是并未给企业和机构敲响警钟,大量的企业和组织并没有安装补丁。

“永恒之蓝”工具被公布后,立刻受到追捧,因为它能够搭载任意病毒进行全网蠕虫化自动传播,其中最厉害的就是这次的WannaCry病毒。

问题五:WannaCry病毒勒索为何只要比特币?

事实上,勒索病毒本身与比特币并无直接关系,而黑客之所以要求以比特币进行赎金支付,恰恰是看中了比特币在支付转账时的全球化、去中心化和匿名性等“优势”。

首先,比特币有一定的匿名性,便于黑客隐藏身份;其次它不受地域限制,可以全球范围收款、转账;再次比特币还有“去中心化”的特点,可以让黑客通过程序自动处理受害者赎金。

众所周知,正常的跨国汇款需要经过层层外汇管制机构审查,交易记录会被包括银行在内的多方记录在案,甚至交易超过一定额度后,为防止洗钱等违规行为,还需向有关部门上报。但如果用比特币交易就简单多了,只要输入数字地址,点几下鼠标,等待确认交易后,就可以完成交易(目前国内已经暂停提币)。

同时,相比于其他数字货币,比特币目前占有最大的市场份额,具有最好的流动性。近期比特币价格大幅上涨,也是其被黑客看中的原因。

问题六:为什么学校、医院、政府等公共机构是重灾区?

对于这个问题,或许一般的用户也都有这样的直观感觉:学校、医院等公共机构中的电脑设备使用的系统往往是最落后的,甚至速度也是最慢的,加上缺乏专业技术人才,安全意识较低。这类机构的电脑不能做到及时更新补丁,成为被攻击的首要原因。

其次,当前大部分学校基本是一个大的内网互通的局域网,不同的业务未划分安全区域。例如:学生管理系统、教务系统等都可以通过任何一台连入的设备访问。同时,实验室、多媒体教室、机器IP分配多为公网IP,如果学校未做相关的权限限制,所有机器直接暴露在外面。各大高校通常接入的网络是为教育、科研和国际学术交流服务的教育科研网,此骨干网出于学术目的,大多没有对445端口做防范处理,这是导致这次高校成为重灾区的原因之一。

问题七:病毒得到遏制了么?会不会出现新的变种?

从目前的数据分析,该勒索蠕虫已经得到了遏制,新增的受感染系统正在下降。同时,有国外网络安全公司捕获到该病毒的2.0版本,所以不排除新一轮攻击的扩大。“就像地震往往会有余震一样,我们需要警惕病毒的各种变种”,不过我们只要做好防御准备,打了最新的系统补丁就不用担心。

问题八:我们从这次勒索病毒事件中学到了什么?

安全意识薄弱是很多人中招的最重要原因,这次事件之后,强烈建议网络用户至少做好以下四项预防工作:

1、重要文件一定要随时备份,可以通过网盘、u盘等介质进行备份。如果是企业,也可以搭建集中的文件服务器进行文件的集中管理和备份。

2、系统一定保持最高安全等级,及时升级到最新版本,建议打开自动更新功能。同时,系统需要安装杀毒软件,更新病毒库。

3、不要轻易打开陌生文件,尤其是陌生邮件和IM通信软件中的文件。

4、安装正版操作系统、Office软件,尽量不用来历不明的盗版软件。

本文转自d1net(转载)

关于WannaCry勒索病毒 你需要知道的8个问题相关推荐

- WannaCry勒索病毒分析 **下**

WannaCry勒索病毒分析 下 在WannaCry.exe的分析实战 上 里面我已经拿到了WannaCry.exe在资源文件中的PE文件,并且给它提了个名WannaCry_PE.exe文件.但在Wa ...

- [网络安全自学篇] 七十.WannaCry勒索病毒复现及分析(三)蠕虫传播机制分析及IDA和OD逆向

这是作者网络安全自学教程系列,主要是关于安全工具和实践操作的在线笔记,特分享出来与博友们学习,希望您们喜欢,一起进步.前文分享了宏病毒相关知识,包括宏病毒基础原理.防御措施.自发邮件及APT28样本分 ...

- WannaCry勒索病毒分析过程**中**

WannaCry勒索病毒分析 中 为了分析WannaCry.exe有着什么样的行为,以及它是如何释放WannaCry_PE.exe程序的,在IDA中打开WannaCry.exe 我们可以发现它的头是W ...

- wannacry 勒索病毒_WannaCry:勒索软件尸检

wannacry 勒索病毒 In a twist of irony, the global spread of WannaCry, the malware that recently attacked ...

- WannaCry勒索病毒,企业文件安全保护的启蒙课

5月12日晚,勒索病毒"WannaCry"感染事件在全球爆发,病毒已经扩散至全球上百个国家和地区,并造成超过7.5万起电脑病毒攻击事件 . 该勒索软件对于企业局域网或内网的主机系统 ...

- [网络安全自学篇] 七十三.WannaCry勒索病毒复现及分析(四)蠕虫传播机制全网源码详细解读

这是作者网络安全自学教程系列,主要是关于安全工具和实践操作的在线笔记,特分享出来与博友们学习,希望您喜欢,一起进步.前文分享了逆向分析OllyDbg动态调试工具的基本用法,包括界面介绍.常用快捷键和T ...

- WannaCry勒索病毒分析过程**上**

WannaCry勒索如何分析实战 上 我的第一篇博客文章 作为一名大四的网络工程应届毕业生,发自内心的感谢网上的每一位博主,感谢网上的每一位大佬愿意分享自己的经验.我才可以在网上学到如此多的知识.我在 ...

- WannaCry勒索病毒分析过程**中**(注)

WannaCry勒索病毒分析 中(注) 我犯了一个很大的错误,就是在做分析的时候没有确定函数的作用,在分析过程中有捉不到重点的毛病. 在WannaCry.exe的分析中,它在判断打开它的URL后,如果 ...

- [系统安全] 二十六.WannaCry勒索病毒分析 (2)MS17-010漏洞利用及蠕虫解析

您可能之前看到过我写的类似文章,为什么还要重复撰写呢?只是想更好地帮助初学者了解病毒逆向分析和系统安全,更加成体系且不破坏之前的系列.因此,我重新开设了这个专栏,准备系统整理和深入学习系统安全.逆向分 ...

最新文章

- php环境搭建 warmp_PHP环境搭建

- 定期删除各子文件下数据

- 科研 | Nature:新型土壤细菌具有多种合成次级代谢物的基因

- Spring Cloud入门教程-Hystrix断路器实现容错和降级

- DWS和各异构数据库的差异对比

- 【深度学习入门到精通系列】医疗影像分割

- 进程间通信——自定义消息方式实现(SetWindowsHookEx)

- eclipse中对于Java虚拟机参数的设置与思考

- apache 验证 php 安装,PHP的安装以及验证Apache

- JAVA 的成员变量和局部变量

- 微信开发平台和微信公众平台绑定

- 【树莓派】搭建OpenWrt软路由,并作为旁路由的配置与应用方法

- sql 闩锁 原因_关于SQL Server中的闩锁

- 第八届育才杯机器人比赛_太子湾学校:育才教育集团第五届“星升代·育才杯”校园文学大赛颁奖暨文学“微创作”比赛在太子湾学校隆重举行...

- 如何使用mac电脑远程你的windows电脑

- 人工智能技术知识图谱

- linux 关机和重启命令

- 启发:从MNS事务消息谈分布式事务

- 打开新世界的大门——初识c语言

- matlab2020a编译环境 MCR 安装步骤(非常实用)

热门文章

- JavaScript 第三课 DOM

- hashmap 从头到尾_如何从头到尾设计一个简单的复古徽标

- java rwd_面向任务的设计-不仅限于Mobile First和RWD

- Nginx+httpd反代实现动静分离

- cf914D. Bash and a Tough Math Puzzle(线段树)

- 《VMware Virtual SAN权威指南(原书第2版)》一1.5 什么是Virtual SAN

- ArduinoYun教程之ArduinoYun硬件介绍

- Python中如何把一个UTC时间转换为本地时间

- 更新整理本人所有博文中提供的代码与工具(C++,2013.11)

- iphone UILabel 顶部对齐(top align)