web 认证服务器简介

CAS(Central Authentication Service) 是 Yale 大学发起的一个开源项目,据统计,大概每 10 个采用开源构建 Web SSO 的 Java 项目,就有 8 个使用 CAS 。对这些统计,我虽然不以为然,但有一点可以肯定的是, CAS 是我认为最简单实效,而且足够安全的 SSO 选择。

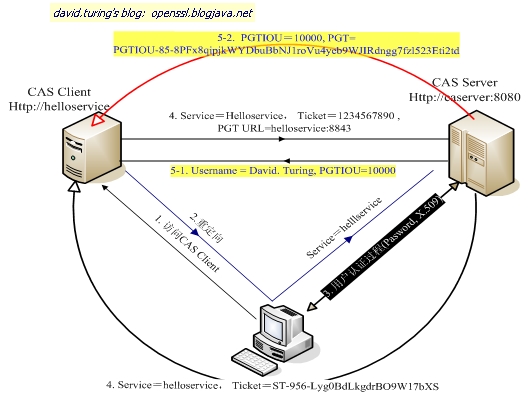

CAS 基础模式

初学者可能会对上图的 PGT URL 感到迷惑,或者会问,为什么要这么麻烦,要通过一个额外的 URL( 而且是 SSL 的入口 ) 去传递 PGT ?如果直接在 Step 6 返回,则连用来做对应关系的 PGTIOU 都可以省掉。 PGTIOU 设计是从安全性考虑的,非常必要, CAS 协议安全性问题我会在后面一节介绍。

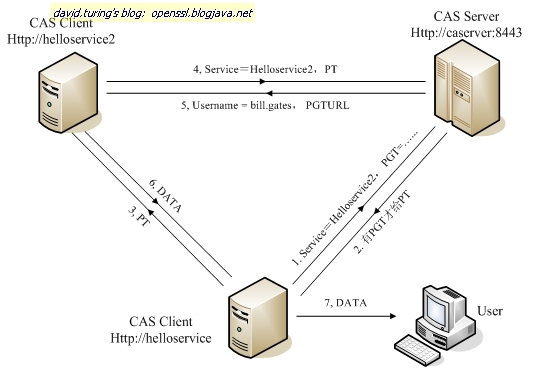

代理认证模式非常有用,它也是 CAS 协议 v2 的一个最大的变化,这种模式非常适合在复杂的业务领域中应用 SSO 。因为,以前我们实施 SSO 的时候,都是假定以 IE User 为 SSO 的访问者,忽视了业务系统作为 SSO 的访问者角色。

web 认证服务器简介相关推荐

- 无线web认证计费服务器,无线web认证服务器

无线web认证服务器 内容精选 换一换 配置云AP的SSID时支持的认证方式多达13种,但是常用且推荐使用的认证方式有:密码认证(PSK):设置无线终端接入无线网络时需要输入的密码.Portal认证: ...

- 无线连接认证服务器,无线web认证服务器

无线web认证服务器 内容精选 换一换 配置云AP的SSID时支持的认证方式多达13种,但是常用且推荐使用的认证方式有:密码认证(PSK):设置无线终端接入无线网络时需要输入的密码.Portal认证: ...

- 无线认证web认证服务器,wifi web认证服务器地址

wifi web认证服务器地址 内容精选 换一换 域名认证时,需要将下载的认证文件上传到网站根目录,然后进行认证.用户使用的服务器不同,文件上传的位置有所不同,请参照以下方法完成认证文件的上传.如果网 ...

- Portal服务器开源无线,OpenPortalServer开源Portal服务 Web认证服务器 支持华为 H3C 锐捷设备...

OpenPortalServer开源Portal服务 Web认证服务器 支持华为 H3C 锐捷设备 OpenPortal官方交流群 119688084 该软件是基于华为AC/BAS PORTA ...

- 如何登录无线web认证服务器,路由器如何设置web认证的方式连接免费WIFI

现在大部分酒店商城餐厅等提供的免费WIFI都会使用WEB认证的方式连接无线WIFI:推广商品广告和宣传品牌信息等:web 现在大部分酒店商城餐厅等提供的免费WIFI都会使用WEB认证的方式连接无线WI ...

- 无线 配置ldap 认证服务器,在无线局域网控制器wlcs上使用ldap的web认证配置示例-cisco.pdf...

在无线局域网控制器wlcs上使用ldap的web认证配置示例-cisco 在无线局域网控制器(WLCs)上使用LDAP的 Web认证配置示例 目录 简介 先决条件 要求 使用的组件 背景信息 规则 W ...

- 服务器无线不能登录界面,Web认证无法跳转到登录页面

步骤1.排查ePortal服务是否正常运行 1. 点击ePortal服务器桌面的程序图标 ,弹出ePortal服务管理器的控制台界面,v1.41版本服务管理器界面如下: 3.png (123.7 ...

- JavaWeb学习笔记2 —— Web服务器简介

JavaWeb学习笔记2 -- Web服务器简介 参考教程B站狂神https://www.bilibili.com/video/BV12J411M7Sj 相关技术 ASP: 微软:国内最早流行的就是A ...

- Kestrel简介_Kestrel Web 服务器简介

Kestrel简介_Kestrel Web 服务器简介 一.Kestrel简介 Kestrel 是一个跨平台的适用于 Kestrel. Kestrel 是包含在 ASP.NET Core 项目模板中的 ...

最新文章

- 数字信号处理-C语言数字信号的产生

- 区间调度之区间合并问题

- Cannot resolve bean 'xxx' less... (Ctrl+F1) Inspection info:Checks autowir

- idea教程--Maven 骨架介绍

- BZOJ.3052.[WC2013]糖果公园(树上莫队 带修改莫队)

- 自动驾驶汽车自主决策与规划技术(一):里程定位于全局定位简介

- update怎么同时改两个字段_[NewLife.XCode]高级增删改

- 递归实例以及应用包含形参辨析

- 为web站点提供https服务的步骤

- udev ksm

- SQL 获取当前日期

- 3.郝斌C语言笔记——C编程预备计算机专业知识

- 第四章 向量代数与空间解析几何

- 利用shell脚本解决区块链Fabric学习时下载Docker镜像失败和费时问题

- 计算2015年4月6日是一年中的第几星期

- XSSF 导入导出excel.xlsx 解决获取空白单元格自动跳过问题,校验excel表头是否符合需求

- PYNQ 采集计划(二)Socket服务端与客户端的搭建,pynq到pc的数据流传输

- ios不行安卓可以 微信签名_微信支付-支付验证签名失败(iOS)

- MySQL主键约束(PRIMARY KEY ,PK)

- $U_{GSQ}$对共源放大电路电压放大倍数的影响