魔绑广告病毒感染量提升 ROOT控制手机并下载其他病毒

近期,基于腾讯手机管家产品服务的腾讯移动安全实验室/反诈骗实验室监控到一款广告病毒的感染量有所提升,该病毒通过重打包将恶意代码嵌入到一些正规应用中,并通过一些广告渠道推广到用户手机,一旦进去用户手机后该病毒会尝试ROOT完全控制用户手机,并不停的弹出一些影响用户的体验的骚扰广告。值得注意的是,魔绑恶意广告病毒还会尝试下载地狱火和伏地虫等恶名昭彰的ROOT病毒,对用户手机安全造成严重威胁。

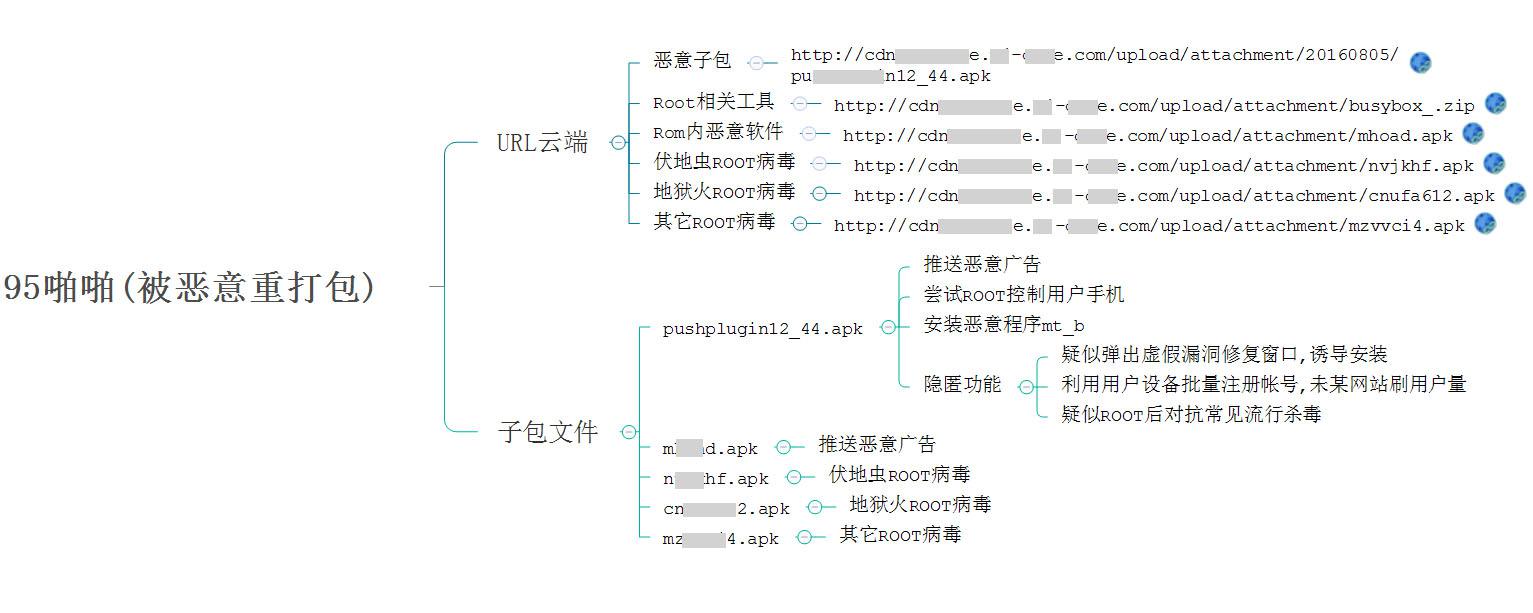

一、魔绑恶意广告病毒功能模块示意图

1、相关文件下载和功能

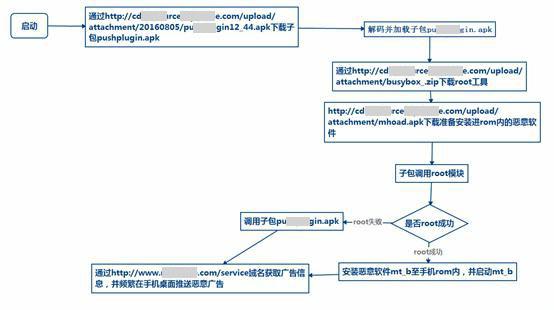

2、功能执行流程

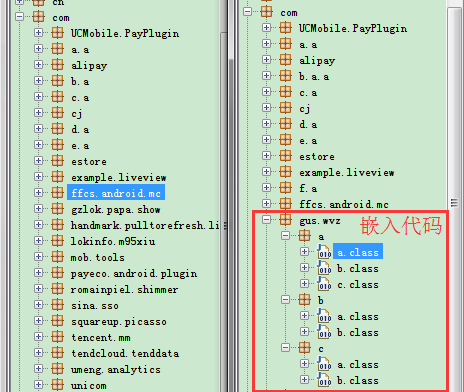

二、详细分析

1、相比正常软件,恶意包里面嵌入了恶意模块com.gus.wvz

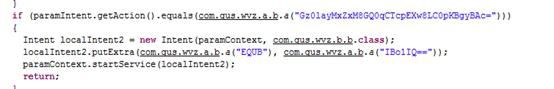

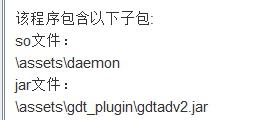

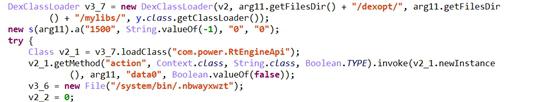

2、恶意代码的启动过程

母模块通过startservice方法调用子模块中的服务,如下:

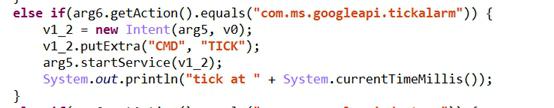

将“TICK“传到intent=”Com.ms.googleapi.tickalarm“内的CMD属性中。

子包pushplugin.apk接收到信息后,即启动服务com.ms.googleapi.googleApiService从而启动整个模块。

3、恶意行为分析

3.1 弹出不堪入目的广告

若用户手机root失败,则病毒不会被安装到手机rom里面,但仍会频繁匿名弹窗,用户难以察觉是哪一个应用在弹广告,无法立刻卸载对应软件。

若用户手机root成功,则病毒mt_b会被安装到手机rom里面,母病毒与rom内子病毒同时频繁推送匿名弹窗广告,用户不但难以察觉是哪一个应用在弹广告,且即使卸载了母病毒,子病毒仍在rom内,一般用户难以卸载。

3.2 子包pu********n.apk分析

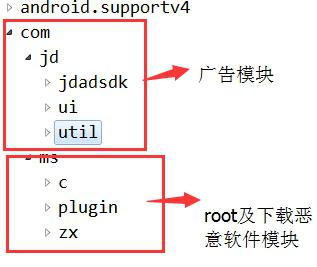

Pu********n.apk分为两个模块,广告模块包含jd广告的sdk,root模块负责下载root所需工具与root成功后安装的恶意子包。

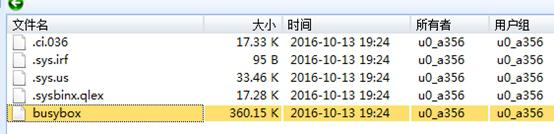

3.2.1 Root工具下载

hxxp://cd*****ource.m*******.com/upload/attachment/busybox_.zip

Root工具目录/data/data/com.gzlok.papa.show/file/.mrt:

3.2.2 下载rom内广告子包

抓包数据:

链接:

http://106.7*.**.**0/service/getAPKPushConfi********ion?coo_id=c095ea5df575db6c&imei=352584061779820&sdk=1&c********d=ch0811&type=300&firsttime=1&internet=1&imsi=null&r********=null&dtype=phone&useDDL=1&useAvazu=1&sdkVersion=87&issys=0&md=Nex********brd=LGE&sv=4.4&sr=1080*1776&mac=2c:54:cf:ea********d=1&ppus=1&location=&ctm=0&smc=0

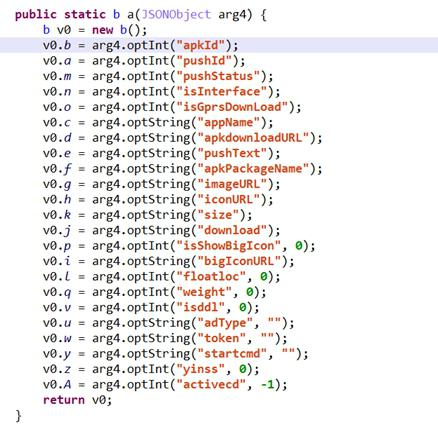

返回数据子包的信息,包括下载链接:

{"floatCd":300,"installTipTime":15,"floatStatus":1,"screenOutCd":20,"pushStatus":1,"screenCd":20,"hbcd":40,"slicdtime":-1,"shortcutCd":20,"type":0,"installShortcut":1,"floatTime":8,"time":90,"isDownLoad":0,"floatStartTime":60,"issli":0,"isNotice":0,"dprop":"V0tXS1dLV0tXS1dLV0tXS1dLV0tXS1dLV0tXSw==","pluginUrl":"http:\/\/c********rce.mj-game.com\/upload\/a********nt\/mhoad.apk","tryrrs":1,"sli********e":-1,"isPops":0,"isExit":"1","t********t":1}

访问返回的下载链接,下载子包:

http://cd**********e.**-g***.com/upload/att*******t/m**ad.apk

3.2.3 拉取广告相关分析

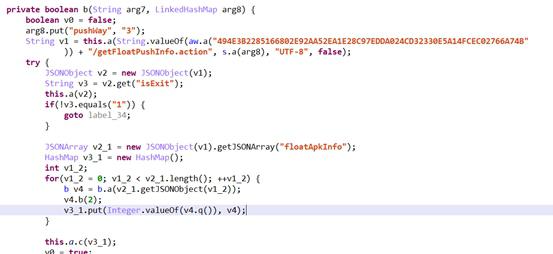

对加密字符494E3B2285166802E92AA52EA….D32330E5A14FCEC02766A74B进行解码,获得广告拉取服务器地址为http://www.*********.com/service,

访问http://www.********.com/service/get***********Info.action获取弹窗广告信息。

l 调用com.ms.zx.b类进行解析

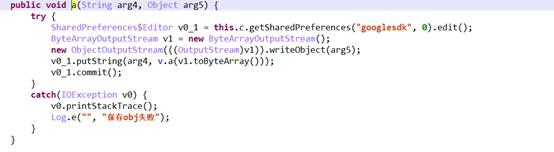

l 保存至缓存文件googlesdk中

l 构建广告窗口对象

l 创建桌面快捷方式:

l 不同action的功能列表:

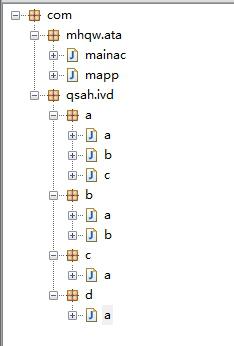

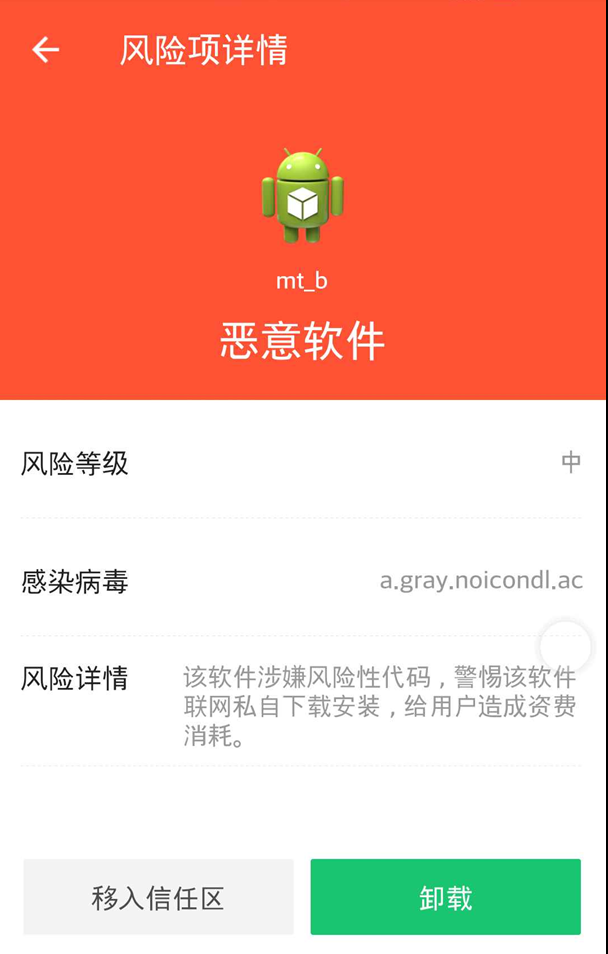

3.3 Rom内恶意子包mt_b

代码树:

子包资源目录下包含广告包,启动后解码并下载调用pushplugin.apk。

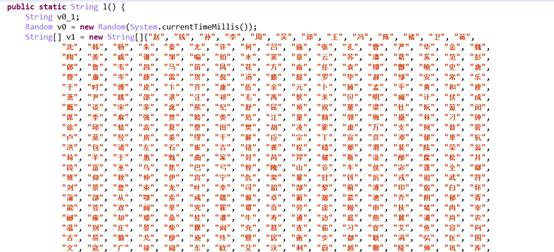

通过以下代码,接收广播定时弹出广告:

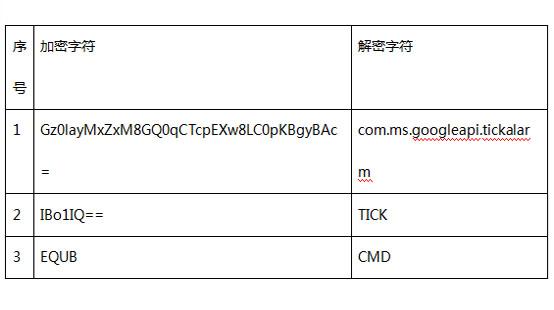

字符串解码前后对比:

4、其它功能

代码存在但未调用的部分。

4.1 疑似弹出修复漏洞的信息,诱导用户安装其他软件

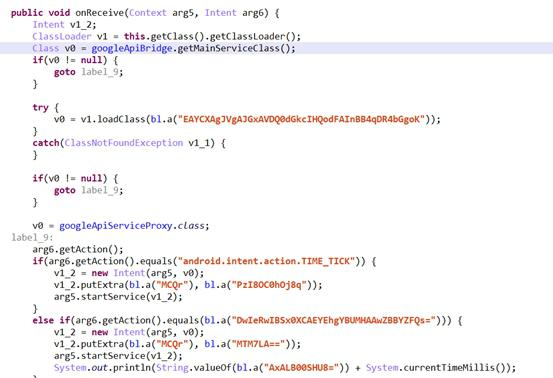

4.2 生成随机名字及邮箱至访问指定链接注册帐号

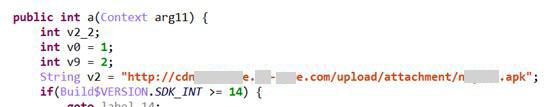

4.3 伏地虫病毒下载及注入

http://cdn*********.m*******.com/upload/attachment/n*******.apk

4.4 地狱火病毒下载及注入

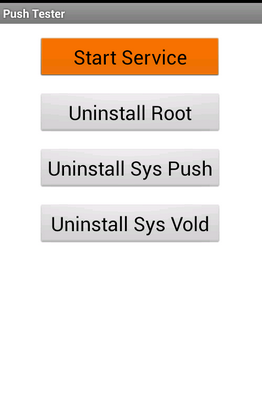

该样本看上去还处于测试状态,从选项看是它具有ROOT功能并支持一些推送。

http://cd********e.m*******.com/upload/attachment/cn******.apk

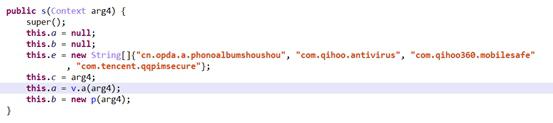

4.5 列出杀毒软件包名列表,疑似准备root后禁用此类软件

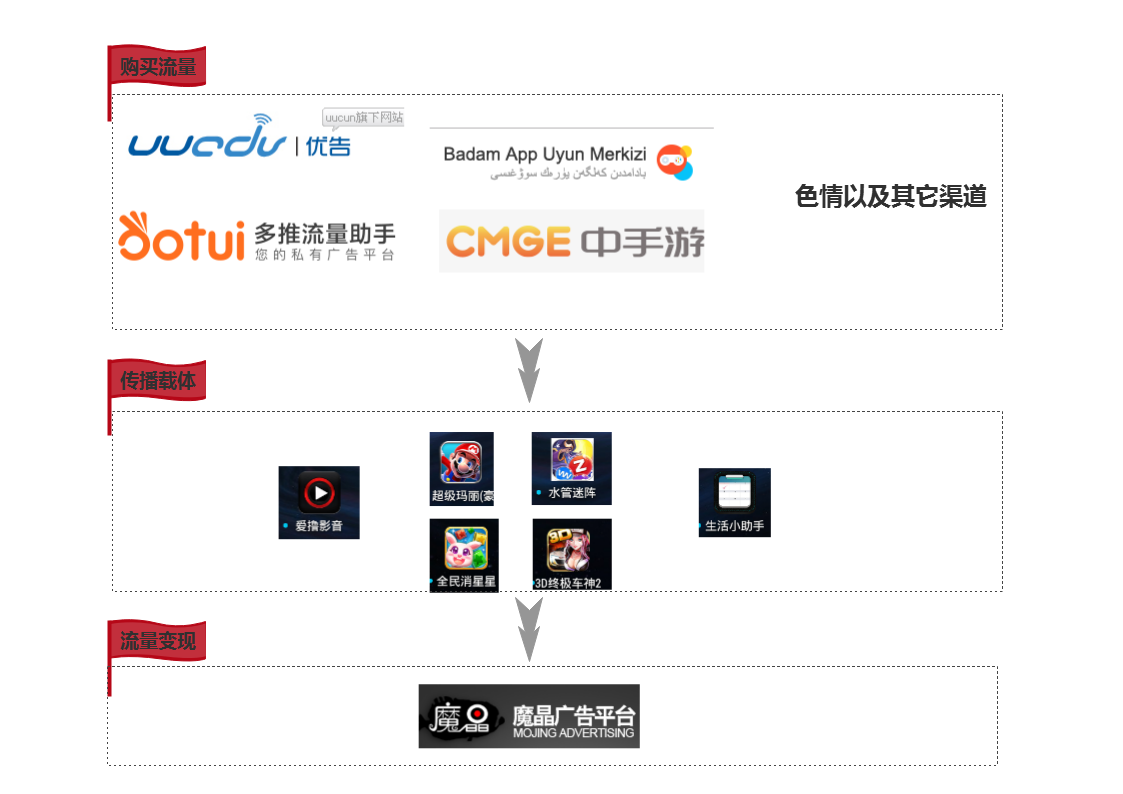

三 病毒的影响以及溯源

魔绑广告病毒主要通过刚需,广告平台获取流量,然后通过一些重打包游戏以及色情应用进去到用户平台,进去用户平台以后再通过广告等方式实现流量变现最终获取利益。

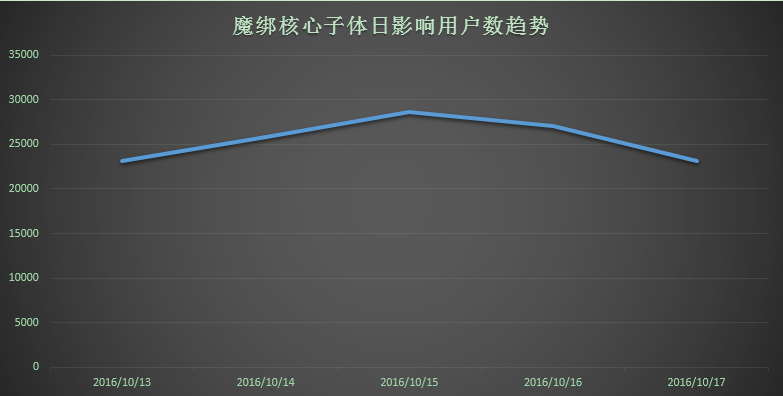

核心恶意子包近期受影响的用户感染趋势:

四、手机管家查杀和安全建议

针对该病毒,腾讯手机管家无需升级即可全面查杀,同时腾讯手机管家以及腾讯移动安全实验室提醒您:

1.谨防不明链接,不要随意点击任何未知来源或短信中的链接。

2.只安装可信渠道的软件,不要在非官方网站或者不知名应用市场下载任何应用。

3.强烈建议您开启安全软件所有安全功能,并保持定期扫描的良好习惯。

魔绑广告病毒感染量提升 ROOT控制手机并下载其他病毒相关推荐

- lightroom手机版下载_vnc控制手机版下载,vnc控制手机版下载的使用教程

vnc控制手机版下载,vnc控制有手机版吗?vnc控制手机版下载除了可以应用于在Windows 操作系统下面可视化地远程Linux操作系统,还可以在安卓操作系统下面可视化地远程连接windows的操作 ...

- 穿山甲插屏广告居中_穿山甲|广告展示量太低?穿山甲给出6个实操建议,助力效果提升...

广告展示量 = 广告请求 x 填充率 x 展示率 6个提升广告展示率的方法上一篇已经介绍过,在本篇中,我们将结合用户表现层的各项指标,对影响展示量的另外两个关键因素,请求量和填充率,进行展开解读,并一 ...

- 淘宝宝贝浏览量提升刷新工具 - 最好的淘宝宝贝流量提升工具

注册说明 "淘宝宝贝浏览量提升刷新工具"是一款共享软件,您可以先下载试用,觉得满意后再付费成为注册用户.本软件在未注册之前会有一定的功能限制,如果您在试用后决定一直使用下去, ...

- 产业安全专家谈 | 广告刷量背后的攻与防

在数字营销时代,广告的曝光形态.载体.频次.受众都发生了巨大的变化.盘踞在广告行业中的黑灰产越来越多的运用技术手段伪造虚假流量,以欺诈手段攫取收益,不但影响正常的广告投放曝光效果,也会导致广告主的判断 ...

- 大数据Spark入门案例5–统计广告点击数量排行Top3(scala版本)

大数据Spark入门案例5–统计每广告点击数量排行Top3(scala版本) 1 数据准备 链接:https://pan.baidu.com/s/1afzmL-hNsAJl1_gx_dH2ag 提取码 ...

- 美团买菜:采购量提升至平时3-4倍 提供无接触配送服务

6月13日晚间,美团买菜发布公告称,第一时间沟通协调产地和供货商,已将采购量提升至平时的 3-4 倍,以保障北京市场的食材供应. 美团方面表示,美团买菜所售商品均来源于正规的供货渠道,并严格执行相关检 ...

- JS基礎:Hoisting 變量提升、TDZ 暫時性死區(Temporal Dead Zone)

JS 基礎:Hoisting 變量提升.TDZ 暫時性死區(Temporal Dead Zone) 文章目錄 JS 基礎:Hoisting 變量提升.TDZ 暫時性死區(Temporal Dead Z ...

- python adb控制手机制作剑气除魔游戏辅助

python adb控制手机制作剑气除魔游戏辅助 python adb控制手机进行操作 游戏脚本流程 python adb控制手机进行操作 做好准备: 手机或者是模拟器都可以,手机的话usb线连接电脑 ...

- 关于魔趣刷机(含root)步骤

关于魔趣刷机(含root)步骤 准备工作 第一步:下载rom和TWRP 第二步:刷入TWRP到手机 第三步:刷入rom到手机 第四步:安装Magisk app 第四步:验证手机是否root 参考链接 ...

最新文章

- Microbiome:根系分泌物驱动土壤记忆抵御植物病原菌(作者解读)

- AngularJS 1.x系列:Node.js安装及npm常用命令(1)

- 国外版莆田系医院要凉了:谷歌禁止未验证、没有科学根据的医疗广告

- mysql eval,mysql中是否有类似于eval的写法的,答案在这里

- 3socket编程:UDP编程

- windows强制复制不计算机,告诉你电脑不能复制粘贴怎么办

- 日志钩子(JournalRecord Hook)的使用

- 带你玩转Logview: MaxCompute Logview参数详解和问题排查

- Hive窗口函数(over/partition by/order by/window/序列函数)总结与实践

- 计算机在线拍照解答,摄影景深在线计算器

- 计算机组装所需硬件,电脑组装机配置清单

- 只用一个div制作太极图

- python chromium 自动化_树莓派Raspberry Pi 使用Python + Selenium 控制Chromium 浏览器

- Kalman滤波器参数分析

- 倒角距离(Chamfer distance)

- 非常详细的详谈struct sk_buff

- 小程序editor富文本编辑使用及rich-text解析富文本

- C# unity 中实现汉字转拼音

- 测试基础篇之(postman接口和Fiddler测试)

- 在线流程图与图表制作网站