《BackTrack 5 Cookbook中文版——渗透测试实用技巧荟萃》—第3章3.4节识别在线设备...

本节书摘来自异步社区《BackTrack 5 Cookbook中文版——渗透测试实用技巧荟萃》一书中的第3章3.4节识别在线设备,作者【美】Pritchett Willie , 【墨】David De Smet,更多章节内容可以访问云栖社区“异步社区”公众号查看。

3.4 识别在线设备

在执行渗透测试之前,首先要确定目标网络范围中哪些设备在线。

广为人知的简单的方法是ping目标网络。当然,这会被对方主机发现,它们也可能拒绝响应ping命令,这不是我们希望的结果。

操作步骤

现在开始搜索连入网络的设备。首先打开一个终端窗口。

1.借助Nmap,我们可以确定一台主机是否开机,如下所示。

nmap -sP 216.27.130.162Starting Nmap 5.61TEST4 ( http://nmap.org ) at 2012-04-2723:30 CDTNmap scan report for test-target.net (216.27.130.162)Host is up (0.00058s latency).Nmap done: 1 IP address (1 host up) scanned in 0.06 seconds

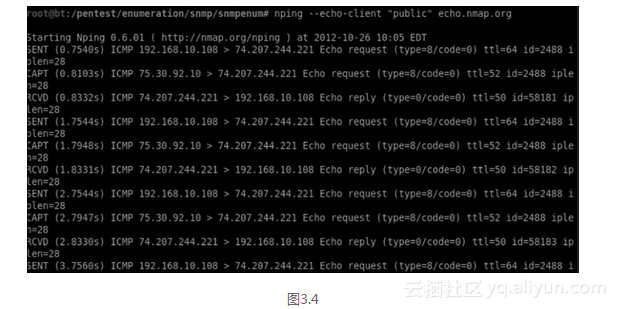

2.我们也可以使用Nping(Nmap软件包中有这个程序),它的输出更为详尽(见图3.4)。

nping --echo-client“public”echo.nmap.org

3.我们还可以向一台指定主机发送十六进制的数据。

《BackTrack 5 Cookbook中文版——渗透测试实用技巧荟萃》—第3章3.4节识别在线设备...相关推荐

- 《BackTrack 5 Cookbook中文版——渗透测试实用技巧荟萃》—第1章1.3节安装BackTrack到USB驱动器...

本节书摘来自异步社区<BackTrack 5 Cookbook中文版--渗透测试实用技巧荟萃>一书中的第1章1.3节安装BackTrack到USB驱动器,作者[美]Pritchett Wi ...

- 《BackTrack 5 Cookbook中文版——渗透测试实用技巧荟萃》目录—导读

版权声明 BackTrack 5 Cookbook中文版--渗透测试实用技巧荟萃 Copyright @ Packt Publishing 2012. First Published in the E ...

- 《BackTrack 5 Cookbook中文版——渗透测试实用技巧荟萃》—第1章1.2节安装BackTrack到硬盘...

本节书摘来自异步社区<BackTrack 5 Cookbook中文版--渗透测试实用技巧荟萃>一书中的第1章1.2节安装BackTrack到硬盘,作者[美]Pritchett Willie ...

- 《黑客秘笈——渗透测试实用指南》—第1章1.1节搭建渗透测试主机

本节书摘来自异步社区<黑客秘笈--渗透测试实用指南>一书中的第1章1.1节搭建渗透测试主机,作者[美]Peter Kim(彼得 基姆),更多章节内容可以访问云栖社区"异步社区&q ...

- 《黑客秘笈——渗透测试实用指南》—第2章2.4节Web应用程序的扫描

本节书摘来自异步社区<黑客秘笈--渗透测试实用指南>一书中的第2章2.4节Web应用程序的扫描,作者[美]Peter Kim(彼得 基姆),更多章节内容可以访问云栖社区"异步社区 ...

- 《黑客秘笈——渗透测试实用指南》—第2章2.3节 外部或内部的主动式信息收集...

本节书摘来自异步社区<黑客秘笈--渗透测试实用指南>一书中的第2章2.3节 外部或内部的主动式信息收集,作者[美]Peter Kim(彼得 基姆),更多章节内容可以访问云栖社区" ...

- 《Kali Linux渗透测试的艺术》—第2章2.3节安全测试方法论

本节书摘来自异步社区<Kali Linux渗透测试的艺术>一书中的第2章2.3节安全测试方法论,作者[英]Lee Allen , [印尼]Tedi Heriyanto , [英]Shake ...

- 《黑客秘笈——渗透测试实用指南(第2版)》目录—导读

版权 黑客秘笈--渗透测试实用指南(第2版) • 著 [美] Peter Kim 译 孙 勇 责任编辑 傅道坤 • 人民邮电出版社出版发行 北京市丰台区成寿寺路11号 邮编 100164 电子邮件 3 ...

- 黑客秘笈-渗透测试实用指南 第三版

黑客秘笈-渗透测试实用指南 第三版 目录 前言 提示和免责声明 介绍 渗透测试团队与红队 总结 第1章 赛前准备--安装 假定攻破练习 设定你的行动 设置你的外部服务器 红队的核心工具 Metaspl ...

- 《黑客秘笈——渗透测试实用指南(第2版)》—第2章2.7节总结

本节书摘来自异步社区<黑客秘笈--渗透测试实用指南(第2版)>一书中的第2章2.7节总结,作者[美]Peter Kim(皮特 基姆),更多章节内容可以访问云栖社区"异步社区&qu ...

最新文章

- 【AAAI2022】多任务推荐中的跨任务知识提炼

- pci枚举初始化部分(2)

- C++检查图是否为二部图的算法(附完整源码)

- 服务器性能指标有哪些

- 深入浅出NIO之Selector实现原理

- uva 1629——Cake slicing

- 第二十二节: 以SQLServer为例介绍数据库自有的锁机制(共享锁、更新锁、排它锁等)和事务隔离级别 :

- 【十八】文件译文:graph.js.fmkr (测试报告模版配置文件)

- 银行考试计算机重点知识,银行计算机考试试题

- C语言涉及数组的大作业,c语言大作业_基于数组的学生信息管理系统.doc

- 黑盒测试方法之等价类划分

- Telink 825x 蓝牙开发笔记2

- 常见的网络协议有哪些?

- RTL8762 开发板试用

- 【MySQL】九、数据排序(升序 order by ... asc,降序 desc),sql语句的执行顺序

- 杭州购买油车流程笔记

- 室内定位技术:分类、方法与应用综述

- ecshop后台首页mysql_ecshop 添加后台页面以及设置权限

- Unity 文字显示动画

- Kubernetes(k8s)CNI(Calico)网络模型原理

热门文章

- delphi中exit,abort,break,continue 的区别

- 基本MVC2模式创建新闻网站

- 【计算机网络】1.1 计算机网络的基本概念

- [Luogu] 树状数组

- iOS------自动查找项目中不用的图片资源

- spring中MessageSource的配置使用方法2--ReloadableResourceBundleMessageSource

- Centos 7.2基础安装和配置(含分区方案建议)

- Android RxJava2 浅析

- Handbook之010:函数重载

- 报错:1130-host ... is not allowed to connect to this MySql server