CentOS6.4 LVS+keepalived高可用负载均衡服务配置

CentOS6.4 LVS+keepalived高可用负载均衡服务配置

一:测试环境信息

服务器DELL-R720

虚拟化 KVM

虚拟机4台: ipvs01,ipvs02,web01,web02

[root@KVM01~]# virsh list

Id Name State

----------------------------------------------------

1 SN-web01 running

2 SN-web02 running

3 SN-ipvs01 running

4 SN-ipvs02 running

网络环境:

Ipvs01:192.168.40.90

Ipvs02:192.168.40.91

Web01:192.168.40.86

Web02:192.168.40.87

Vip:192.168.40.6

系统版本:

物理机CentOS6.4 64bit

虚拟机CentOS6.4 64bit

二:服务配置

软件包6.4系统已经自带ipvs1.25和keepalived1.2.7 测试用yum自行安装。

主LVS服务器ipvs01配置:

[root@ipvs01 ~]# yum list >yum.list

[root@ipvs01 ~]# cat yum.list|grep ipvs

ipvsadm.x86_64 1.25-10.el6 @base

[root@ipvs01 ~]# cat yum.list |grep keepalived

keepalived.x86_64 1.2.7-3.el6 @base

[root@ipvs01 ~]#yum install ipvsadm keepalived

[root@ipvs01 ~]#ipvsadm

[root@ipvs01 ~]#lsmod |grep ip_vs 查看模块是否加载成功

ip_vs_rr 1420 1

ip_vs_wrr 2179 0

ip_vs 115643 5 ip_vs_rr,ip_vs_wrr

libcrc32c 1246 1 ip_vs

ipv6 321422 11 ip_vs

[root@ipvs01 ~]#cd /etc/keepalived/

[root@ipvs01 ~]#cp -a keepalived.conf ./keepalived.bak

[root@ipvs01 ~]#vi keepalived.conf

! Configuration File for keepalived

global_defs {

notification_email {

acassen@firewall.loc

failover@firewall.loc

sysadmin@firewall.loc

}

notification_email_from Alexandre.Cassen@firewall.loc

smtp_server 192.168.200.1

smtp_connect_timeout 30

router_id LVS_MASTER

}

vrrp_instance VI_1 {

state MASTER #角色主MASTER,备服务器改为BACKUP

interface eth0 #HA侦听接口

virtual_router_id 51 #虚拟路由标记ID,同一组vrrp一致

priority 100 #优先级自定义,MASTER高于BACKUP即可

advert_int 1 #HA 侦听间隔:1秒

authentication { #认证形式

auth_type PASS #认证类型PASS:PASS/AH 2种可选

auth_pass 1111 #认证密码,同一组vrrp密码一致

}

virtual_ipaddress { #虚拟服务地址,可以多个,分多行

192.168.40.6

}

}

virtual_server 192.168.40.6 80 { #虚拟服务地址和端口

delay_loop 6 #运行情况检查,单位秒

lb_algo rr #负载调度算法,RR为轮询

lb_kind DR #LVS负载工作模式为DR,三大模式NAT,TUN,DR

nat_mask 255.255.255.0 #网络掩码

#persistence_timeout 50 #会话保持时间,50秒内分配同一节点,测试时候为了查看均衡效果可以先注释掉

protocol TCP #协议类型TCP/UDP

real_server 192.168.40.86 80 { #配置真实服务器节点1 的IP和端口

weight 5 #权值大小,越大权值越高

TCP_CHECK { #realserver 状态检测时间,单位秒

connect_timeout 3 #连接超时时间3秒

nb_get_retry 3 #重试次数:3次

delay_before_retry 3 #重试间隔

connect_port 80 #连接端口

}

}

real_server 192.168.40.87 80 {

weight 5

TCP_CHECK {

connect_timeout 3

nb_get_retry 3

delay_before_retry 3

connect_port 80

}

}

}

备服务器ipvs02上将主服务器配置文件复制过去,然后修改2处:

state BACKUP

priority 100

其他保持不变。

三:服务节点配置:

Web01,web02 ,http服务安装略

[root@web01 ~]# cat /var/www/html/index.html

<h1>WEB01/192.168.40.86</h1>

[root@web02 ~]# cat /var/www/html/index.html

<h1>WEB02/192.168.40.87</h1>

在web01和web02上分别运行脚本

ifconfig lo:0 192.168.40.6 netmask 255.255.255.0 up

route add -host 192.168.40.6 dev lo:0

echo "1" >/proc/sys/net/ipv4/conf/lo/arp_ignore

echo "2" >/proc/sys/net/ipv4/conf/lo/arp_announce

echo "1" >/proc/sys/net/ipv4/conf/all/arp_ignore

echo "2" >/proc/sys/net/ipv4/conf/all/arp_announce

执行完毕后查看路由有一条虚拟IP的路由指向lo接口

[root@web01 ~]# route -n

Kernel IP routing table

Destination Gateway Genmask Flags Metric Ref Use Iface

192.168.40.6 0.0.0.0 255.255.255.255 UH 0 0 0 lo

四:测试LVS

将ipvs01,ipvs02 ,keepalived服务启动

将web01,web02, http服务启动

在主LVS服务器上查看lvs状态如下 说明配置生效

[root@ipvs01 ~]# ipvsadm -ln

IP Virtual Server version 1.2.1 (size=4096)

Prot LocalAddress:Port Scheduler Flags

-> RemoteAddress:Port Forward Weight ActiveConn InActConn

TCP 192.168.40.6:80 rr persistent 50

-> 192.168.40.86:80 Route 5 0 0

-> 192.168.40.87:80 Route 5 0 0

从ip a 命令来看 虚拟IP现在是在ipvs01上的,而从服务器上ip a没有虚拟IP

[root@ipvs01 ~]# ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 16436 qdisc noqueue state UNKNOWN

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP qlen 1000

link/ether 52:54:00:06:88:f4 brd ff:ff:ff:ff:ff:ff

inet 192.168.40.90/24 brd 192.168.40.255 scope global eth0

inet 192.168.40.6/32 scope global eth0

inet6 fe80::5054:ff:fe06:88f4/64 scope link

valid_lft forever preferred_lft forever

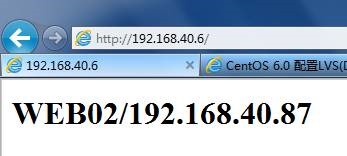

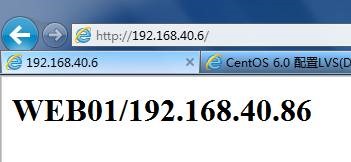

>测试负载均衡效果:

打开浏览器测试:

刷新一下

>测试一下HA效果

将ipvs01 keepalived服务器停掉,然后查看ipvs02 ip a状态

[root@ipvs01 ~]# /etc/init.d/keepalived stop

Stopping keepalived: [ OK ]

[root@SN349_ipvs02 ~]# ip a

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 16436 qdisc noqueue state UNKNOWN

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UP qlen 1000

link/ether 52:54:00:45:f8:78 brd ff:ff:ff:ff:ff:ff

inet 192.168.40.91/24 brd 192.168.40.255 scope global eth0

inet 192.168.40.6/32 scope global eth0

inet6 fe80::5054:ff:fe45:f878/64 scope link

valid_lft forever preferred_lft forever

此时ipvs02绑定了虚拟IP 顶替了ipvs01的服务。

转载于:https://blog.51cto.com/songxj/1171882

CentOS6.4 LVS+keepalived高可用负载均衡服务配置相关推荐

- Lvs+Keepalived高可用负载均衡配置

Lvs+Keepalived高可用负载均衡配置 环境介绍: vip=192.168.3.80 (负载均衡虚拟ip) lvs+keepalived_master eth0:172. ...

- LVS+keepalived高可用负载均衡集群部署(一) ----数据库的读写分离

l 系统环境: RHEL7 l 硬件环境:虚拟机 l 项目描述:为解决网站访问压力大的问题,需要搭建高可用.负载均衡的 web集群. l 架构说明:整个服务架构采用功能分离的方式部署.后端采用 ...

- 基于HAProxy+Keepalived高可用负载均衡web服务的搭建

一 原理简介 1.HAProxy HAProxy提供高可用性.负载均衡以及基于TCP和HTTP应用的代理,支持虚拟主机,它是免费.快速并且可靠的一种解决方案.HAProxy特别适用于那些负载特大的we ...

- 用 Keepalived+HAProxy 实现高可用负载均衡的配置方法

1. 概述 软件负载均衡技术是指可以为多个后端服务器节点提供前端IP流量分发调度服务的软件技术.Keepalived和HAProxy是众多软负载技术中的两种,其中Keepalived既可以实现负载均衡 ...

- 案例一(haproxy+keepalived高可用负载均衡系统)【转】

1.搭建环境描述: 操作系统: [root@HA-1 ~]# cat /etc/redhat-release CentOS release 6.7 (Final) 地址规划: 主机名 IP地址 集群角 ...

- 在Linux基于Keepalived搭建LVS实现高可用负载均衡

文章目录 前言 搭建步骤 配置真实服务器(RS) 配置负载均衡服务器(DS主) 配置负载均衡服务器(DS备) 测试 查看DS主备配置 访问VIP验证负载均衡 查看虚拟路由冗余协议(VRRP)数据包 验 ...

- 虚拟机 搭建LVS + DR + keepalived 高可用负载均衡

一:环境说明: LVS-DR-Master: 10.3.0.82 LVS-DR-Backup: 10.3.0.70 VIP: 10.3.0. ...

- keepalived + LVS实现高可用负载均衡集群

4个节点: keepalived1: IP:172.16.20.10 hostname:knode1.lushenle.com OS:CentOS Linux release 7.1.1503 (Co ...

- linux 跨物理 集群,linux学习之使用keepalived结合lvs搭建高可用负载均衡集群

环境如下: 192.168.2.199 vm1.example.com HA主服务器 192.168.2.202vm2.example.com HA备服务器 192.168.2.205vm3.exam ...

- keepalived+lvs搭建高可用负载均衡集群

keepalived与DR模式 主keepalived(调度器):192.168.188.128 真实服务器rs1:192.168.188.129 真实服务器rs1:192.168.188.127 V ...

最新文章

- 20189218 2018-2019-2 《密码与安全新技术专题》第9周作业

- python数组 swig_python中SWIG

- mysql accessdenies_mysql Access denied for user root@localhost错误解决方法总结(转)

- cocoapod卡在了analyzing dependencies

- python黑客攻防入门下载-Python键盘钩取的自我理解(来源于《Python黑客攻防入门》)...

- 东莞村财登录显示服务器断开,“东莞村财”APP运行一年多,还有很多村民股东未注册...

- Python使用pytest框架进行单元测试

- 向android获取文件路径,在Android上获取图像的文件路径

- 令前端工程师追捧的一款前端开发IDE工具WebStorm

- 〖Linux〗在tmux同时使用bash和zsh

- TCP和UDP的区别和优缺点

- VMware虚拟机安装WIN7操作系统

- 用c++写bilibili番剧抢楼程序

- 无人驾驶实践进阶——定位

- centos7安装es mysql_centos7.2安装Mysql5.7.13

- 魅族便签,能否成为国内便签应用的No.1?

- Debugging RJS

- 身份证号码验证(转)

- 9.png图片的处理

- 计算机二级office公式汇总,计算机二级Office2010Eexcel公式汇总