“FCK编辑器”版本识别及信息收集技术

实验目的

- 学习如何查看FCK编辑器版本、上传点地址等

实验内容

实验步骤

步骤1:查看FCKeditor版本信息

- 本次实验使用测试网址

http://www.test.com作为目标网站- 本节课程我们将查看FCK的两个不同的版本,由此来了解FCK不同版本的上传地址。

快速查找实验工具

- 打开桌面

Everything搜索工具,输入实验工具名称,右击选择“打开路径”,跳转实验工具所在位置。 - 以查找

BURP为例为大家演示。

首先,在浏览器地址栏中的测试网址后面输入:

/_samples/default.html

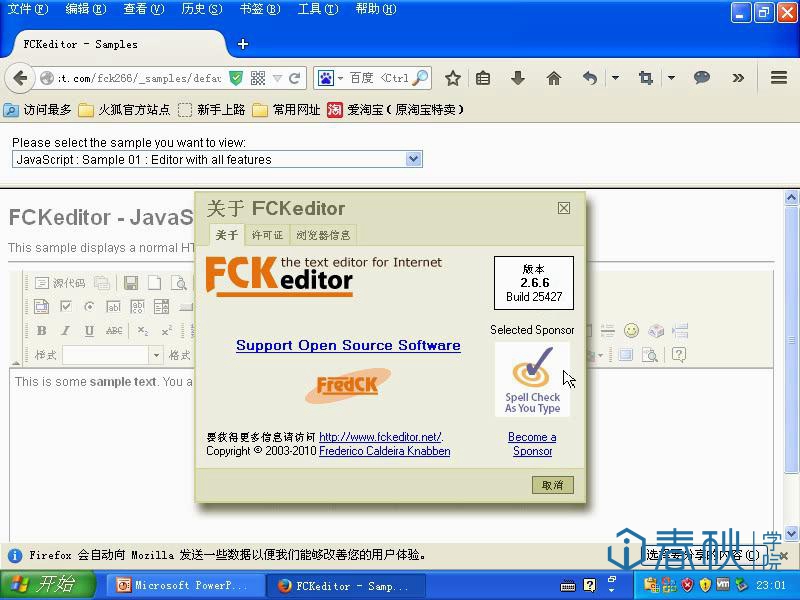

打开编辑器页面,点击“?”图标(鼠标放在问号图标上面点击问号图片)可以在关于中查看到编辑器的版本信息为`2.4.2。

在浏览器地址栏中的测试网址后面把_samples/default.html改为/_whatsnew.html访问这个地址可以查看FCK当前版本和历史版本,第一个显示的是当前版本Version 2.4.2,下面是FCK 2.4.2的历史版本。

接下来,我们在浏览器地址栏中的测试网址后面输入:

/_samples/default.html

打开编辑器页面,点击”?”(问号图标)可以查看编辑器的版本信息为2.6.6,与刚才的2.4.2的查看方法是相同的。

在浏览器地址栏中的测试网址后面把

/_samples/default.html

改为

/_whatsnew.html

访问这个地址可以查看FCK当前版本和历史版本,第一个显示的是当前版本Version 2.6.6下面是FCK2.6.6的历史版本。

步骤2:了解FCKeditor不同版本上传地址

我们先来查看FCK2.4.2版本*的上传点,首先打开FCK编辑器页面,在编辑框的上方,可以看到图片上传图标(图像域),图片上传这里就是一个上传点,点击上传图片图标出现图像域,然后点击’上传’标签页。

接下来,浏览本地要上传的文件(如yijuhua.jpg),选择文件后,点击’发送到服务器上’就可以进行上传了。

我们继续查看FCK2.4.4版本的其他上传点,在浏览器地址栏中的测试网址后面输入:editor/filemanager/browser/default/connectors/test.html打开另外一个上传点,这里有几个按钮,首先是 Get Folders and Files(获取当前文件夹和文件),点击后,可以看到当前的文件信息;其次是Create Folder(创建目录),我们可以通过Create Folder来新建文件夹。点击”浏览”,这里可以选择要上传的文件,例如上传木马(yijuhua.jpg),然后点击Upload(上传)按钮,即可完成上传。

我们继续查看FCK2.4.4版本的另一个上传点,直接在浏览器地址栏中的测试网址后面输入:

/editor/filemanager/upload/test.html

即可打开上传点页面,在这里点击浏览选择文件,然后点击Send it to the Server(发送到服务器上传),即可上传,如果上传成功,则会自动显示地址在Uploaded File URL中(上传的文件URL)。

FCK2.6.6版本的上传点与FCK2.4.2的基本相同,在浏览器地址栏中的测试网址后面输入:

/editor/filemanager/connectors/test.html

打开后,可以看上传点,页面与FCK2.4.2版本是相同的。

接下来,我们查看FCK2.6.6版本的另一个上传点,在浏览器地址栏中的测试网址后面输入:

/editor/filemanager/connectors/uploadtest.html

打开后,可以看见,与FCK2.4.2版本的第二个上传点页面也是相同的。

实验总结与思考

本次实验我们学习了如何查看FCK编辑器的版本好,上传点等,为下一课 利用“FCK编辑器”解析漏洞打下基础。

1、FCK编辑器的查看版本的URL路径是?

- _whatsnew.htmls

- _whatsnew.html

- _samples/default.html

- _samples/default.html/fck.html

第1题:以下哪个路径不能查看FCKeditor版本信息

/_samples/default.html

/_samples.html

/_whatsnew.html

以上都是错误的

B

“FCK编辑器”版本识别及信息收集技术相关推荐

- 主机信息收集技术 -Nmap

内容: 基础知识 Nmap Zenmap 主机信息收集技术-基础知识 黑客攻击的一般过程 信息收集 • 主要收集目标主机的相关信息,主要包括端口.服务.漏洞等信息.信息收集手段多样,可借助工具也多种多 ...

- 网络安全之信息收集技术(全)

1. 信息收集概述 (1)渗透测试流程: 前期交互:授权书(确定范围,规则,需求) 信息收集 威胁建模 漏洞分析 渗透攻击(POC验证) 后渗透攻击(后门) 报告 (2)常见名词: 语言:静态语言,动 ...

- 红队笔记之信息收集技术要点总结

文章目录 什么是信息收集 为什么要进行信息收集 如何进行信息收集 信息收集的主要对象 和人相关的收集 员工名称 电子邮箱 凭据 信息资产的收集 1.资产收集之主域名收集 2.资产收集之子域名收集 3. ...

- 20145237《网络对抗》 信息收集和漏洞扫描技术

20145237<网络对抗> 信息收集和漏洞扫描技术 一.实践任务 (1)各种搜索技巧的应用 (2)DNS IP注册信息的查询 (3)基本的扫描技术:主机发现.端口扫描.OS及服务版本探测 ...

- Kali Linux 秘籍 第四章 信息收集

第四章 信息收集 作者:Willie L. Pritchett, David De Smet 译者:飞龙 协议:CC BY-NC-SA 4.0 简介 攻击的重要阶段之一就是信息收集.为了能够实施攻击, ...

- 8、信息收集篇————Kali Linux自带工具

无意中发现了一个巨牛巨牛的人工智能教程,忍不住分享一下给大家.教程不仅是零基础,通俗易懂,小白也能学,而且非常风趣幽默,还时不时有内涵段子,像看小说一样,哈哈-我正在学习中,觉得太牛了,所以分享给大家 ...

- 第五期_信息收集《Metasploit Unleashed Simplified Chinese version(Metasploit官方文档教程中文版)》

翻译者说明1:本文为Metasploit Unleashed中文版翻译.原文链接:https://www.offensive-security.com/metasploit-unleashed/ 翻译 ...

- 渗透之信息收集(学习笔记)

目录 前言 一.信息收集方式 二.信息收集技术 2.1whois查询 2.2备案信息查询 2.3子域名信息收集 2.4真实IP查询 1.无CDN 2.有CDN 2.5CMS指纹识别 2.6整站分析 2 ...

- Nmap、MSF、Netcraft、nslookup、whois信息收集工具使用

转载请注明作者及出处: 被动信息收集 使用被动.间接的信息收集技术,可以在不接触目标系统的情况下挖掘目标信息.例如,可以用被动信息收集技术确定网络边界情况和网络运维人员,甚至了解到目标网络中使用的操作 ...

最新文章

- 线下活动【西安站】用Leangoo做Scrum敏捷开发实战课(免费)

- 隐藏ajax的调用地址,c# – ASP.NET jQuery Ajax调用代码隐藏方法

- 计算机专业推荐表自我介绍,就业推荐表-自我介绍

- 自用开源/免费软件收集

- 【PDF】处理pdf 文档的相关功能包总结

- R语言分类算法之朴素贝叶斯分类(Naive Bayesian Classification)

- less 之Extend 及 Extend all用法

- 阿里云服务器部署GeoServer以及跨域处理

- c语言和远光灯标志,常见的灯光语言有哪些 新手必须知道的车灯语言

- 零基础怎么学习单片机?

- 有道智云翻译API + retrofit实现在线翻译Android app

- Android - MTK系统源码结构

- 星球大战1-6[Star Wars 1-6]

- msp430开发环境安装

- 9、recoil库的基本使用

- css页面一些动态效果展示

- CSS盒子模型居中方法,web前端开发教程视频

- 棋牌游戏网站分析——远航游戏中心

- php 2038,php处理大于2038年以后日期的一种方法

- 关于腾讯云域名访问问题的几个可能解决方案