观点:我们为什么需要威胁情报?

最近被谈论的异常火热的一个术语就是威胁情报,那么威胁情报到底是什么意思,它是一种什么概念或者机制呢?本文中我们就来亲密接触一下威胁情报,并了解它所具有的功能,然后给出几个威胁情报的最佳实践示例,最后分析威胁情报有助于SIEM解决什么问题。

什么是威胁情报?

最近,威胁情报受到广泛的关注。它有很多种不同的定义,下面列出了一些经常被引用的定义:

威胁情报是基于证据的知识,包括上下文、机制、指标、隐含和可操作的建议,针对一个现存的或新兴的威胁,可用于做出相应决定的知识。—Gartner

针对安全威胁、威胁者、利用、恶意软件、漏洞和危害指标,所收集的用于评估和应用的数据集。—SANS研究院

简单地说,威胁情报就是能帮助你识别安全威胁并做出明智决定的知识。威胁情报可以帮助你解决以下问题:

1、针对大量的安全威胁信息,包括网络威胁者、威胁方式、漏洞、目标等等,如何跟上时代的步伐?

2、如何主动获取关于未来安全威胁的信息?

3、如何通知领导关于特定安全威胁的危险和所带来的后果?

为何每个人都在谈论它?

2015年Verizon的DBIR报告估计,从7亿份危害纪录中,安全威胁造成了4亿美元的经济损失,而这些损失则是由79790起安全事件所导致的。只要安全威胁和破坏发生,每个企业都将寻找方法来保护他们的数据。随着我们对IT系统的依赖,威胁的场景总是处于不断变化之中,所以企业的经济损失风险正在不断增大。

威胁同时来自内部和外部,同时管理威胁的组织都承受着巨大的压力。尽管信息的原始数据是可用的,但获取有意义的信息是非常困难且费时的,但是可以通过前期措施来做到这一点。这自然地就把越来越多的用户吸引到威胁情报这一概念,因为这有助于他们在海量数据、警报和攻击中对它们进行主次排序,并能够提供可实施性的信息。

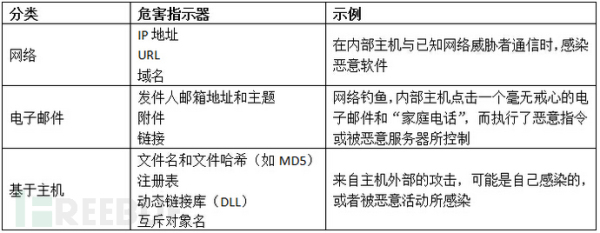

下表给出了威胁情报能够识别的威胁的几种常见指标:

威胁情报的功能

攻击可以大致归类为基于用户的、基于应用程序的和基于基础设施的威胁。一些最常见的威胁是SQL注入、DDoS、Web应用程序攻击和网络钓鱼。

拥有一个IT安全解决方案是非常重要的,因为它能够提供威胁情报的能力,并通过主动式和响应式地来管理这些攻击。攻击者在不断改变他们的方法来挑战安全系统。因此,企业机构就不可避免地从各种源头获取到威胁情报。

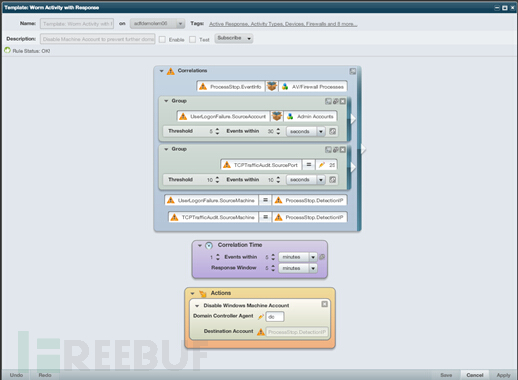

有效应对威胁行之有效的一种方法是,使用SIEM(Security Information & Event Management system,安全信息&事件管理系统)来检测并应对威胁。SIEM可以用来跟踪你的环境中发生的一切,并识别异常的活动。单独的事件可能看起来并不相关,但通过事件关联和威胁情报,你就能看到在你的环境中到底发生了什么。

如今,IT安全专家必须在假定的心理缺口下操作。对威胁情报中已知恶意攻击者的流量进行监控,这将有助于识别恶意活动。然而,这可能需要人工手动操作,并且可能很耗时间。将基于威胁情报的指示器集成到SEIM安全解决方案中,这将有助于识别受危害系统,甚至可能阻止一些攻击。

最佳实践

针对不断变化的威胁场景,整合威胁情报和应对攻击还不足以对抗它。你需要分析形势,并确定你可能面临的威胁,在此基础上提出预防措施。这里有几个最佳实践的例子:

1、制定一个应用程序白名单和黑名单。这有助于防止恶意或未经允许的程序执行操作,包括.DLL文件、脚本和安装器。

2、仔细检查你的日志,看看试图的攻击是否是一个独立的事件,或者某个漏洞是否之前被利用过。

3、确定在试图的攻击中改变了什么。

4、审计日志并确定为什么发生了这个事件—其原因可能包括从系统漏洞到一个过时的驱动程序中的任何一个。

威胁情报有助于SIEM解决什么问题

一个SIEM,就像SolarWinds 日志和事件管理器,从监控的流量中收集和规范日志数据,并自动标记可疑事件。

随着威胁情报机制和内建规则的集成,可以将监控的事件与已知的且不断更新的威胁者对比。从实时的日志数据中你可以快速搜索并监控安全威胁者,并识别常见的危害指标。此外,你也可以自动采取措施,例如禁掉已知的恶意IP地址,以防恶意攻击的发生。

作者:JackFree/编译

来源:51CTO

观点:我们为什么需要威胁情报?相关推荐

- 金曜日威胁情报:重大数据泄露事件(万豪,戴尔)+各类新鲜APT攻击(朝韩俄等)报告...

数据泄露 一.万豪旗下喜达屋酒店数据库遭入侵,5亿顾客信息或泄露 作为一家国际五星酒店,能够勇敢的承认自己被黑了,数据泄露了,这已经是一种具有社会责任感的体现,比国内某家知道自己被黑了还藏着掖着各种发 ...

- 国外开源威胁情报feed站点 简介

目录 1 blocklist.de 2 openphish.com 3 www.malwaredomains.com 4 spamhaus 5 vx ...

- 网络钓鱼者钓到威胁情报公司的身上 黑客惨遭溯源

黑客和互联网诈骗未必总是复杂高端的.域名中一个小小的迷惑性拼写错误,黑客就可以伪装成高管给员工下令转账.这种诈骗形式被称为钓鲸或商业电子邮件攻击. 诈骗者研究管理钱款的员工,用公司惯用语言针对那些通常 ...

- 迈克菲实验室:仅42%的网络安全专业人士使用共享威胁情报

Intel Security 近日公布了<迈克菲实验室威胁报告:2016 年 3 月刊>,报告评估了 500 位网络安全专业人士对于共享网络威胁情报 (CTI) 的看法,探讨了 Adwin ...

- 威胁情报大会直击 | 企业IT部王森:腾讯企业终端安全管理最佳实践

8月29日,2018网络安全分析与情报大会在北京新云南皇冠假日酒店正式开幕,本次大会由国内威胁情报领军企业微步在线主办,十数位来自政府.央企.金融.互联网等一线公司的安全专家将对威胁情报的落地应用进行 ...

- “威胁情报”在手,反黑客终于有地图了!

安全是一场攻防战,那么,如今这样的攻防战发展到了什么level了呢?日前,安全领域的大神们进行了一场闭门研讨 .大神们表示,如今要想保证自己的安全,你不仅需要武器,还需要侦察兵,需要一份威胁情报. 纳 ...

- 云上安全保护伞--SLS威胁情报集成实战

简介: 威胁情报是某种基于证据的知识,包括上下文.机制.标示.含义和能够执行的建议. 什么是威胁情报 根据Gartner对威胁情报的定义,威胁情报是某种基于证据的知识,包括上下文.机制.标示.含义和能 ...

- 三重框架构建和威胁情报及时可达,山石网科发布StoneOS 5.5R9

升级的StoneOS 5.5R9版本,在预测与发现.防御与控制.检测与分析.响应与管理四个角度,通过云端运营中心的情报赋能和统筹运维,策略助手的访问链接发现,边界流量过滤的IP快速分类与阻断,精确边缘 ...

- 60+ 安全厂商的选择,为何 TA 一直坚持做威胁情报供应商?

威胁情报能给企业安全管理人员提供全面.准确.可执行和决策的信息,帮助企业提高应对安全威胁的效率,提升脆弱性管理和风险控制能力,了解其所处的威胁环境并用于决策.可以与企业已有的网络安全架构.产品.流程相 ...

最新文章

- JS中相等运算符 == 隐式转换

- python redis事务_python redis事务源码及应用分析

- vmware不能和主机相连

- Java代码块的学习

- 神州泰岳2050万元收买并增资奇点国际

- HTML5为输入框添加语音输入功能

- php将汉字转换为拼音和得到词语首字母(一)

- 囚徒困境、价格大战与 iPhone 的价格

- jquery的autocomplete在firefox下不支持中文输入法的bug

- Action的mapping.findFoward(forwardName)必须要在struts-config.xml中的对应的action节点配置一个forward节点...

- php讲一个正整数前补0,php 数字补零的两种的简单示例

- 2021-08-27 BERT4Rec简介

- Struts2 通配符使用

- win10桌面未找到计算机,两种方法帮你解决Win10桌面找不到IE浏览器

- 基于i.mx6q平台的NES模拟器移植

- 深圳摇号验证码一输完就变的解决办法

- 自动化网络安全防御的问题

- 思科5505/5506防火墙配置與範例

- Tensorflow2.3用SaveModel保存训练模型.pb等文件+opencvino转IR文件

- react中用useEffect模拟组件生命周期