5G技术可能使大量基于SIM卡的IoT设备处于威胁中

虽然3G,4G蜂窝网络技术可以让我们进行快速的无线通信。但5G技术可以实现更快的网络连接和更强的可靠性。作为第五代移动通信网络技术,5G可以提供的理想下载速度为1Gbps。5G技术的发展也会让物联网受益,因为可以让基础设施提供承载和传输大量数据的物联网需求。

5G技术的可扩展性对于与物联网相连的数十亿设备的功能非常重要,预测到2020年,将会有300亿在线的物联网设备。5G和物联网要处理的数据量预期是4G时代的1000倍。但2G、3G甚至4G等通信网络技术中的安全机制都无法应付这么大的数据量。因此,5G会继承和放大2G,3G,4G中的安全风险。

IoT设备中使用SIM卡

大多数有无线连接的IoT设备还是沿用手机中的安全和身份机制——SIM卡,比如智能工厂设备、自动驾驶汽车、智能机器人和智能手表等等。自1993年起,SIM卡安全标准都包含了可以远程修改SIM卡内容和功能的方法。这是通过无线电和SIM卡中用于管理的一种不可见的SMS消息来实现的。SMS是通过OTA发送的,而SMS中含有的命令可能会被攻击者滥用。当这些命令通过5G发送的时候,被滥用的概率会因为技术的规模而被放大。这在基于SIM的标准和应用的IoT设备上下文环境中尤其明显,基于SIM的标准和应用有USIM,eSIM和ISIM。

基于SIM卡的IoT设备的潜在威胁

这种通过OTA管理SIM卡的不可见的SMS叫做SIM-OTA SMS消息。这种通信不需要IT连接,只有通过无线电连接到骨干网或承载网才可以发送SIM-OTA SMS消息。这些SIM-OTA-SMS消息的作用非常大,因为这些信息可以修改或移除基于SIM卡的IoT设备的一些能力。SIM-OTA SMS消息甚至可以导致SIM卡变成砖或永久失效,如果IOT设备的所有功能都是基于SIM无线连接的,那么IOT设备可能也会被变成砖。

SIM-OTA SMS消息可以影响基于SIM卡的IOT设备,包含以下基于标准的命令:

· TERMINATE CARD USAGE: 不可逆地将SIM, USIM, eSIM, ISIM变成砖,执行DOS攻击。

· TERMINATE DF: 不可逆地拦截SIM,USIM,eSIM,ISIM拦截特定文件Dedicated File,执行DOS攻击。

· TERMINATE EF: 不可逆地拦截Elementary File ,执行DOS攻击。

· ACTIVATE FILE: 激活文件来促进勒索软件、IRSF和其他的恶意活动,执行DOS攻击。

· DEACTIVATE FILE: 不可逆地拦截促进勒索软件、IRSF和其他的恶意活动的文件,执行DOS攻击。

· CREATE FILE: 创建促进SIM和手机恶意软件的文件。

· DELETE FILE: 可能会删除特定的功能,让恶意活动继续,可能执行DOS攻击。

恶意的SIM-OTA SMS消息可以使用假基站、伪基站、被黑的运营商、被黑的SMS网关,甚至还有被黑的通信卫星。因为通信无线电的地理范围和5G的扩展性都很强,可以设想使用该攻击向量的攻击时大规模和成功的。

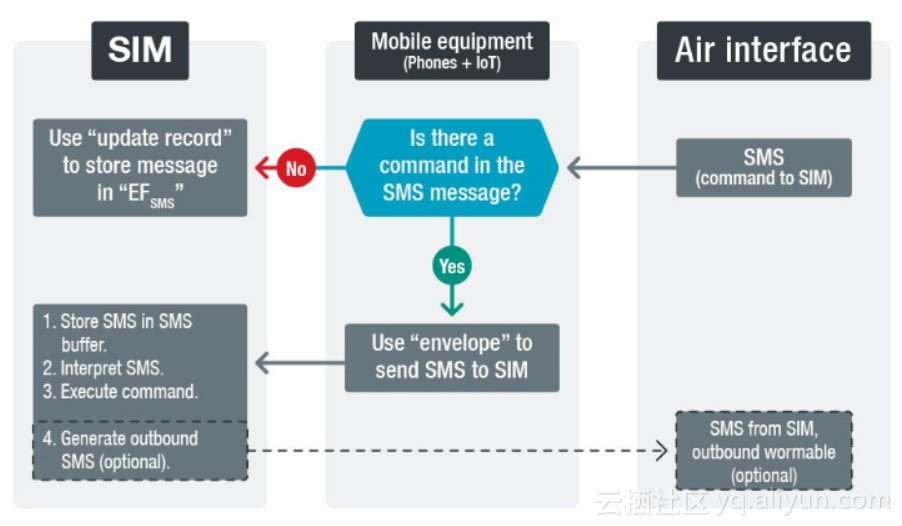

因为文件传输可以用SIM-OTA SMS方法激活,所以基于SIM的IOT设备可以用来推送包括恶意软件在内的文件。在下面的SIM-OTA SMS通信图中,执行的命令可以说是恶意代码或从远程位置中检索的恶意软件。而从设备中生成的外部SMS可以含有恶意代码或钓鱼链接,可以组成SMS僵尸网络的命令结构。

图1. SIM-OTA SMS通信

SIM应用工具套件是一些必须的有用函数,可被滥用来入侵SIM卡和基于SIM卡的IOT设备。其中一个功能就是SIM服务表,在该表中存储了所有的SIM功能,包含发短信和打电话等。通过使用SIM-OTA SMS、执行远程代码、开启其他额外的服务,攻击者可以使用一些新的恶意行为,包括IOT诈骗僵尸网络、正对运营商的DDOS攻击和针对重要IOT基础设施的大规模永久破坏等。

可能的安全措施

有许多安全措施可以用来预防恶意活动,但大多数IOT设备并不支持那些常用的安全措施。在承载端的安全措施方面,许多需要应用SIM目录管理平台,也叫做设备识别寄存器(equipment identity register,EIR)。但EIR在电信领域也是不常用的。

5G中可能使用的一个方法叫做电信安全管理员(telecom security orchestrator,TAO)。当以电信级性能运行时,TAO就可以解决这些和其他的电信安全问题。TAO可以标记出虚假架站和被黑的电信设备,但是该方法是依赖于人工智能和机器学习技术驱动的动态网络路由和数据架构的。

原文发布时间为:2018-06-5

本文来自云栖社区合作伙伴“嘶吼网”,了解相关信息可以关注“嘶吼网”。

5G技术可能使大量基于SIM卡的IoT设备处于威胁中相关推荐

- 5G 来了,需要更换 SIM 卡吗?

作者 | 蜉蝣采采 本文经授权转载自无线深海(ID:wuxian_shenhai) 2019年作为5G元年,随着中国5G牌照的发放,5G离我们的生活越来越近.众所周知,要想体验5G速度,换支持5G的手 ...

- 基于IC卡技术的城市信息平台的建设

1.前言 随着信息时代的到来,城市居民对提高生活水平和政府服务质量的要求不断提高,这使得城市管理现代化的需要也越来越迫切. 城市的管理是一种十分复杂的综合性极强的管理活动,涉及的方面非常多,包括土地规 ...

- 中国电信SIM卡绝杀冷、热钱包,区块链手机还没火就要凉凉?

文丨互链脉搏·梁山花荣 未经授权,不得转载! 数字资产冷.热钱包,以及正在襁褓中的区块链手机正迎来强劲的竞争对手. 在近期刚结束的重庆智博会上,中国电信发布了<5G时代区块链智能手机白皮书> ...

- apdu 移动sim_一种终端应用与SIM卡交互的方法及终端与流程

本发明涉及通信技术领域,特别涉及一种终端应用与SIM卡交互的方法及终端. 背景技术: 人们在日常生活中所使用的终端,例如手机,通常都需要插至少一张运营商的SIM卡,对应该SIM卡会在手机上有一个跟运营 ...

- 再见,SIM卡!中国联通重磅宣布!

点击上方"程序员大咖",选择"置顶公众号" 关键时刻,第一时间送达! 每个人的手机里 都躺着一张SIM卡 这些年来 它一直在变小 你有没有想过 SIM卡有一天会 ...

- 人字拖藏SIM卡、戴微型蓝牙耳机!为考教师岗,多人作弊被抓

点击上方"视学算法",选择加"星标"或"置顶" 重磅干货,第一时间送达 大数据文摘出品 印度人为了当教师也是拼了. 前几天,在拉贾斯坦邦西部 ...

- 物联卡与sim卡有什么差别性的不同

物联网和物联卡的概念越来越大,也是网络上一个非常流行的词,人们越来越渴望了解物联卡的知识,同时,物联网技术在生活中的使用也越来越多,通过各种智能设备和智能服务,让我们开始进入物联网时代. 目前我们身边 ...

- 嵌入式设备开发专题《NB-IoT开发,解读SIM卡、USIM卡、UICC卡、eSIM卡的区别》

前言 1)不少客户拿到NB-IoT模组,才发现自己忘记买相应的SIM卡,无法进行相应功能开发 2)不知道买哪种SIM卡,买的SIM卡不适用,或者运营商不匹配,国内基本也就移动入库/电信入库/联通入库 ...

- 解读SIM卡、USIM卡、UICC卡、eSIM卡的区别

SIM的英文全称是"Subscriber Identity Module",即"用户身份模块".它的主要作用是在移动终端设备与网络通讯时提供身份识别信息及存储数 ...

最新文章

- 编程之美-1的数目方法整理

- (Sql Server)SQL FOR XML PATH

- 如何在Safari中查看网页的完整URL

- PostgreSQL 从源码找出哪些操作需要超级用户权限 - 阿里云rds_superuser和superuser有什么区别...

- P2294 [HNOI2005]狡猾的商人

- 全排列函数、组合函数

- python能查询MySQL视图_python - 在使用Django的视图中,如何从mysql检索数据,并显示它_python_酷徒编程知识库...

- wincc上位机与1200组态步骤_组态上位机WINCC与PLC通讯连接

- POJ 1236 Network of Schools(强连通 Tarjan+缩点)

- mysql数据库一列多值查询

- 经验之谈—让你看明确block

- ERP项目实施记录02

- 人脸检测之Haar分类器方法

- 序列划分c语言,一篇“get”C语言八大排序算法

- java处理图片的所有类_Java的图片处理工具类

- 湿指纹识别技术 – 机遇与挑战并存

- Cherry机械键盘、开发板、无线鼠标等100份好礼,回帖就送!

- 计算机毕业设计php小说阅读网站

- HUSTOJ特判程序Special Judge使用方法整理

- 202205论文阅读