Android应用安全开发之浅谈网页打开APP

一、网页打开APP简介

Android有一个特性,可以通过点击网页内的某个链接打开APP,或者在其他APP中通过点击某个链接打开另外一个APP(AppLink),一些用户量比较大的APP,已经通过发布其AppLink SDK,开发者需要申请相应的资格,配置相关内容才能使用。这些都是通过用户自定义的URI scheme实现的,不过背后还是Android的Intent机制。Google的官方文档《Android Intents with Chrome》一文,介绍了在Android Chrome浏览器中网页打开APP的两种方法,一种是用户自定义的URI scheme(Custom URI scheme),另一种是“intent:”语法(Intent-based URI)。

第一种用户自定义的URI scheme形式如下:

第二种的Intent-based URI的语法形式如下:

因为第二种形式大体是第一种形式的特例,所以很多文章又将第二种形式叫Intent Scheme URL,但是在Google的官方文档并没有这样的说法。

注意:使用Custom URI scheme给APP传递数据,只能使用相关参数来传递数据,不能想当然的使用scheme://host#intent;参数;end的形式来构造传给APP的intent数据。详见3.1节的说明。

此外,还必须在APP的Androidmanifest文件中配置相关的选项才能产生网页打开APP的效果,具体在下面讲。

二、Custom Scheme URI打开APP

2.1 基本用法

需求:使用网页打开一个APP,并通过URL的参数给APP传递一些数据。

如自定义的Scheme为:

注意: uri要用UTF-8编码和URI编码。

网页端的写法如下:

APP端接收来自网页信息的Activity,要在Androidmanifest.xml文件中Activity的intent-filter中声明相应action、category和data的scheme等。

如在MainActivity中接收从网页来的信息,其在AndroidManifest.xml中的内容如下:

在MainActivity中接收intent并且获取相应参数的代码:

另外还有以下几个API来获取相关信息:

getIntent().getScheme(); //获得Scheme名称

getIntent().getDataString(); //获得Uri全部路径

getIntent().getHost(); //获得host

2.2 风险示例

常见的用法是在APP获取到来自网页的数据后,重新生成一个intent,然后发送给别的组件使用这些数据。比如使用Webview相关的Activity来加载一个来自网页的url,如果此url来自url scheme中的参数,如:jaq://jaq.alibaba.com?load_url=http://www.taobao.com。

如果在APP中,没有检查获取到的load_url的值,攻击者可以构造钓鱼网站,诱导用户点击加载,就可以盗取用户信息。

接2.1的示例,新建一个WebviewActivity组件,从intent里面获取load_url,然后使用Webview加载url:

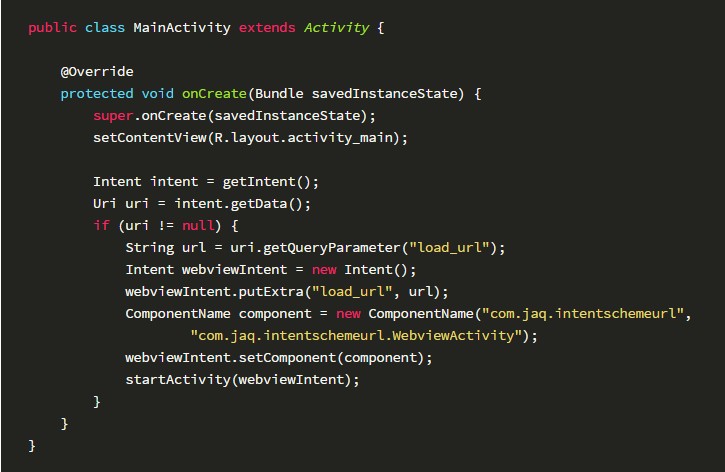

修改MainActivity组件,从网页端的URL中获取load_url参数的值,生成新的intent,并传给WebviewActivity:

网页端:

钓鱼页面:

点击“打开钓鱼网站”,进入APP,并且APP加载了钓鱼网站:

本例建议:

在Webview加载load_url时,结合APP的自身业务采用白名单机制过滤网页端传过来的数据,黑名单容易被绕过。

2.3 阿里聚安全对开发者建议

1、APP中任何接收外部输入数据的地方都是潜在的攻击点,过滤检查来自网页的参数。

2、不要通过网页传输敏感信息,有的网站为了引导已经登录的用户到APP上使用,会使用脚本动态的生成URL Scheme的参数,其中包括了用户名、密码或者登录态token等敏感信息,让用户打开APP直接就登录了。恶意应用也可以注册相同的URL Sechme来截取这些敏感信息。Android系统会让用户选择使用哪个应用打开链接,但是如果用户不注意,就会使用恶意应用打开,导致敏感信息泄露或者其他风险。

三、Intent-based URI打开APP

3.1基本用法

Intent-based URI语法:

注意:第二个Intent的第一个字母一定要大写,不然不会成功调用APP。

如何正确快速的构造网页端的intent?

可以先建个Android demo app,按正常的方法构造自己想打开某个组件的Intent对象,然后使用Intent的toUri()方法,会得到Intent对象的Uri字符串表示,并且已经用UTF-8和Uri编码好,直接复制放到网页端即可,切记前面要加上“intent:”。

如:

结果:

S.load_url是跟的是intent对象的putExtra()方法中的数据。其他类型的数据可以一个个试。如果在demo中的Intent对象不能传递给目标APP的Activity或其他组件,则其Uri形式放在网页端也不可能打开APP的,这样写个demo容易排查错误。

APP端中的Androidmanifest.xml的声明写法同2.1节中的APP端写法完全一样。对于接收到的uri形式的intent,一般使用Intent的parseUri()方法来解析产生新的intent对象,如果处理不当会产生Intent Scheme URL攻击。

为何不能用scheme://host#intent;参数;end的形式来构造传给APP的intent数据?

这种形式的intent不会直接被Android正确解析为intent,整个scheme字符串数据可以使用Intent的getDataSting()方法获取到。

如对于:

在APP中获取数据:

结果是:

由上图可知Android系统自动为Custom URI scheme添加了默认的intent。

要想正确的解析,还需使用Intent的parseUri()方法对getDataString()获取到的数据进行解析,如:

3.2 风险示例

关于Intent-based URI的风险我觉得《Android Intent Scheme URLs攻击》和《Intent Scheme URL attack》这两篇文章写的非常好,基本把该说的都都说了,我就不多说了,大家看这两篇文章吧。

3.3 阿里聚安全对开发者建议

上面两篇文章中都给出了安全使用Intent Scheme URL的方法:

除了以上的做法,还是不要信任来自网页端的任何intent,为了安全起见,使用网页传过来的intent时,还是要进行过滤和检查。

四、参考

[1] Android Intents with Chrome,https://developer.chrome.com/multidevice/android/intents

[2] Intent scheme URL attack,http://drops.wooyun.org/papers/2893

[3] Android Appliaction Secure Design/Secure Coding Guidebook,http://www.jssec.org/dl/android_securecoding_en.pdf

[4] Handling App Links,http://developer.android.com/intl/zh-cn/training/app-links/index.html

[5] Android M App Links: 实现, 缺陷以及解决办法,http://www.jcodecraeer.com/a/anzhuokaifa/androidkaifa/2015/0718/3200.html

[6] Android Intent Scheme URLs攻击,http://blog.csdn.net/l173864930/article/details/36951805

转载于:https://www.cnblogs.com/android-blogs/p/5420336.html

Android应用安全开发之浅谈网页打开APP相关推荐

- Android应用安全开发之浅谈加密算法的坑

<Android应用安全开发之浅谈加密算法的坑> 作者:阿里移动安全@伊樵,@舟海 阿里聚安全,一站式解决应用开发安全问题 Android开发中,难免会遇到需要加解密一些数据内容存 ...

- 【技术分享】Android应用安全开发之浅谈加密算法的坑

<Android应用安全开发之浅谈加密算法的坑> 作者:阿里移动安全@伊樵,@舟海 阿里聚安全,一站式解决应用开发安全问题 Android开发中,难免会遇到需要加解密一些数据内容存到 ...

- Android应用安全开发之浅谈密钥硬编码

Android应用安全开发之浅谈密钥硬编码 作者:伊樵.呆狐@阿里聚安全 1 简介 在阿里聚安全的漏洞扫描器中和人工APP安全审计中,经常发现有开发者将密钥硬编码在Java代码.文件中,这样做会引起很 ...

- Android 应用安全开发之浅谈加密算法

android开发中,难免会遇到需要加解密一些数据内容存到本地文件.或者通过网络传输到其他服务器和设备的问题,但并不是使用了加密就绝对安全了,如果加密函数使用不正确,加密数据很容易受到逆向破解攻击.还 ...

- Android安全开发之浅谈加密算法的坑

Android安全开发之浅谈加密算法的坑 作者:伊樵.舟海@阿里聚安全 Android开发中,难免会遇到需要加解密一些数据内容存到本地文件.或者通过网络传输到其他服务器和设备的问题,但并不是使用了加密 ...

- android应用前端,Android应用开发之浅谈移动前端适配

本文将带你了解Android应用开发之浅谈移动前端适配,希望本文对大家学Android有所帮助 1. 什么是前端适配 从UI展现层面上: 我们期望不同尺寸的设备,页面可以自适应的展示或者进行等比缩放, ...

- Android安全开发之浅谈密钥硬编码

Android安全开发之浅谈密钥硬编码 作者:伊樵.呆狐@阿里聚安全 1 简介 在阿里聚安全的漏洞扫描器中和人工APP安全审计中,经常发现有开发者将密钥硬编码在Java代码.文件中,这样做会引起很大风 ...

- 跨平台开发解决方案浅谈

跨平台开发解决方案浅谈 前言 本文所讨论技术都是基于大前端生态下的 本文所指跨平台概念无特殊说明时泛指跨安卓和ios 用前端工程化技术开发出app也是本文所讲重点 作为用户来说,当然希望使用App的时 ...

- [原创]浅谈移动互联网App兼容性测试

[原创]浅谈移动互联网App兼容性测试 今天要谈的话题,估计各位测试都有感受,移动互联网App兼容性测试,我们到底测试覆盖如何去挑选机型?具体移动App兼容性测试如何开展?是不是应引进像testin这 ...

最新文章

- Axure RP 8.0软件安装教程

- Python中lambda使用简易教程

- php 自动验证 正则表达,使用正则表达式验证登录页面的输入内容

- (数据库系统概论|王珊)第三章关系数据库标准语言SQL:习题

- 8.面向对象-----类和对象

- Sphinx+Scws 搭建千万级准实时搜索应用场景详解

- AI学习笔记(七)图像滤波器、OpenCV算法解析

- PDF文档解析,公司公告信息抽取(附数据集)

- nginx配置ssl证书的方法

- [Soft]软件技术的两个趋势

- data=*(vu16*)addr;的理解?

- opencv使用tensorflow ssd迁移学习 pb文件转pbtxt文件出错

- 常用Excel函数使用示例(分列、VLOOKUP、COUNTIF、AND、绝对引用等)

- 无法打开ONEDRIVE的解决方法【等待验证】

- Rancher+k3s+阿里云流水线详细配置教程

- 部署并安装Discuz

- 解决DedeCMS搜索结果每页显示10条无法修改方法

- 计算机会计期中考试,会计从业资格考试《会计电算化》基础阶段备考题

- php适合用什么苹果笔记本,苹果电脑哪款适合学生

- 流体管道除铁器 磁性过滤器 管道篮式磁棒过滤器

热门文章

- 江苏计算机一级怎么自学,江苏计算机一级自学教程推荐:计算机基础及MS Office应用上机指导(2018年版)...

- Vue+Element+Springboot实现图片上传

- mybatis不等于某个字符串的值_MyBatis 的 4 个妙用,别再踩坑了!

- linux系统下定时备份,在Linux系统中简单地实现定时备份的方法 -电脑资料

- python label background设置成透明_纯Python绘制满满艺术感的山脊地图

- static变量 java

- postgresql中装gis插件_PostgreSQL插件PostGIS安装

- MySQL 限制查询结果的记录数

- Session 'app': Installation did not succeed.The application could not be installed: INSTALL FAILED I

- java - 菱形输出