申请 Let's Encrypt 通配符 HTTPS 证书

一、背景知识

1.1、什么是通配符证书

通配符证书,又叫泛域名证书,一张通配符的证书可以保护一个域名下同级子域名,使他们都变成 https 加密链接,不需要配置一个子域名再申请一个新证书了,而且不限制子域名数量,这也使得随时增加子域名的同时并不需要额外的付费,对于有多个子域名尤其是子域名数量很多的用户,性价比很高,大大的节约了大量的时间和金钱成本。

1.2、什么是 Let’s Encrypt

部署 HTTPS 网站的时候需要证书,证书由 CA 机构签发,大部分传统 CA 机构签发证书是需要收费的,这不利于推动 HTTPS 协议的使用。

Let’s Encrypt 也是一个 CA 机构,但这个 CA 机构是免费的!!!也就是说签发证书不需要任何费用。

Let’s Encrypt 由于是非盈利性的组织,需要控制开支,他们搞了一个非常有创意的事情,设计了一个 ACME 协议,目前该协议的版本是 v1。

那为什么要创建 ACME 协议呢,传统的 CA 机构是人工受理证书申请、证书更新、证书撤销,完全是手动处理的。而 ACME 协议规范化了证书申请、更新、撤销等流程,只要一个客户端实现了该协议的功能,通过客户端就可以向 Let’s Encrypt 申请证书,也就是说 Let’s Encrypt CA 完全是自动化操作的。

任何人都可以基于 ACME 协议实现一个客户端,官方推荐的客户端是 Certbot 。

官方客户端列表请查看 https://letsencrypt.org/docs/client-options/ 。

二、证书申请(certbot)

2.1、系统确定

我们使用的是 aws 的 lightsail 服务创建的系统,系统是 CentOS 7。

2.2、工具安装

首先给系统添加 epel 源。

curl -o /etc/yum.repos.d/epel-7.repo https://mirrors.aliyun.com/repo/epel-7.repo安装证书申请工具 Certbot。

yum install -y certbot2.3、证书申请

certbot certonly -d *.wzlinux.com --manual \

--preferred-challenges dns \

--server https://acme-v02.api.letsencrypt.org/directory- --manual交互式获取,

- --preferred-challenges dns使用DNS验证的方式(泛域名只能使用DNS验证),如果取消此选项,将会默认使用 http 形式认证(.well-known),

- --server指明支持acme-v02的Server地址,默认是acme-v01的地址。

申请过程如下,为了确保域名是在你的管理权限之内,我们中间需要做一条 TXT 的 DNS 解析。

Saving debug log to /var/log/letsencrypt/letsencrypt.log

Plugins selected: Authenticator manual, Installer None

Enter email address (used for urgent renewal and security notices) (Enter 'c' to

cancel): wangzan18@126.com

Starting new HTTPS connection (1): acme-v02.api.letsencrypt.org- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Please read the Terms of Service at

https://letsencrypt.org/documents/LE-SA-v1.2-November-15-2017.pdf. You must

agree in order to register with the ACME server at

https://acme-v02.api.letsencrypt.org/directory

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

(A)gree/(C)ancel: A- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Would you be willing to share your email address with the Electronic Frontier

Foundation, a founding partner of the Let's Encrypt project and the non-profit

organization that develops Certbot? We'd like to send you email about our work

encrypting the web, EFF news, campaigns, and ways to support digital freedom.

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

(Y)es/(N)o: N

Obtaining a new certificate

Performing the following challenges:

dns-01 challenge for wzlinux.com- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

NOTE: The IP of this machine will be publicly logged as having requested this

certificate. If you're running certbot in manual mode on a machine that is not

your server, please ensure you're okay with that.Are you OK with your IP being logged?

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

(Y)es/(N)o: Y- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Please deploy a DNS TXT record under the name

_acme-challenge.wzlinux.com with the following value:Fd-T8Q_R_9k4UqerXohPkTWu-aZOaU0mxxozERPRU5MBefore continuing, verify the record is deployed.

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Press Enter to Continue

Waiting for verification...

Cleaning up challenges

Resetting dropped connection: acme-v02.api.letsencrypt.orgIMPORTANT NOTES:- Congratulations! Your certificate and chain have been saved at:/etc/letsencrypt/live/wzlinux.com/fullchain.pemYour key file has been saved at:/etc/letsencrypt/live/wzlinux.com/privkey.pemYour cert will expire on 2019-09-04. To obtain a new or tweakedversion of this certificate in the future, simply run certbotagain. To non-interactively renew *all* of your certificates, run"certbot renew"- Your account credentials have been saved in your Certbotconfiguration directory at /etc/letsencrypt. You should make asecure backup of this folder now. This configuration directory willalso contain certificates and private keys obtained by Certbot somaking regular backups of this folder is ideal.- If you like Certbot, please consider supporting our work by:Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donateDonating to EFF: https://eff.org/donate-le我们看到上面有一条 DNS 解析需求,我这里是在阿里云进行设定的。

解析好之后,我们在服务器上面验证一下解析记录。

[root@ip-172-26-5-120 ~]# dig -t txt _acme-challenge.wzlinux.com; <<>> DiG 9.9.4-RedHat-9.9.4-73.el7_6 <<>> -t txt _acme-challenge.wzlinux.com

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 47252

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 1;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 4096

;; QUESTION SECTION:

;_acme-challenge.wzlinux.com.INTXT;; ANSWER SECTION:

_acme-challenge.wzlinux.com. 58INTXT"Fd-T8Q_R_9k4UqerXohPkTWu-aZOaU0mxxozERPRU5M";; Query time: 0 msec

;; SERVER: 172.26.0.2#53(172.26.0.2)

;; WHEN: Thu Jun 06 07:04:07 UTC 2019

;; MSG SIZE rcvd: 1122.4、证书查看

[root@ip-172-26-5-120 ~]# ll /etc/letsencrypt/live/wzlinux.com/

total 4

lrwxrwxrwx. 1 root root 35 Jun 6 06:53 cert.pem -> ../../archive/wzlinux.com/cert1.pem

lrwxrwxrwx. 1 root root 36 Jun 6 06:53 chain.pem -> ../../archive/wzlinux.com/chain1.pem

lrwxrwxrwx. 1 root root 40 Jun 6 06:53 fullchain.pem -> ../../archive/wzlinux.com/fullchain1.pem

lrwxrwxrwx. 1 root root 38 Jun 6 06:53 privkey.pem -> ../../archive/wzlinux.com/privkey1.pem

-rw-r--r--. 1 root root 692 Jun 6 06:53 README2.5、证书使用

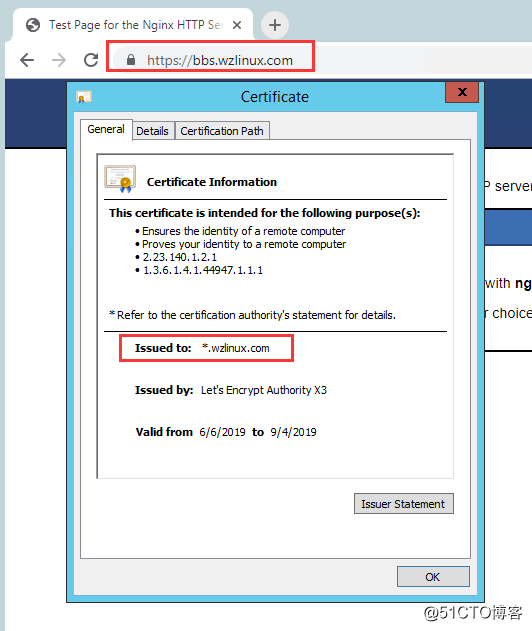

我们这里以 nginx 服务为例,配置证书,nginx 的配置文件为下:

server{listen 443 ssl http2;#listen [::]:443 ssl http2;server_name bbs.wzlinux.com bbs1.wzlinux.com;index index.html index.htm index.php default.html default.htm default.php;root /usr/share/nginx/html/;ssl on;ssl_certificate /etc/letsencrypt/live/wzlinux.com/fullchain.pem;ssl_certificate_key /etc/letsencrypt/live/wzlinux.com/privkey.pem;ssl_session_timeout 5m;ssl_protocols TLSv1 TLSv1.1 TLSv1.2;ssl_prefer_server_ciphers on;ssl_ciphers "EECDH+CHACHA20:EECDH+CHACHA20-draft:EECDH+AES128:RSA+AES128:EECDH+AES

256:RSA+AES256:EECDH+3DES:RSA+3DES:!MD5";ssl_session_cache builtin:1000 shared:SSL:10m;# openssl dhparam -out /usr/local/nginx/ssl/dhparam.pem 2048#ssl_dhparam /usr/local/nginx/ssl/dhparam.pem;#error_page 404 /404.html;# Deny access to PHP files in specific directory#location ~ /(wp-content|uploads|wp-includes|images)/.*\.php$ { deny all; }location ~ .*\.(gif|jpg|jpeg|png|bmp|swf)${expires 30d;}location ~ .*\.(js|css)?${expires 12h;}location ~ /.well-known {allow all;}location ~ /\.{deny all;}access_log off;

}server{listen 80;server_name bbs.wzlinux.com;return 301 https://$server_name$request_uri;

}查看访问结果如下:

2.6、证书更新

可以使用指令certbot renew进行更新,添加一个定时任务。

[root@ip-172-26-5-120 ~]# certbot renew

Saving debug log to /var/log/letsencrypt/letsencrypt.log- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Processing /etc/letsencrypt/renewal/wzlinux.com.conf

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

Cert not yet due for renewal- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -The following certs are not due for renewal yet:/etc/letsencrypt/live/wzlinux.com/fullchain.pem expires on 2019-09-04 (skipped)

No renewals were attempted.

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -定时任务。

30 1 10 * * /usr/bin/certbot renew && systemctl reload nginx2.7、证书申请(Docker)

如果装有 docker 环境的话,也可以用 docker 镜像来获取证书,只需一行命令即可。

docker run -it --rm --name certbot \

-v "/etc/letsencrypt:/etc/letsencrypt" \

-v "/var/lib/letsencrypt:/var/lib/letsencrypt" \

certbot/certbot certonly --manual -d '*.wzlinux.com'具体步骤和上面一致。

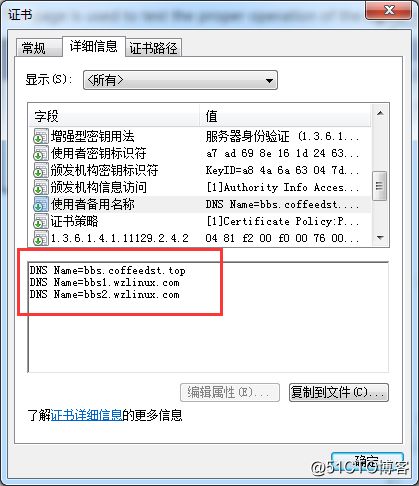

2.8、申请多域名

使用此方法,我们也可以申请多域名的证书,比如我申请的这个:

certbot certonly -d bbs1.wzlinux.com,bbs2.wzlinux.com,bbs.coffeedst.top \

--manual --preferred-challenges dns \

--server https://acme-v02.api.letsencrypt.org/directory如果不想做DNS解析,可以去掉选项--preferred-challenges dns,直接使用 http 认证。

三、证书申请(acme.sh)

参考地址,也非常简单

https://github.com/Neilpang/acme.sh

3.1、Install online

curl https://get.acme.sh | sh3.2、Just issue a cert

申请单域名:

acme.sh --issue -d example.com -w /home/wwwroot/example.com申请多域名在一个证书:

acme.sh --issue -d example.com -d www.example.com -d cp.example.com -w /home/wwwroot/example.com3.3、Install the cert to Apache/Nginx etc.

Apache example:

acme.sh --install-cert -d example.com \

--cert-file /path/to/certfile/in/apache/cert.pem \

--key-file /path/to/keyfile/in/apache/key.pem \

--fullchain-file /path/to/fullchain/certfile/apache/fullchain.pem \

--reloadcmd "service apache2 force-reload"Nginx example:

acme.sh --install-cert -d example.com \

--key-file /path/to/keyfile/in/nginx/key.pem \

--fullchain-file /path/to/fullchain/nginx/cert.pem \

--reloadcmd "service nginx force-reload"3.4、Automatic DNS API integration

If your DNS provider supports API access, we can use that API to automatically issue the certs.

You don't have to do anything manually!

https://github.com/Neilpang/acme.sh/wiki/dnsapi

转载于:https://blog.51cto.com/wzlinux/2405940

申请 Let's Encrypt 通配符 HTTPS 证书相关推荐

- 申请Let's Encrypt通配符HTTPS证书(转)

2019独角兽企业重金招聘Python工程师标准>>> 首先声明,转载自:https://my.oschina.net/kimver/blog/1634575,感谢原创作者,我修改了 ...

- acme.sh使用阿里云DNS申请Let’s Encrypt的https证书

环境: centos7 前置条件: 域名(在阿里云购买一个最低的域名即可) acme 脚本 阿里云云账号AccessKey ID和AccessKey Secret(参考阿里云官方文档进行申请)如何获取 ...

- acme.sh申请Let‘s Encrypt 免费HTTPS证书

1.安装acme.sh(新的操作流程已更新,更新时间2022-10-14) 该文档基于ubuntu 20.04操作,基本大同小异,这里附上官方文档供对比参考,如果出现其他问题的可以邮箱留言 14067 ...

- sdm 使用阿里云域名申请 Let’s Encrypt 通配符 域名证书

安装acme 进入 套件中心 点击安装 Git Server 之后进入SSh会使用git命令 方法1--------------------------------------- 获取代码 git c ...

- 申请Let’s Encrypt通配符证书

声明:本文全部内容为原创内容,禁止在未经授权的情况下进行任何二次创作和修改,转载请注明出处. 摘要 这篇文章将会介绍如何申请Let's Encrypt通配符证书. 步骤一:下载certbot客户端 在 ...

- acme.sh申请Let‘s encrypt泛域名证书Docker化部署

acme.sh申请Let's encrypt泛域名证书Docker化部署 一:手动安装acme.sh 二:申请证书 2.1 DNSAPI申请方式 2.2 DNS手动校验方式 2.3 HTTP校验方式申 ...

- let‘s encrypt免费https证书(certbot)

let's encrypt免费https证书(certbot) 准备工作 访问let's encrypt官网 具体配置步骤 第一步,以具有 sudo 权限的用户身份通过 SSH 连接到运行您的 H ...

- Let‘s Encrypt 免费Https证书

参考文章:Let's Encrypt,免费好用的 HTTPS 证书 先放官网 Let's Encrypt Let's Encrypt 是免费.自动化.开放的证书签发服务, 它得到了 Mozilla.C ...

- wordpress个人博客申请Let’s Encrypt免费SSL证书

最近,在网上火透半边天的,非 Let's Encrypt 的免费SSL证书莫属了.Let's Encrypt 是一个将于2015年末推出的数字证书认证机构,将通过旨在消除当前手动创建和安装证书的复杂过 ...

最新文章

- python模拟高并发_Python基于gevent实现高并发代码实例

- Exchange Server 2013 规划系列之日志容量规划、数据库容量规划

- 游戏中子弹的工作原理

- 44 个 JavaScript 变态题解析

- SpringCloud学习笔记(1)- Spring Cloud Alibaba

- 云财经服务器维护,云财经服务器维护

- CREAMy简洁大气模板Typecho主题

- python-random种子

- 双塔模型的瓶颈究竟在哪?

- 微软开发无人店技术叫阵Amazon Go,以后沃尔玛也能拿了就走?

- Radware;医疗行业数字转型5大关键注意事项

- apache-apollo Dockfile 镜像制作

- HttpSession概述

- 51单片机自学--PWM波占空比程序解释

- 网易面试题,小易沉迷游戏

- python识别屏幕内容_python之屏幕抓取

- Faster R-CNN论文翻译——中英文对照

- 我喜欢的LaTex编辑器

- 罗技mx5000驱动安装,实现所有功能(不用罗技原装接收器)

- iOS的横竖屏切换旋转(禁自动旋转)