Xshell dns tunnel攻击

该域名还会向多个超长域名做渗出,且域名采用了 DGA 生成算法,通过 DNS 解析时渗出数据。

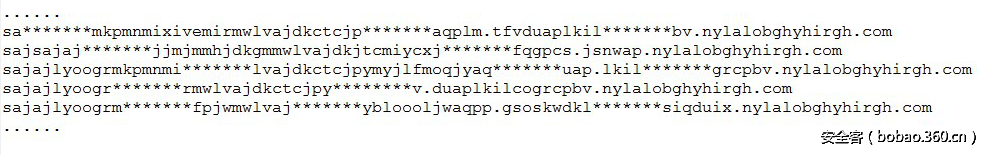

部分生成域名如下:

sajajlyoogrmkjlkmosbxowcrmwlvajdkbtbjoylypkoldjntglcoaskskwfjcolqlmcriqctjrhsltakoxnnmtlvdpdpcwhpgnet.nylalobghyhirgh.com sajajlyoogrmkkmhncrjkingvmwlvajdketeknvbwfqppgkbtdlcj.esjsnwhjmjglnoksjmctgrlyhsgmgveqmrexmloppylmpl.nylalobghyhirgh.com sajajlyoogrmkpmnmixivemirmwlvajdkctcjpymyjlfmoqjyaqplm.tfvduaplkilcogrcpbv.nylalobghyhirgh.com sajajlyoogrmkdjhrgpcllwanowlvajdkftfjcxlyokpmancxmqnpkrnwdx.dlpqjnholroqctarosbtpq.nylalobghyhirgh.com sajajlyoogrmkjjmjmmhjdkgmmwlvajdkjtcmiycxjlppolisfqgpcs.jsnwap.nylalobghyhirgh.com sajajlyoogrmkpmnmixivemirmwlvajdkctcjpymyjlfmoqjyaqplmtfvduap.lkilcogrcpbv.nylalobghyhirgh.com sajajlyoogrmkpmnmixivemirmwlvajdkctcjpymyjlfmoqjyaqplmtfv.duaplkilcogrcpbv.nylalobghyhirgh.com sajajlyoogrmkeloufodqfpjwmwlvajdkctmkcydybloooljwaqpp.gsoskwdkljlmkoksiqduix.nylalobghyhirgh.com sajajlyoogrmkdmkporgujqmumwlvajdkctgjewiufqoppkotelgmovfvexem.lmaklmoxgoftfrcsbtgkayiohuevhknnevkj.nylalobghyhirgh.com sajajlyoogrmkmliwgmgoooavmwlvajdkctckcwgvmjkjbpivjmgmc.udvnyamjmmjlmoxhvaphjencqasmmbsfv.nylalobghyhirgh.com sajajlyoogrmkglhsnqnmkkpqmwlvajdkctckcwgvmjkjbpivjmgmcudvnyamj.mmjlmoxhvaphjencqasmmbsfv.nylalobghyhirgh.com sajajlyoogrmkekbsbnowiwnsmwlvajdkctomcymyklhmdjpxbplqkrb.snwekokgllmoxapeubsorotbkhynnktft.nylalobghyhirgh.com sajajlyoogrmkdjhrgpcllwanowlvajdkftfjcxlyokpmancxmqnpkrnwdxdl.pqjnholroqctarosbtpq.nylalobghyhirgh.com sajajlyoogrmklkjqgxdxbxiymwlvajdkctckcwgvmjkjbpivjmgmc.udvnyamjmmjlmoxhvaphjencqasmmbsfv.nylalobghyhirgh.com sajajlyoogrmkpmnmixivemirmwlvajdkctcjpymyjlfmoqjyaq.plmtfvduaplkilcogrcpbv.nylalobghyhirgh.com

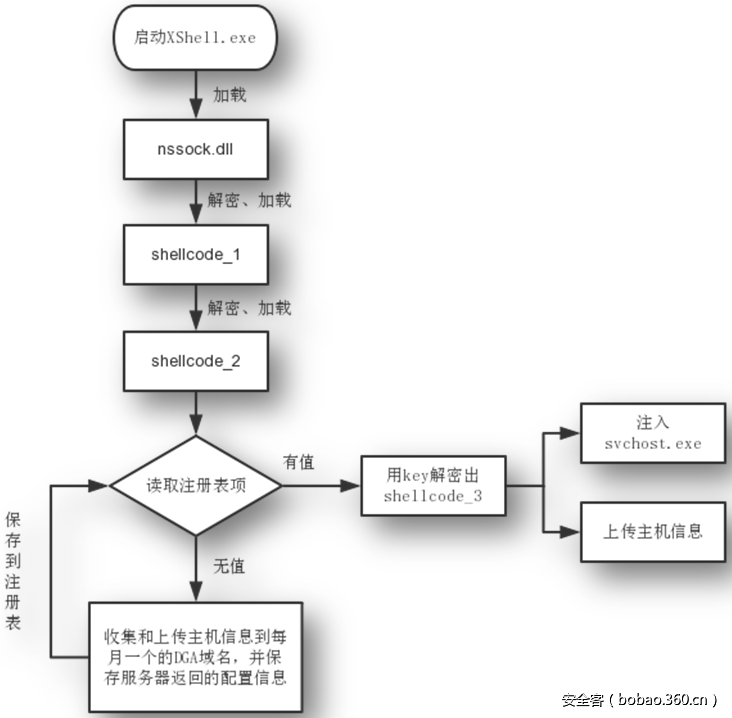

基本流程

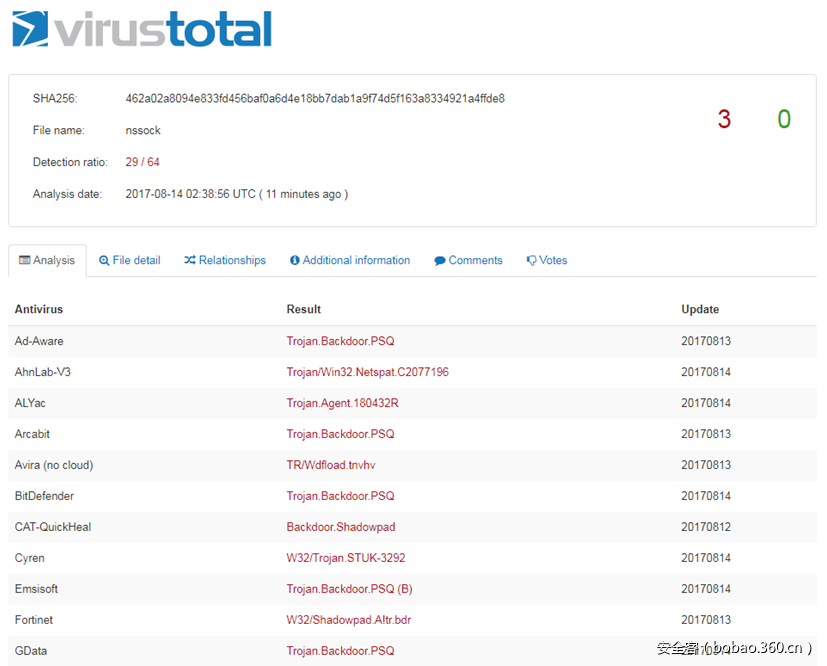

Xshell 相关的用于网络通信的组件 nssock2.dll 被发现存在后门类型的代码,DLL 本身有厂商合法的数字签名,但已经被多家安全厂商标记为恶意:

每个月通过特定算法生成一个新的控制域名,目前部分已经被作者注册

2017-06 vwrcbohspufip.com

2017-07 ribotqtonut.com

2017-08 nylalobghyhirgh.com

2017-09 jkvmdmjyfcvkf.com

2017-10 bafyvoruzgjitwr.com

2017-11 xmponmzmxkxkh.com

2017-12 tczafklirkl.com

存在后门版本(已验证)

Xshell Build 5.0.1322

Xshell Build 5.0.1325

Xmanager Enterprise 5.0 Build 1232

Xmanager 5.0 Build 1045

Xftp 5.0 Build 1218

Xftp 5.0 Build 1221

Xlpd 5.0 Build 1220

PS:国内大量下载站,目前都是上述有问题的版本。

行为特征

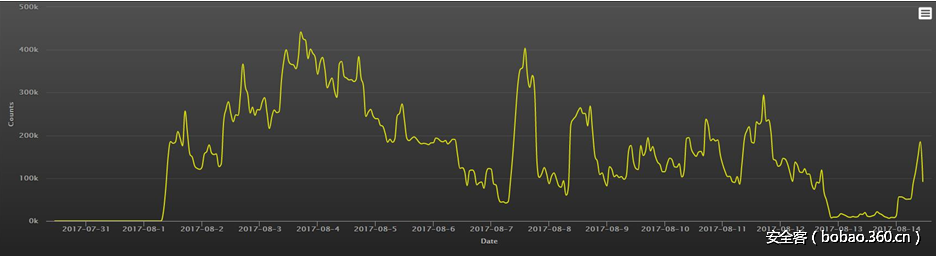

存在后门的版本会向 nylalobghyhirgh.com 发起请求,一天的访问量超过 800 万,除了官方版本强制更新,恐怕也找不到其他途径有这么多的量了。

数据来源:360网络安全研究院

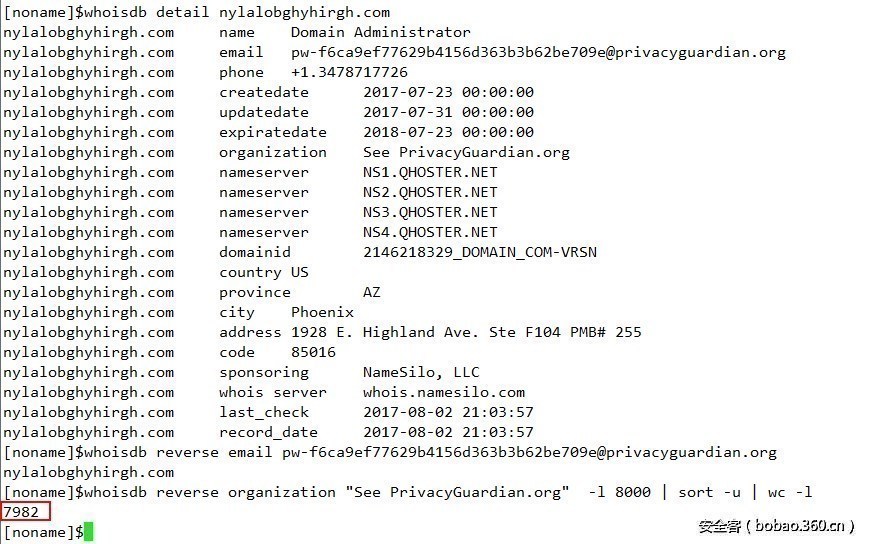

域名 whois 信息,该域名开启了隐私保护。

数据来源:360网络安全研究院

数据传输疑似通过 DNS 外带

数据来源:360网络安全研究院

没有问题的版本

Xmanager Enterprise Build 1236

Xmanager Build 1049

Xshell Build 1326

Xftp Build 1222

Xlpd Build 1224

https://download.netsarang.com

解决办法

去官方网站下载最新版本。最新 Builds 下载地址:https://www.netsarang.com/download/software.html

如果之前是从有问题版本升级到最新的,有可能信息已经泄露,保险起见建议修改密码,目前仅能证明该程序获取了(用户名、主机名、网络信息等),其他信息还在进一步核实。

目前 Xshell 最高版本为 Xshell 5 Build 1326,该版本更新于 2017 年 8 月 5 日。

NetSarang 官方回复

1322 版本存在后门。我们发布了 1326 版本修复了这个后门问题。请立即更新避免继续受到该问题的影响。

简介

Xshell 是一款强大、著名的终端模拟软件,被广泛的用于服务器运维和管理,Xshell 支持 SSH,SFTP,TELNET,RLOGIN 和 SERIAL 功能。它提供业界领先的性能和强大功能,在免费终端模拟软件中有着不可替代的地位。企业版中拥有更专业的功能,其中包括:标签式的环境,动态端口转发,自定义键映射,用户定义按钮,VB 脚本和用于显示 2 byte 字符和支持国际语言的 UNICODE 终端。

Xshell 提供许多用户友好的,在其他终端终端模拟软件没有的功能。这些功能包括:通过拖放文件进行 Zmodem 文件上传,简单模式,全屏模式,透明度选项和自定义布局模式下载 Zmodem 文件。使用 Xshell 执行终端任务节省时间和精力。

转载于:https://www.cnblogs.com/bonelee/p/7850493.html

Xshell dns tunnel攻击相关推荐

- iodine免费上网——本质就是利用dns tunnel建立tcp,然后tcp proxy来实现通过访问虚拟dns0网卡来访问你的dns 授权server...

我的命令: server端: sudo iodined -P passwd -f -DD 10.0.0.100 abc.com client端(直连模式,-r表示使用xxx.abc.com的xxx来转 ...

- DNS tunnel的原理及实战

DNS tunnel的原理及实战 摘自:http://netsec.ccert.edu.cn/zhengming/2011/11/01/%E8%BD%AC%E8%BD%BD%EF%BC%9Adns-t ...

- DNS重绑定DNS Rebinding攻击

DNS重绑定DNS Rebinding攻击 在网页浏览过程中,用户在地址栏中输入包含域名的网址.浏览器通过DNS服务器将域名解析为IP地址,然后向对应的IP地址请求资源,最后展现给用户.而对于域名所有 ...

- python dig trace 功能实现——通过Querying name server IP来判定是否为dns tunnel

dns tunnel确认方法,查询子域名最终的解析地址: 使用方法:python dig_trace.py "<7cf1e56b 67fc90f8 caaae86e 0787e907 ...

- dnscapy使用——本质上是建立ssh的代理(通过dns tunnel)

git clone https://github.com/cr0hn/dnscapy.git easy_install Scapy 服务端: python dnscapy_server.py a.fr ...

- MDNS的漏洞报告——mdns的最大问题是允许广域网的mdns单播查询,这会暴露设备信息,或者被利用用于dns放大攻击...

Vulnerability Note VU#550620 Multicast DNS (mDNS) implementations may respond to unicast queries ori ...

- DNS Tunnel判定方法

DNS Tunnel判定方法: 1.查询DNS请求的域名是否存在备案: 2.查询DNS请求的域名情报信息(以及域名的alex排名): 3.查看相同主域名下子域名编码格式及长度:(存在Base32和Ba ...

- 使用香浓熵实现DNS Tunnel检测

最近抽了些时间研究了一下BIND(Linux DNS)日志,希望能通过DNS查询查询日志发现一些黑客入侵的蛛丝马迹. 黑客在入侵服务器之后,往往需要将目标系统中核心的信息资产传回,而传输往往会遇到防火 ...

- github博客突然无法访问_紫菜头博客被DNS污染攻击关站

原标题:紫菜头博客被DNS污染攻击关站 近日,网赚圈老牌博客"紫菜头博客"站长爆料,网站这阵子持续遭遇勒索攻击,随后网站域名也DNS污染,彻底被搞垮了,以后网站关站,不玩了,之前, ...

最新文章

- redis 突然大量逐出导致读写请求block

- STM32使用非8M晶振时如何修改代码

- 怎么更新android 10.0,Android 10.0(Q OS)系统升级计划Androi

- 软件或jar包等名字里的GA意思

- Android下拉刷新效果实现

- bash: shasum: command not found

- python猜猜我是几,我在python中猜数游戏的问题

- F5 虚拟机下载 和 试用Key 申请

- 【Java编程】建立一个简单的JDBC连接-Drivers, Connection, Statement and PreparedStatement

- 类与对象- 课后作业1

- ARM开发5.3.6 基础实训( 2 ) 单个 LED 显示单个按键的状态--LPC21XX

- C++ 基类指针和派生类指针之间的转换

- android 组件暴露风险,Activity组件暴露导致本地拒绝服务

- VC++通过查看ReactOS开源代码,解决完整路径dll加载失败问题(附源码)

- 某代工大厂的勒索病毒处理案例

- ASP.NET Web应用程序发布到IIS

- 正易判讀 6-1 韓長庚 著

- mv150us无线网卡驱动linux,水星MW150US安装Linux驱动

- oracle spa性能测试,SPA for 11g 分析性能

- 自定义滚动条使用(scrollbar样式设置)

热门文章

- 解决-Dmaven.multiModuleProjectDirectory system property is not set. Check $M2_HOME environment variabl

- sas数据集怎么导出_PCA算法 | 数据集特征数量太多怎么办?用这个算法对它降维打击!...

- 计算机应用技术适合女孩学吗,2021计算机应用技术女生学难吗

- java 实现部门树_(java实现)哈夫曼(Huffman)树编码(自编压缩项目基础)

- react native 报错:cannot read property 'length' of undefined

- 【聊透SpringMVC】自学java和三大框架要多久

- %fplot('Untitled1',[-1,2])画图

- 习题2.5 两个有序链表序列的合并 (15 分)

- python链表怎么定义_码哥聊Python数据结构--链表

- 强制类型转换规则 java_Java学习——第002天学习笔记整理