SEED实验系列:Collabtive系统SQL注入实验

本课程原文链接为:https://www.shiyanlou.com/courses/291,实验楼已经为此课程的实践提供了在线实验环境,想要尝试体验的,可以直接前往实验楼进行实践操作。

你能够喜欢我们的课程,让我们感到异常高兴,我们也非常欢迎你将本课程分享给更多的人,我们唯一的要求就是请保留我们的课程原文链接。

一、实验描述

SQL注入漏洞的代码注入技术,利用web应用程序和数据库服务器之间的接口。通过把SQL命令插入到Web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令。

二、实验背景

在这个实验中,我们利用的web应用程序称为Collabtive,禁用Collabtive的若干对策。这样我们就创建了一个容易受到SQL注入攻击的Collabtive版本。经过我们的人工修改,可以捕捉许多web开发人员的常见错误。在本实验室学生的目标是找到方法来利用SQL注入漏洞,证明可以通过攻击的伤害,和掌握的技术,可以帮助抵御这类攻击。

三、预备知识

1、SQL语言

结构化查询语言(Structured Query Language)简称SQL:是一种特殊目的的编程语言,是一种数据库查询和程序设计语言,用于存取数据以及查询、更新和管理关系数据库系统;同时也是数据库脚本文件的扩展名

常见SQL语句

2、SQL注入

SQL注入:SQL注入能使攻击者绕过认证机制,完全控制远程服务器上的数据库。SQL是结构化查询语言的简称,它是访问数据库的事实标准。目前,大多数Web应用都使用SQL数据库来存放应用程序的数据。几乎所有的Web应用在后台都使用某种SQL数据库。跟大多数语言一样,SQL语法允许数据库命令和用户数据混杂在一起的。如果开发人员不细心的话,用户数据就有可能被解释成命令,这样的话,远程用户就不仅能向Web应用输入数据,而且还可以在数据库上执行任意命令了。

sql注入原理讲解

3、SQL注入危害

非法读取、篡改、添加、删除数据库中的数据。

盗取用户的各类敏感信息,获取利益。

通过修改数据库来修改网页上的内容。

私自添加或删除账号。

注入木马等等。

4、环境搭建

启动mysql:

sudo mysqld_safe启动Apache:

sudo service apache2 start密码:dees配置DNS:

sudo vim /etc/hosts按i进入编辑模式,编辑文件

编辑完成后按Esc退出编辑

完成后使用 :wq 保存并退出

配置网站文件:

sudo vim /etc/apache2/conf.d/lab.confsudo service apache2 restart 重启服务访问测试:http://www.sqllabcollabtive.com

用户名:admin;密码:admin

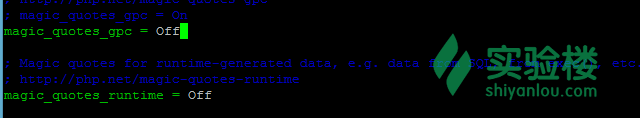

关闭php配置策略:

sudo vim /etc/php5/apache2/php.ini把magic_quotes_gpc=On 改为 magic_quotes_gpc = Off

关于magic_quotes_off函数:

对于magic_quotes_gpc=on的情况, 我们可以不对输入和输出数据库的字符串数据作addslashes()和stripslashes()的操作,数据也会正常显示;

如果此时你对输入的数据作了addslashes()处理,那么在输出的时候就必须使用stripslashes()去掉多余的反斜杠。

对于PHP magic_quotes_gpc=off 的情况

必须使用addslashes()对输入数据进行处理,但并不需要使用stripslashes()格式化输出,因为addslashes()并未将反斜杠一起写入数据库,只是帮助mysql完成了sql语句的执行。

科普

四、实验内容

1、lab1 select语句的sql注入

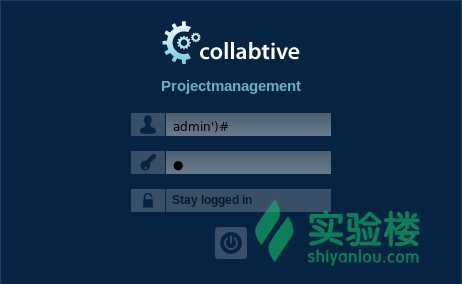

访问:www.sqllabcollabtive.com;当我们知道用户而不知道到密码的时候,我们可以怎么登陆?

查看登陆验证文件:

sudo vim /var/www/SQL/Collabtive/include/class.user.php设置行号 :set number

查找 :/keyword

找到其中第375行

$sel1 = mysql_query ("SELECT ID, name, locale, lastlogin, gender, FROM user WHERE (name = '$user' OR email = '$user') AND pass = '$pass'");这一句就是我们登录时,后台的sql语句;我们可以构造一个语句,在不知道密码的情况下登陆;

$sel1 = mysql_query ("SELECT ID, name, locale, lastlogin, gender, FROM user WHERE (name = '$user ') #' OR email = '$user') AND pass = '$pass'");修改完后重启一下服务器:

sudo sudo service apache2 restart我们在$user后面加上) # 这样就会只验证用户名,后面的会被#注释

点击登陆以后,我们就可以绕过密码直接登录:

思考:

你是否可以找到一个方法来修改数据库(仍然使用上述SQL查询)?

例如,你能添加一个新的登陆用户,或删除现有的用户?显然,上述的SQL语句是一个查询只陈述,并且不能更新数据库。但是,使用SQL注入,你可以把上面的语句分割为两个语句,后面是更新语句。

请试试这个方法,看看是否可以成功地更新数据库?

答案:

说实话,我们都无法达到更新的目标。这是因为在MySQL中实现的特定的防御机制。在报告中,你应该告诉我们你有什么企图以修改数据库。你应该找出原因的攻击失败,是什么机制在MySQL中阻止这种攻击。

登陆用户名:

admin') union update user set name='test' #登陆密码:随意的字符

登陆失败

2、原因解释

MySQL机制:update不支持union语法。

3、lab2 update语句的sql注入

Collabtive平台中可以更新用户信息,我们要实现通过自己的用户去修改别人的用户信息;

访问用户编辑链接:http://www.sqllabcollabtive.com/manageuser.php?action=editform&id=1

在Collabtive web应用程序中,如果用户想更新他们的个人资料,他们可以去我的帐户,单击编辑链接,然后填写表格以更新资料信息。在用户发送更新请求到服务器,一个UPDATE SQL语句将建造在include/class.user.php。这句话的目的是修改用户表中的当前用户的配置信息。 有一个在这个SQL语句中的SQL注入漏洞;

sudo vim /var/www/SQL/Collabtive/include/class.user.php我们可以找到如下的代码

function edit($id, $name, $realname, $email, $tel1, $tel2, $company,$zip, $gender, $url, $address1, $address2, $state,$country, $tags, $locale, $avatar = "", $rate = 0.0){$name = mysql_real_escape_string($name);$realname = mysql_real_escape_string($realname);//modified for SQL Lab//$company = mysql_real_escape_string($company);$email = mysql_real_escape_string($email);// further escaped parameters removed for brevity...$rate = (float) $rate;$id = (int) $id;if ($avatar != ""){$upd = mysql_query("UPDATE user SET name='$name', email='$email',tel1='$tel1', tel2='$tel2', company='$company',zip='$zip', gender='$gender', url='$url',adress='$address1', adress2='$address2',state='$state', country='$country',tags='$tags', locale='$locale',avatar='$avatar', rate='$rate' WHERE ID = $id");}else{// same query as above minus setting avatar; removed for// brevity}if ($upd){$this->mylog->add($name, 'user', 2, 0);return true;}else{return false;}}我们会发现sql语句为:SELECT ID WHERE name='$user',并且company的位置是存在注入漏洞,原理同lab1。

这样我们就可以越权来修改其他用户的信息及密码;我们使用任意用户,如: bob bob 进行登录;

在编辑用户的位置:user 填 ted 用户; Company 处填:

', `pass` = '9d4e1e23bd5b727046a9e3b4b7db57bd8d6ee684' WHERE ID = 4 # '注:这里的 9d4e1e23bd5b727046a9e3b4b7db57bd8d6ee684 就是pass的md5值;点击修改,然后我们退出当前用户,使用ted用户登录,这个时候ted用户的密码应该是pass;

五、防御策略

SQL注入漏洞的根本问题是数据与代码的分离失败,因此我们可以针对这个原因进行防御

1、防御策略1

防御转义特殊字符使用,默认开启magic_quotes_gpc,将magic_quotes_gpc值设为On。

sudo vim /etc/php5/apache2/php.inisudo service apache2 restart科普:magic_quotes_gpc防注入方法

2、防御策略2--避免使用特殊字符

MySQL提供一个函数 mysql_real_escape_string(),这个函数可以用来过滤一些特殊字符;如\x00, \n, \r, \, ', " and \x1a;

科普:mysql_real_escape_string()

代码防御示例:

sudo vim /var/www/SQL/Collabtive/include/class.user.php修改为如下:

// This code was provided by the lab's author Wenliang Du, of Syracuse// University under the GNU Free Documentation Licensefunction login($user, $pass){if (!$user){return false;}// modification fixed$user = mysql_real_escape_string($user);$pass = mysql_real_escape_string($pass);$pass = sha1($pass);$sel1 = mysql_query("SELECT ID, name, locale, lastlogin, genderFROM user WHERE (name = '$user' ORemail = '$user') AND pass = '$pass'");$chk = mysql_fetch_array($sel1);if ($chk["ID"] != ""){// New user session object and cookie creation code// removed for brevityreturn true;}else{return false;}}以及编辑用户代码:

function edit($id, $name, $realname, $email, $tel1, $tel2, $company,$zip, $gender, $url, $address1, $address2, $state,$country, $tags, $locale, $avatar = "", $rate = 0.0){$name = mysql_real_escape_string($name);$realname = mysql_real_escape_string($realname);// modification fixed$company = mysql_real_escape_string($company);$email = mysql_real_escape_string($email);// further escaped parameters removed for brevity...$rate = (float) $rate;$id = (int) $id;if ($avatar != ""){$upd = mysql_query("UPDATE user SET name='$name', email='$email',tel1='$tel1', tel2='$tel2', company='$company',zip='$zip', gender='$gender', url='$url',adress='$address1', adress2='$address2',state='$state', country='$country',tags='$tags', locale='$locale',avatar='$avatar', rate='$rate' WHERE ID = $id");}else{// same query as above minus setting avatar; removed for// brevity}if ($upd){$this->mylog->add($name, 'user', 2, 0);return true;}else{return false;}}3、防御策略3--数据与sql语句的分离

通过SQL逻辑分离来告诉数据库到底是哪部分是数据部分,哪一部分是SQL语句部分;

提供以新的new mysqli()函数, 将这个函数写入config/standary/config.php文件:

sudo vim /var/www/SQL/Collabtive/include/class.user.php修改代码如下:

// This code was provided by the lab's author Wenliang Du, of Syracuse// University under the GNU Free Documentation Licensefunction login($user, $pass){if (!$user){return false;}// using prepared statements// note that $conn is instantiated in the datenbank class found in// ./class.datenbank.php. this may need to be passed in, but we// will assume we have access to it for the sake of brevity$stmt = $conn->prepare("SELECT ID,name,locale,lastlogin,gender FROM userWHERE (name=? OR email=?) AND pass=?");$stmt->bind_param("sss", $user, $user, sha1($pass));$stmt->execute();$stmt->bind_result($bind_ID, $bind_name, $bind_locale, $bind_lastlogin,$bind_gender);$chk = $stmt->fetch();if ($bind_ID != ""){// New user session object and cookie creation code// removed for brevityreturn true;}else{return false;}}以及编辑用户处的代码:

// This code was provided by the lab's author Wenliang Du, of Syracuse// University under the GNU Free Documentation Licensefunction edit($id, $name, $realname, $email, $tel1, $tel2, $company, $zip,$gender, $url, $address1, $address2, $state, $country, $tags,$locale, $avatar = "", $rate = 0.0){// the bind_param() function wants a double, not float, though// they are the same internally$rate = (double) $rate;$id = (int) $id;if ($avatar != ""){// again, $conn is instantiated in the datenbank class, and// may need to be passed, but we are assuming we have// access to it for the sake of brevity// note that the app uses zip as a string, does not use// realname although it is passed, and the columns adress// and adress2 are misspelled$stmt = $conn->prepare("UPDATE user SET name=?, email=?, tel1=?,tel2=?, company=?, zip=?, gender=?, url=?,adress=?, adress2=?, state=?, country=?,tags=?, locale=?, avatar=? rate=?WHERE ID = ?");$stmt->bind_param("sssssssssssssssdi", $name, $email, $tel1, $tel2,$company, $zip, $gender, $url, $address1,$address2, $state, $country, $tags, $locale,$avatar, $rate, $id);$upd = $stmt->execute();}else{$stmt = $conn->prepare("UPDATE user SET name=?, email=?, tel1=?,tel2=?, company=?, zip=?, gender=?, url=?,adress=?, adress2=?, state=?, country=?,tags=?, locale=?, rate=? WHERE ID = ?");$stmt->bind_param("ssssssssssssssdi", $name, $email, $tel1, $tel2,$company, $zip, $gender, $url, $address1,$address2, $state, $country, $tags, $locale,$rate, $id);$upd = $stmt->execute();}if ($upd){$this->mylog->add($name, 'user', 2, 0);return true;}else{return false;}}4、调试

下面的代码可以让服务器端php程序变量输出到一个文件中,以此来对php代码进行调试

$myFile = "/tmp/mylog.txt";$fh = fopen($myFile, ’a’) or die("can’t open file");$Data = "a string";fwrite($fh, $Data . "\n");fclose($fh);5、火狐插件Tamper Data

TamperData使用

六、作业

你需要提交一份详细的实验报告,描述你所做的和你所观察到的。

请提供使用的LiveHTTPHeaders的截图,并且提供详细的操作过程资料。

您还可以提供有趣或者令人惊讶的发现。

license

本实验所涉及的实验环境来自Syracuse SEED labs,并在此基础上为适配实验室我那工作环境进行修改,修改后的实验文档仍然遵循GUN Free Documentation License 附Syracuse SEED labs版权说明:

Copyright c 2006 - 2011 Wenliang Du, Syracuse University. The development of this document is/was funded by three grants from the US National Science Foundation: Awards No. 0231122 and 0618680 from TUES/CCLI and Award No. 1017771 from Trustworthy Computing. Permission is granted to copy, distribute and/or modify this document under the terms of the GNU Free Documentation License, Version 1.2 or any later version published by the Free Software Foundation. A copy of the license can be found athttp://www.gnu.org/licenses/fdl.html.

转载请注明实验楼课程原文链接:https://www.shiyanlou.com/courses/291

SEED实验系列:Collabtive系统SQL注入实验相关推荐

- 实验三 XSS和SQL注入

实验三 XSS和SQL注入 实验目的:了解什么是XSS:了解XSS攻击实施,理解防御XSS攻击的方法:了解SQL注入的基本原理:掌握PHP脚本访问MySQL数据库的基本方法:掌握程序设计中避免出现SQ ...

- 网络渗透测试实验三——XSS和SQL注入

网络渗透测试实验三--XSS和SQL注入 实验目的 了解什么是XSS:了解XSS攻击实施,理解防御XSS攻击的方法:了解SQL注入的基本原理:掌握PHP脚本访问MySQL数据库的基本方法:掌握程序设计 ...

- 搭建sql注入实验环境(基于windows)

搭建服务器环境 1.下载xampp包 地址:http://www.apachefriends.org/zh_cn/xampp.html 很多人觉得安装服务器是件不容易的事,特别是要想添加MySql, ...

- 合天——SQL注入实验一

实例一 通过网址:10.1.1.11:81 进入web渗透测试实验打开 在后面加'%20and%20'1'%20=%20'1(%20是空格的编码) 可以看出左右两边不一样,说明存在 ...

- 1+X 网络安全运营平台与管理 sql注入实验报告

目录 项目化考核 1+X 证书(网络安全运营平台管理) 实验目的: 实验设备 (环境) 实验要求: 实验原理: 实验步骤: 实验总结: 加油各位( •̀ ω •́ )y 期待与君再相逢 项目化考核 1 ...

- SQL注入实验,PHP连接数据库,Mysql查看binlog,PreparedStatement,mysqli, PDO

看到有人说了判断能否sql注入的方法: 简单的在参数后边加一个单引号,就可以快速判断是否可以进行SQL注入,这个百试百灵,如果有漏洞的话,一般会报错. 下面内容参考了这两篇文章 http://blog ...

- 合天——SQL注入实验二

实例一: 将单引号放在%23(#)后转义掉后面的内容.发现存在注入点. 通过order by 数字判断表有几个字段,在数字为5时,仍能出现信息,但当 变成6时,变成空,说明有5个字段 通过union联 ...

- 某学院系统sql注入到服务器沦陷(bypss)

前言 前一段时间都在挖edu src,为了混几个证书,中间陆陆续续也挖到好几枚系统的通杀吧,不过资产都不多,都是黑盒测试出来的,没啥技术含量.只有这次挖到的这枚通杀稍微有那么一点点价值,从外网web一 ...

- CTF系列之Web——SQL注入

前言 在刚学习SQL注入的过程中非常艰难,查资料的时间有一周这么长,点开的网页也不下一千,认真读的也最少有两百,可是能引导入门的真的没几篇,都是复制来复制去的,没意思,感觉就是在浪费时间.有很多知识点 ...

最新文章

- 几种机器学习算法的偏差以及防范

- leetcode 二分查找 Search in Rotated Sorted ArrayII

- java中random的头文件_JAVA中的Random()函數

- NCBI SRA数据库使用详解

- [Web 前端] mobx教程(二)-mobx主要概念

- 裸板烧写 bootloader

- 我是如何把 Java 项目移植到 .NET 5.0 的

- Python元组,列表,解构和循环

- Ubuntu系列硬盘安装

- 编译时:virtual memory exhausted: Cannot allocate memory

- JS生成UUID的几种方法

- PhotoShop等比缩放图片

- Unity:计算两个物体(没有父子关系)的相对坐标

- C#中操作Word(8)—— 向Word中插入图表的三种方法(一)

- 日志数据如何同步到MaxCompute

- IgH详解六、IgH命令行工具使用

- 腾讯IM登陆时候闪退java.lang.UnsatisfiedLinkError

- 机械键盘和普通键盘的区别

- 基于SeedUbuntu16.04的缓冲区溢出实验

- 7.4 反编译、篡改漏洞检测和重现