计算机病毒与反病毒技术论文

计算机病毒是一个程序,一段可执行码。就像生物病毒一样,计算机病毒有独特的复制能力。计算机病毒可以很快地蔓延,又常常难以根除。它们能把自身附着在各种类型的文件上。当文件被复制或从一个用户传送到另一个用户时,它们就随同文件一起蔓延开来。

可以从不同角度给出计算机病毒的定义。一种定义是通过磁盘、磁带和网络等作为媒介传播扩散,能“传染” 其他程序的程序。另一种是能够实现自身复制且借助一定的载体存在的具有潜伏性、传染性和破坏性的程序。还有的定义是一种人为制造的程序,它通过不同的途径潜伏或寄生在存储媒体(如磁盘、内存)或程序里。当某种条件或时机成熟时,它会自生复制并传播,使计算机的资源受到不同程序的破坏等等。

所以, 计算机病毒就是能够通过某种途径潜伏在计算机存储介质(或程序)里, 当达到某种条件时即被激活的具有对计算机资源进行破坏作用的一组程序或指令集合。

计算机病毒的来源多种多样,有的是计算机工作人员或业余爱好者为了纯粹寻开心而制造出来的,有的则是软件公司为保护自己的产品被非法拷贝而制造的报复性惩罚,因为他们发现病毒比加密对付非法拷贝更有效且更有威胁,这种情况助长了病毒的传播。还有一种情况就是蓄意破坏,它分为个人行为和政府行为两种。另外有的病毒还是用于研究或实验而设计的"有用"程序,由于某种原因失去控制扩散出实验室或研究所,从而成为危害四方的计算机病毒。

3.1 非授权可执行性 用户通常调用执行一个程序时,把系统控制交给这个程序,并分配给他相应系统资源,如内存,从而使之能够运行完成用户的需求。因此程序执行的过程对用户是透明的。而计算机病毒是非法程序,正常用户是不会明知是病毒程序,而故意调用执行。但由于计算机病毒具有正常程序的一切特性:可存储性、可执行性。它隐藏在合法的程序或数据中,当用户运行正常程序时,病毒伺机窃取到系统的控制权,得以抢先运行,然而此时用户还认为在执行正常程序。

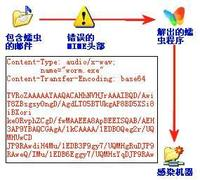

计算机病毒之所以称之为病毒是因为其具有传染性的本质。传统渠道通常有以下几种:

五 计算机病毒传染的一般过程

下面举几个例子来说明病毒传染的一般过程

5.1 可执行文件感染病毒后又怎样感染新的可执行文件?

从第一个病毒出世以来,究竟世界上有多少种病毒,说法不一。无论多少种,病毒的数量仍在不断增加。据国外统计,计算机病毒以10种/周的速度递增,另据我国公安部统计,国内以4 -6种/月的速度递增。不过,孙悟空再厉害,也逃不过如来佛的手掌心,病毒再多,也逃不出下列种类。病毒分类是为了更好地了解它们。

1. 不使用盗版或来历不明的软件,特别不能使用盗版的杀毒软件。

2. 写保护所有系统盘,绝不把用户数据写到系统盘上。

3. 安装真正有效的防毒软件,并经常进行升级。

4. 新购买的电脑要在使用之前首先要进行病毒检查,以免机器带毒。

5. 准备一张干净的系统引导盘,并将常用的工具软件拷贝到该软盘上,然后加以保存。此后一旦系统受"病毒"侵犯,我们就可以使用该盘引导系统,然后进行检查、杀毒等操作。

6. 对外来程序要使用尽可能多的查毒软件进行检查(包括从硬盘、软盘、局域网、Internet、Email中获得的程序),未经检查的可执行文件不能拷入硬盘,更不能使用。

7. 尽量不要使用软盘启动计算机。

8. 一定要将硬盘引导区和主引导扇区备份下来,并经常对重要数据进行备份,防患于未然。

9. 随时注意计算机的各种异常现象(如速度变慢、出现奇怪的文件、文件尺寸发生变化、内存减少等),一旦发现,应立即用杀毒软件仔细检查。

1. 在解毒之前,要先备份重要的数据文件。

2. 启动反病毒软件,并对整个硬盘进行扫描。

3. 发现病毒后,我们一般应利用反病毒软件清除文件中的病毒,如果可执行文件中的病毒不能被清除,一般应将其删除,然后重新安装相应的应用程序。同时,我们还应将病毒样本送交反病毒软件厂商的研究中心,以供详细分析。

4. 某些病毒在Windows 98状态下无法完全清除(如CIH病毒就是如此),此时我们应采用事先准备的干净的系统引导盘引导系统,然后在DOS下运行相关杀毒软件进行清除。

参考文献:清华大学出版社《计算机病毒与反病毒技术》

百度贴吧

校内网“计算机论谈”

转载于:https://blog.51cto.com/ililong/285154

计算机病毒与反病毒技术论文相关推荐

- 反计算机病毒技术论文,反计算机病毒技术的教学设计-计算机病毒论文-计算机论文(9页)-原创力文档...

反计算机病毒技术的教学设计 摘要:如何改进教学方法,增强学生的学习动力,使得教学效果事半功倍,是摆在教师面前的重要课题.本文以"网络安全"课程的计算机反病毒技术之"PE文 ...

- 计算机病毒的关键技术,计算机病毒实验系统关键技术研究与实现

摘要: 计算机病毒原理与防范课程作为网络空间安全专业的核心课程,极具实践性,其中各种病毒与反病毒技术必须通过实践加以理解和掌握.该课程现有的实验系统存在以下两方面的问题:一方面,此类系统题目固定,题型 ...

- 恶意软件与反病毒技术

1.什么是恶意软件 恶意软件是任何软件故意设计造成损害到计算机.服务器.客户端或计算机网络(相比之下,软件导致无意的伤害由于一些缺陷通常被描述为一个软件错误).各种各样的类型的恶意软件存在的,包括计算 ...

- AV(反病毒)技术的演进与规律思索观后感

AV(反病毒)技术的演进与规律思索观后感 首先老师给我们讲述了病毒的表现形式:计算机病毒是人为的编制的一种寄生性的计算机程序.它的危害主要表现为占用系统资源和破坏数据,具有寄生性.传染性.隐蔽性.潜伏 ...

- 毕业论文浅析计算机病毒,浅析计算机病毒的有效防御论文

浅析计算机病毒的有效防御论文 摘要:改革开放以来,随着时代的发展与社会的进步.人们的生产.生活都离不开计算机的存在,计算机也成为家家户户的必备品.人们可以通过计算机强大的功能,及时.方便.有效地获取各 ...

- 计算机硬件技术的应用毕业论文,计算机硬件技术论文

为毕业生写计算机硬件技术论文提供计算机硬件技术论文范文参考,涵盖硕士.大学本科毕业论文范文和职称论文范文,包括论文选题.开题报告.文献综述.任务书.参考文献等,是优秀免费计算机硬件技术论文网站. 计算 ...

- 计算机病毒过滤论文,计算机病毒解析和防范论文.doc

计算机病毒解析和防范论文 本科毕业论文 论文题目: 计算机病毒解析与防范 学生姓名: XXX 学号: XXXXXXXXXXXX 专业: 计算机科学与技术 指导教师: XXX 学 院: XXX年 X 月 ...

- 计算机病毒论文百度百科,计算机病毒解析与防范论文.doc

计算机病毒解析与防范论文 本科毕业论文 论文题目: 计算机病毒解析与防范 学生姓名: XXX 学号: XXXXXXXXXXXX 专业: 计算机科学与技术 指导教师: XXX 学 院: XXX年 X 月 ...

- 专访killer:计算机病毒大多没有技术含量

本文讲的是专访killer:计算机病毒大多没有技术含量, 引言 "十步杀一人,千里不留行:事了拂衣去,深藏功与名."诗人李白笔下的侠客,武术超强,淡泊名利.想必,面对这些侠客的人, ...

最新文章

- java面试填空题 jsp_JSP基本面试的试题

- 使用 log4cxx

- PXE网络装机之centos7(批量自动装机)

- 怎么把整个网站的代码中的一个词去掉_【杭州南牛网络】网站优化的最新优化方法...

- FTP和TCP、UDP

- 6 9*9乘法口诀

- datetime sql

- Oracle 逗号分割的字符串转换为可放入in的语句

- linux下安装php+apache+mysql集成环境

- 作为产品经理,懂接口是必须的

- Office2010安装出错(Error1406)

- 什么是参数化设计,通过实操了解一下? | SOLIDWORKS 操作视频

- pythonhello world欢迎某某某同学_【第四章】python基本语法学习与练习题(慕课网习题)...

- Handler同步屏障

- project下build.gradle文件和module下buil.gradle

- 将本机文件复制到安装的虚拟机系统中的两种方法

- Creo5.0 永久修改尺寸单位为毫米(mmns)

- 西门子S7-1200介绍和编程及博图软件的安装使用

- 联想笔记本如何关闭Fn功能键

- 吉尼斯战斗之夜——记第一次包夜开黑cf