华为IPSEC-×××-典型配置举例1-采用手工方式建立IPsec 安全隧道

华为IPSEC-×××-典型配置举例1-采用手工方式建立IPsec 安全隧道

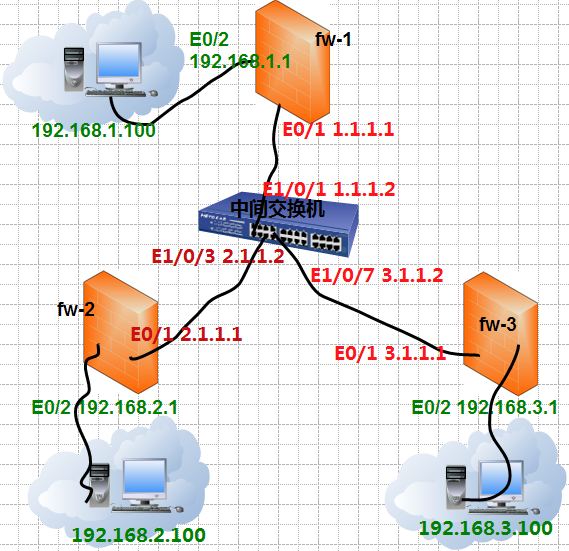

1, 某公司(总部在北京)有两个子公司分别在上海和广州,要求通过×××实现公司之间相互通信!

2, 实验环境如下:要求192.168.1.0/24网段的员工分别与192.168.2.0/24,192.168.3.0/24的员工通信!(中间的为公网)

3, 本实验要求采用手工方式建立IPsec 安全隧道

firewall zone trust

add interface Ethernet 0/2

firewall zone untrust

add interface Ethernet 0/1

interface Ethernet0/2

ip address 192.168.1.1 255.255.255.0

interface Ethernet0/1

ip address 1.1.1.1 255.255.255.0

ip route-static 0.0.0.0 0.0.0.0 1.1.1.2 preference 60

firewall zone trust

add interface Ethernet 0/2

firewall zone untrust

add interface Ethernet 0/1

ip address 192.168.2.1 255.255.255.0

interface Ethernet0/1

ip address 2.1.1.1 255.255.255.0

ip route-static 0.0.0.0 0.0.0.0 2.1.1.2 preference 60

firewall zone trust

add interface Ethernet 0/2

firewall zone untrust

add interface Ethernet 0/1

interface Ethernet0/2

ip address 192.168.3.1 255.255.255.0

interface Ethernet0/1

ip address 3.1.1.1 255.255.255.0

ip route-static 0.0.0.0 0.0.0.0 3.1.1.2 preference 60

interface Vlan-interface3

interface Vlan-interface7

interface Vlan-interface10

interface Ethernet0/1

interface Ethernet0/3

interface Ethernet0/7

rule 10 permit ip source 192.168.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

rule 20 deny ip source any destination any

rule 10 permit ip source 192.168.1.0 0.0.0.255 destination 192.168.3.0 0.0.0.255

rule 20 deny ip source any destination any

ipsec proposal zhu-1

encapsulation-mode tunnel

esp authentication-algorithm md5

esp encryption-algorithm des

display ipsec proposal

ipsec proposal zhu-2

encapsulation-mode tunnel

esp authentication-algorithm md5

esp encryption-algorithm des

display ipsec proposal

ipsec policy policy1 10 manual

tunnel local 1.1.1.1

tunnel remote 2.1.1.1

sa spi outbound esp 12345

sa spi inbound esp 54321

sa string-key outbound esp zzu

sa string-key inbound esp zzdx

ipsec policy policy1 20 manual

tunnel local 1.1.1.1

tunnel remote 3.1.1.1

sa spi outbound esp 123456

sa spi inbound esp 654321

sa string-key outbound esp abcbef

sa string-key inbound esp qazwsx

interface Ethernet0/1

ipsec policy policy1

display ipsec proposal

rule 10 permit ip source 192.168.2.0 0.0.0.255 dest 192.168.1.0 0.0.0.255

rule 20 deny ip source any dest any

ipsec policy policy2 10 manual

sa spi inbo esp 12345

sa spi outbo esp 54321

sa string inbo esp zzu

sa str outbo esp zzdx

display ipsec proposal

rule 10 permit ip source 192.168.3.0 0.0.0.255 dest 192.168.1.0 0.0.0.255

rule 20 deny ip source any dest any

ipsec policy policy3 20 manual

sa spi inbo esp 123456

sa spi outbo esp 654321

sa string inbo esp abcbef

sa str outbo esp qazwsx

ipsec poli policy3

display ipsec proposal

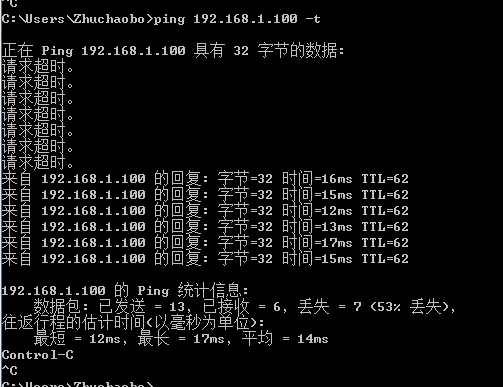

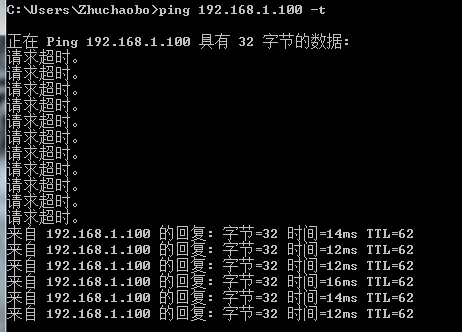

192.168.1.100客户端ping测试192.168.3.100,应用以后ipsec以后可以通信。

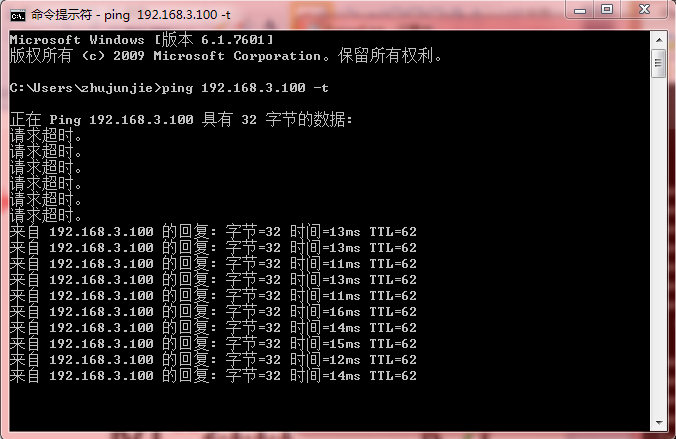

192.168.3.100客户端ping测试192.168.1.100,应用以后ipsec以后可以通信。

查看fw-1,fw-2.fw-3的ipsec信息和当前配置:

转载于:https://blog.51cto.com/xjzhujunjie/817924

华为IPSEC-×××-典型配置举例1-采用手工方式建立IPsec 安全隧道相关推荐

- IPsec典型配置举例 -采用IKE方式建立保护IPv4 报文的IPsec隧道

1-28 采用IKE方式建立保护IPv4 报文的IPsec隧道 1. 组网需求 在 Router A 和 Router B 之间建立一条 IPsec 隧道,对 Host A 所在的子网(10.1 ...

- 华为--PPP典型配置举例

PAP验证举例 1. 配置需求 路由器HangZhou和NingBo之间用接口S0/0/0互联,要求路由器HangZhou(验证方)以PAP方式验证路由器NingBo. [HangZhou] [Han ...

- 华为ac配置radius认证服务器_华为aaa配置 华为AAA认证典型配置举例 - 网络设备 - 服务器之家...

华为aaa配置 华为AAA认证典型配置举例 发布时间:2017-03-06 来源:服务器之家 2.5 AAA典型配置举例 2.5.1 Telnet/SSH用户通过RADIUS服务器认证的应用配置 SS ...

- 华三交换机配置vrrp_H3C交换机 典型配置举例-6W100

1 基于IPv4的VRRP典型配置举例 1.1 简介 本章介绍使用VRRP技术提高网络可靠性的典型配置举例. 1.2 VRRP单备份组实现网关备份典型配置举例 表1 配置适用的产品与软件版本关系 ...

- 无线控制器认证服务器,H3C WX系列无线控制器作为SSH服务器password认证典型配置举例...

H3C WX系列无线控制器作为SSH服务器password认证典型配置举例 一.组网需求: WX系列AC.FIT AP.便携机(安装有无线网卡).交换机 二.组网图: 本配置举例中的AC使用的是WX5 ...

- qos 流控功能_01-QoS通道限速功能典型配置举例

本文档介绍ACG1000设备QoS配置举例,包括通道化的.基于接口.IP地址.应用和时间的QoS配置. 在配置QoS前,先了解如下几个定义: ·地址.应用.时间表对象:每一个报文对应的会话或匹配的策略 ...

- VXLAN数据中心互联典型配置举例

组网需求 Switch B.Switch D为ED.虚拟机VM 1.VM 3属于VXLAN 10,VM 2属于VXLAN 20.通过VXLAN数据中心互联实现不同数据中心.不同VXLAN网络的互联. ...

- JVM调优总结(七)-典型配置举例1

以下配置主要针对分代垃圾回收算法而言. 堆大小设置 年轻代的设置很关键 JVM中最大堆大小有三方面限制:相关操作系统的数据模型(32-bt还是64-bit)限制:系统的可用虚拟内存限制:系统的可用物理 ...

- H3C防火墙-安全策略典型配置举例

基于 IP 地址的安全策略配置举例 1.组网需求 • 某公司内的各部门之间通过 Device 实现互连,该公司的工作时间为每周工作日的 8 点到 18点. • 通过配置安全策略规则,允许总裁办在任意时 ...

最新文章

- Java 8 开发的 4 大顶级技巧,你都知道吗 ?

- 76分钟训练BERT!谷歌深度学习的大批量优化研究被ICLR 2020接收

- Django 自定义模板标签TemplateTags

- Hyperledger Fabric 管道(1) 基本概念

- PHP保存Base64图片的问题

- WordPress里的PHP AJAX call

- laravel 项目迁移_在Laravel迁移

- 20180927-1

- 数据存储与传输---编码与解码---硬盘和内存要分清!

- 2017.4.22 loli测试

- (100)FPGA单沿和双沿采样(下降沿采样)

- 关于Error.captureStackTrace

- linux运维常见网络协议含义及端口

- yaml 标记语言说明

- python-os库函数一些用法记录

- 试题库管理系统毕业设计(毕业论文完整版从目录到总结)

- linux怎么运行idl,科学网—在Scientific linux 7上安装idl83 - 姜小川的博文

- 管理信息系统需求调研分析指南-软件工程-www.knowsky.com

- 基于soot的过程内数据流分析

- 软件缺陷静态分析CodeSonar